Nous avons toujours été clair sur ce site - le matériel Apple n'est plus un havre de sécurité Mac Malware est réel, Reddit interdit le racisme ... [Tech News Digest] Mac Malware est réel, Reddit interdit le racisme ... [Tech News Digest] Démasquer les logiciels malveillants Mac, la ligne de racisme Reddit, les utilisateurs Apple Music, YouTube passe de 301+, Destiny drops Dinklage, et le drone Human Torch. Lire la suite de pirates, logiciels malveillants, ransomware et autres cyber-menaces.

Que vous utilisiez du matériel Apple tel que des Macs et des iPhones, ou des logiciels tels que QuickTime, sans précautions appropriées, vous êtes tout aussi vulnérable que les personnes qui dépendent de Windows et de ses programmes associés.

Dans cet esprit, nous examinons certaines des dernières menaces dont vous devez être conscient ...

Quick Time

La plus grande histoire d'Apple liée à Google Abandonne XP et Vista, désinstalle QuickTime pour Windows ... [Tech News Digest] Google abandonne XP et Vista, désinstalle QuickTime pour Windows ... [Tech News Digest] Google Chrome ne supporte plus XP et Vista, QuickTime sur Windows est vulnérable, le clavier Word Flow de Microsoft vient à iOS, Vine rend plus facile à regarder le contenu, et l'ouverture de Game of Thrones en 360 ... Lire la suite de 2016 est sans doute la décision de l'entreprise de mettre fin à Windows version de QuickTime.

QuickTime est le logiciel de lecture multimédia d'Apple. Il existe depuis plus de 25 ans et est préinstallé sur toutes les machines alimentées par OS X.

L'arrêt de la version Windows ne devrait pas être une surprise. La dernière version - QuickTime 7 - est arrivée sur le marché il y a 11 ans, et Apple a fait des mises à jour incrémentales depuis (à titre de comparaison, les Mac utilisent maintenant la version 10.4).

L'histoire a été catapultée dans les titres début avril 2016 lorsque les chercheurs de Trend Micro ont découvert deux vulnérabilités critiques. Apple, qui avait déjà annoncé que la prise en charge de la version Windows serait interrompue, a confirmé que les vulnérabilités ne seraient pas corrigées.

Les deux failles sont des "vulnérabilités d'exécution de code à distance de corruption de tas". En termes simples, cela signifie qu'un pirate pourrait compromettre à distance une machine si une vidéo malveillante est jouée par l'utilisateur.

Même le gouvernement américain s'est impliqué dans la situation; L'équipe américaine de préparation aux urgences informatiques du Department of Homeland Security (US-CERT) a déclaré ce qui suit:

«Les systèmes informatiques exécutant des logiciels non pris en charge sont exposés à des risques élevés de cybersécurité, tels que des risques accrus d'attaques malveillantes ou de perte de données électroniques. L'exploitation des vulnérabilités de QuickTime pour Windows pourrait permettre à des attaquants distants de prendre le contrôle des systèmes affectés.

Les conséquences négatives potentielles comprennent la perte de confidentialité, d'intégrité ou de disponibilité des données, ainsi que des dommages aux ressources du système ou aux actifs de l'entreprise. La seule solution disponible consiste à désinstaller QuickTime pour Windows. "

Ce n'est pas si simple pour certains utilisateurs - en particulier ceux qui s'appuient sur le logiciel Adobe. Votre guide pour choisir le bon produit Adobe Votre guide pour choisir le bon produit Adobe Quand la plupart des gens pensent à Adobe, ils pensent soit à Photoshop ou Acrobat Reader. Mais la société dispose d'une pléthore d'autres logiciels utiles dont la plupart des gens ne savent rien. Lire la suite . Adobe After Effects (l'outil standard pour le compositing vidéo) s'appuie sur QuickTime, et la société a annoncé que d'autres produits ont également été touchés.

"Adobe a beaucoup travaillé sur la suppression des dépendances sur QuickTime dans ses applications vidéo professionnelles, audio et d'imagerie numérique et le décodage natif de nombreux formats .mov est disponible aujourd'hui.

"Malheureusement, certains codecs restent dépendants de l'installation de QuickTime sur Windows, notamment Apple ProRes. Nous savons à quel point ce format est courant dans de nombreux flux de travail, et nous continuons à travailler dur pour améliorer cette situation, mais nous n'avons actuellement aucune estimation du délai de décodage natif. "

Cela signifie que les utilisateurs de Creative Cloud sont confrontés à un choix difficile: conserver QuickTime installé et vous exposer aux menaces de sécurité, ou le supprimer et perdre la possibilité de modifier des vidéos.

C'est une catastrophe.

Apple ID Scam

L'identifiant Apple d'un utilisateur est le principal moyen d'interaction avec les services et produits Apple. L'App Store, l'iTunes Store, iCloud, iMessage, l'Apple Store en ligne et FaceTime en dépendent tous.

Il est donc très important d'être vigilant face aux accès non autorisés: une personne disposant de vos informations d'identification aurait accès aux sauvegardes de vos appareils, à vos contacts, à vos photos, etc.

Malheureusement, les pirates ont réalisé sa valeur.

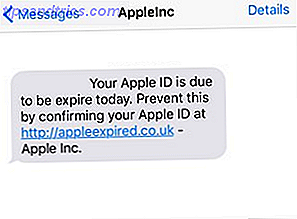

Au début d'avril, les gens ont commencé à recevoir des messages texte de "AppleInc". Le message avertissait que l'identifiant Apple de la personne était sur le point d'expirer et qu'ils devaient suivre un lien pour résoudre le problème.

Quelqu'un qui a cliqué sur le lien serait redirigé vers une maquette très convaincante de la page d'accueil Apple ID et invité à entrer son identifiant Apple ID. S'ils le faisaient, ils recevraient un écran indiquant que le compte était verrouillé et que d'autres détails étaient nécessaires. Sans surprise, ces «détails supplémentaires» comprennent le nom, l'adresse, la date de naissance, le numéro de téléphone et les détails de la carte de crédit. Il a même offert une «question de sécurité» - demandant le nom de jeune fille de votre mère, numéro de permis de conduire, ou numéro de passeport.

Heureusement, il y a quelques choses que vous pouvez faire pour vous assurer de rester à l'abri de cette arnaque particulière:

1. Soyez vigilant - si un message semble suspect, c'est probablement le cas.

2. Vérifiez l'URL. Les services Apple officiels incluront presque toujours le domaine actuel de l'entreprise (Apple.com). La page Apple ID authentique est AppleID.Apple.com.

3. En cas de doute, contactez directement Apple par téléphone.

Mac OS X Ransomware

En mars, nous avons découvert le rançongiciel KeRanger. Selon les chercheurs de Palo Alto Networks, c'était la première utilisation enregistrée de ransomware fonctionnant contre Mac Mac User With Ransomware? Comment faire pour supprimer facilement cette menace "Malware" Mac utilisateur avec Ransomware? Comment supprimer facilement cette menace "Malware" Le FBI Ransomware n'a pas seulement affecté les utilisateurs de Windows; Les propriétaires de Mac ont été escroqués pour payer. Ironiquement, cependant, la version OSX n'était pas vraiment un logiciel malveillant, mais simplement une fenêtre de navigateur qui est facilement supprimée. Lire la suite et le système d'exploitation OS X (un ransomware découvert en 2014 - appelé FileCoder - était inachevé).

Pour ceux qui ne le savent pas, ransomware fonctionne en limitant l'accès à un ordinateur et en demandant à la personne concernée de payer une redevance aux développeurs du malware pour supprimer la restriction. On pense que les pirates font des centaines de millions de dollars par an de telles escroqueries.

Le KeRanger ransomware se propage à partir d'un programme d'installation infecté pour le populaire client BitTorrent, transmission transmission, la transmission client Lightweight BitTorrent, le client BitTorrent Lightweight Lire la suite. En raison de la nature open-source du logiciel, les experts pensent que le site officiel a été compromis et que les fichiers d'installation ont été remplacés par des versions malveillantes recompilées, même si cela n'a pas été prouvé.

Il a fonctionné en se connectant avec ses serveurs de commande et de contrôle sur le réseau Tor, après quoi il a commencé à crypter des documents et des fichiers de données sur le système. Une fois terminé, il a exigé 400 $ pour déchiffrer les fichiers.

Il y a un couple concernant les aspects de ce virus particulier. Tout d'abord, il a été signé avec un certificat de développement d'application Mac valide, lui permettant ainsi de contourner facilement le système de protection d'Apple Gatekeeper. Deuxièmement, il a été démontré que le logiciel malveillant est encore en cours de développement; Les derniers signes suggèrent qu'il commencera bientôt à chiffrer les fichiers de sauvegarde de Time Machine, empêchant ainsi les utilisateurs de faire une nouvelle installation et de récupérer leurs données perdues.

Transmission a maintenant publié une version sans virus de son logiciel, tandis qu'Apple a annoncé avoir révoqué un certificat numérique d'un développeur Apple légitime qui permettait au virus de contourner Gatekeeper.

IPhones Bricked

Ce problème est entièrement de la propre fabrication d'Apple, et pourrait avoir des conséquences de grande envergure. En d'autres termes, le réglage manuel de la date de votre iPhone ou iPad au 1er janvier 1970 va brique votre appareil. (ATTENTION - ne faites pas cela, faites-nous confiance!).

Le chercheur Zach Straley a découvert la faille en février et l'a annoncé via une vidéo sur sa chaîne YouTube.

La raison pour laquelle cela arrive n'est pas entièrement comprise, mais on pense que le problème peut être lié aux dates auxquelles les certificats de sécurité de cryptage sont émis.

Bien que cela puisse sembler une manière hilarante de blaguer vos amis, la question est en réalité beaucoup plus sérieuse. La raison est double. Tout d'abord, les iDevices se connectent automatiquement aux réseaux sans fil qu'ils ont vus auparavant - ainsi, si vous rejoignez "Hotspot" dans un aéroport, votre téléphone se connecte automatiquement à n'importe quel réseau appelé "Hotspot" sans vous le demander. Deuxièmement, iDevices vérifie divers serveurs "NTP" (NTP) dans le monde pour synchroniser leurs horloges internes de date et d'heure.

Par conséquent, si un pirate usurpe l'un de ces serveurs NTP sur son propre réseau Wi-Fi, il pourrait facilement remplacer l'horloge de votre appareil. Étonnamment, les chercheurs en sécurité Patrick Kelley et Matt Harrigan ont découvert qu'ils pouvaient bricoler des appareils sans fin avec seulement 120 $ d'équipement.

Apple a corrigé la faille dans iOS 9.3.1. Si vous ne l'utilisez pas, vous devez mettre à jour immédiatement. Si ce n'est pas le cas, vous êtes vulnérable.

Apple DRM défauts

DRM - ou «Digital Rights Management» - est utilisé pour restreindre le partage de matériel propriétaire et d'œuvres protégées.

Le DRM d'Apple s'appelle FairPlay et est utilisé par l'iPhone, l'iPod, l'iPad, l'Apple TV, iTunes, l'iTunes Store et l'App Store. Cracked: AceDeceiver installe des logiciels malveillants sur les iPhones d'usine Cracked: AceDeceiver installe des logiciels malveillants sur les iPhones d'usine Un nouveau malware iPhone est capable d'infecter des iPhones configurés en usine sans que l'utilisateur s'en aperçoive, en exploitant les failles fondamentales de FairPlay d'Apple Système DRM. Cela change les choses. Lire la suite .

Il utilise une technique appelée "Fair-play Man-In-The-Middle (MITM)". C'est la même technique qui a été utilisée dans le passé pour installer des applications iOS piratées, mais c'est la première fois qu'il est utilisé pour des logiciels malveillants.

Les personnes à l'origine de l'attaque achètent une application pour leur téléphone sur leur ordinateur, puis interceptent et enregistrent le code d'autorisation généré. Un logiciel spécialement conçu simule ensuite le comportement du client iTunes et incite les appareils iOS à penser que l'application a été achetée par la victime, permettant ainsi au pirate d'installer des applications malveillantes à l'insu de l'utilisateur.

Entre juillet 2015 et février 2016, trois applications dans l'App Store ont été jugées vulnérables - chacune ayant été contournée par l'examen de code d'Apple. Les App Stores sont-ils vraiment sûrs? Comment Malware Smartphone est filtré Les magasins d'applications sont-ils vraiment sûrs? Comment Smartware Malware est filtré Sauf si vous avez enraciné ou jailbreaké, vous n'avez probablement pas de logiciels malveillants sur votre téléphone. Les virus des smartphones sont réels, mais les boutiques d'applications les filtrent bien. comment font-ils ça? Lire la suite au moins sept fois. Les applications ont depuis été supprimées, mais cela ne résout pas le problème; les applications n'ont besoin d'être disponibles qu'une seule fois pour que le pirate obtienne un code et propage le malware.

À l'heure actuelle, l'attaque ne touche que les victimes en Chine. Cependant, on pense que FairPlay MITM deviendra un vecteur d'attaque de plus en plus commun pour les iDevices non jailbreakés dans les mois et les années à venir.

Quelles menaces avez-vous rencontrées?

Si vous êtes un utilisateur Apple, il est vraiment important que vous compreniez les menaces auxquelles vous êtes confrontés. Les jours de sécurité dans l'obscurité sont révolus depuis longtemps, et le matériel et les logiciels d'Apple sont manifestement tout aussi vulnérables que les produits de toute autre société.

Si vous avez un Mac, assurez-vous d'avoir un bon anti-virus. 9 Apple Mac Antivirus Options que vous devriez considérer aujourd'hui 9 Apple Mac Options antivirus que vous devriez considérer aujourd'hui Vous devriez savoir que les Mac ont besoin d'un logiciel antivirus, mais lequel devriez-vous choisir? Ces neuf suites de sécurité vous aideront à rester à l'abri des virus, des chevaux de Troie et de toutes sortes de logiciels malveillants. Lire la suite installé. Si vous possédez un iPhone, soyez extrêmement vigilant sur les jeux et les applications que vous téléchargez, surtout s'ils ne sont pas publiés par des développeurs traditionnels. Le fait de ne pas prendre de précautions est certain de se terminer par un désastre à un moment donné.

Avez-vous été victime d'un logiciel malveillant Apple? Peut-être êtes-vous pris au milieu de la situation d'Adobe-vs-QuickTime? Ou êtes-vous toujours assez naïf pour croire que vous serez en sécurité malgré tout?

Comme toujours, nous aimerions avoir de vos nouvelles. Vous pouvez nous laisser vos pensées et opinions dans la section des commentaires ci-dessous.