Les plans de la NSA ne se limitent pas à la collecte de vos enregistrements téléphoniques. Voici quelques-unes des façons dont l'Agence de sécurité nationale (ANS) vous surveillera dans le monde de demain. Préparez-vous à être choqué, étonné et un peu flippé.

La surveillance tend à être à la pointe de la technologie. Parmi les détails divulgué par le lanceur d'alerte Hero ou Villain? NSA modère sa position sur Snowden Hero ou Villain? La NSA modère sa position sur Snowden Le dénonciateur Edward Snowden et le John DeLong de la NSA ont participé à un symposium. Bien qu'il n'y ait pas eu de débat, il semble que la NSA ne considère plus Snowden comme un traître. Qu'est-ce qui a changé? Lire la suite Edward Snowden projetait de construire un ordinateur quantique révolutionnaire Comment fonctionnent les ordinateurs optiques et quantiques? Comment fonctionnent les ordinateurs optiques et quantiques? L'Age Exascale arrive. Savez-vous comment fonctionnent les ordinateurs optiques et quantiques et ces nouvelles technologies deviendront-elles notre avenir? Lire la suite, une technologie qui pourrait marquer la fin de la cryptographie Quantum Computers: The End of Cryptography? Ordinateurs Quantum: la fin de la cryptographie? L'informatique quantique en tant qu'idée existe depuis un certain temps - la possibilité théorique a été introduite à l'origine en 1982. Au cours des dernières années, le domaine s'est rapproché de la pratique. Lire la suite et la vie privée. Pire encore, un ordinateur quantique n'est en aucun cas le seul moyen par lequel la NSA essaie de déchiffrer le cryptage - ou de garder un œil sur vous en général.

Backdooring Encryption

La NSA a récemment admis qu'ils ne veulent plus garder un œil sur vous en utilisant une variété d'approches «back-door». Au lieu de cela, Michael S. Rogers, directeur de la NSA, dit qu'il veut une "porte d'entrée". Et je veux que la porte d'entrée ait plusieurs verrous. Gros verrous. »Rogers fait référence à la notion de cryptage à clé partagée, qui permet de déverrouiller tout le cryptage à l'aide de clés spéciales appartenant au gouvernement.

Chiffrement Comment fonctionne le chiffrement, et est-il vraiment sûr? Comment fonctionne le chiffrement, et est-il vraiment sûr? En savoir plus vous permet de transformer les données en texte brut en texte chiffré; c'est-à-dire des caractères apparemment aléatoires illisibles sans clé. Sous le cryptage à clé partagée, des entreprises comme Apple, Microsoft et Google seraient obligées de créer une clé numérique qui pourrait déverrouiller n'importe quel smartphone et tablette - et cette clé serait disponible pour les agences gouvernementales. Cependant, cela nécessite la confiance des autorités et pose le risque qu'une seule fuite des clés principales puisse détruire la confidentialité globale.

Le cryptage fort à une touche est un cauchemar pour les agences de sécurité car cela signifie que seul l'utilisateur peut accéder aux données verrouillées. C'est standard sur les appareils Apple. iOS 7 Votre guide pour iOS7 Votre guide pour iOS7 iOS 7 est la dernière mise à jour d'Apple du système d'exploitation qui alimente les appareils mobiles, notamment l'iPhone, l'iPad et l'iPod Touch. Ce guide est spécialement conçu pour les utilisateurs d'appareils mobiles. En savoir plus, par exemple, a introduit Verrouillage d'activation, qui insiste sur votre ID et votre code d'accès avant de déverrouiller. Cinq façons dont un voleur peut profiter de votre matériel volé Cinq façons dont un voleur peut profiter de votre matériel volé Les criminels volent votre PC, votre ordinateur portable, votre smartphone, soit en cambriolant votre ordinateur maison, ou en les arrachant de vous. Mais alors que se passe-t-il? Que peuvent faire les voleurs avec votre technologie volée? Lire la suite, car même Apple ne peut pas le déverrouiller.

La NSA cherche des moyens de contourner ce problème, y compris un «dépôt de garantie» - essentiellement plusieurs agences détenant des clés de vos données. C'est un gros problème de protection de la vie privée, alors la solution de la porte d'entrée est peut-être préférable. Cependant, il pourrait être inconstitutionnel de mettre ces restrictions sur les entreprises. De plus, si l'on sait que ces portes dérobées existent, cela pourrait nuire à la capacité des entreprises américaines de vendre leurs systèmes à l'étranger.

Dans le passé, Yahoo! s'est battu pour les droits de leurs utilisateurs, mais les services de sécurité les ont rejetés avec des menaces d'action en justice s'ils ne se conforment pas, ou divulguer les informations qu'ils retournent. Il reste à voir si les mêmes tactiques d'armes fortes suffiront à forcer les entreprises à implanter ces portes dérobées.

Intelligence artificielle?

Cette idée a été soulevée en relation avec la NSA en 2009, mais a été un courant sous-jacent dans la science-fiction pendant des décennies. Mark Bishop, président de la Société pour l'étude de l'intelligence artificielle et la simulation du comportement, a déclaré que, bien qu'il n'ait aucune preuve, il serait «étonné que [la NSA et le GCHQ] n'utilisent pas la meilleure intelligence artificielle possible. scanner toutes les communications électroniques qu'ils pourraient. "

En fait, il va jusqu'à dire qu'il «a toujours cru qu'ils ne faisaient pas correctement leur travail s'ils n'utilisaient pas [l'Intelligence Artificielle], indépendamment de la croyance que ce soit vrai ou faux.» Bishop imagine un système de balayage cela permettrait de séparer les courriels et les textes et de les transmettre aux agents de surveillance humaine s'ils contiennent certains motifs ou phrases.

Il y a aussi des soupçons que l'IA est utilisée par les agences de renseignement pour profiler et prédire les intentions des personnes considérées comme des menaces. Facebook peut déjà juger votre personnalité et prédire votre comportement. Facebook La vie privée: 25 choses Le réseau social vous connaît Facebook Confidentialité: 25 choses Le réseau social vous connaît Facebook connaît une quantité surprenante de nous - informations que nous faisons volontiers. À partir de cette information, vous pouvez être classé dans un groupe démographique, vos «goûts» enregistrés et les relations surveillées. Voici 25 choses que Facebook connaît ... Lire la suite Il n'est pas exclu que la NSA puisse faire quelque chose de similaire. Le projet de réponse aux questions avancées pour l'intelligence (Aquaint) rassemble des données sur les citoyens, à travers l'intelligence artificielle dite «pré-criminelle», conçue pour identifier les futurs criminels et prédire leurs actions, une thèse qui évoque des films comme Minority Report.

Encore plus troublant, tout intérêt que vous portez aux agences de surveillance Votre intérêt pour la vie privée vous assurera que vous êtes ciblé par la NSA Votre intérêt pour la vie privée vous assurera que vous êtes ciblé par la NSA Oui, c'est exact. Si vous vous souciez de la vie privée, vous pouvez être ajouté à une liste. Lire la suite - y compris la lecture de cet article - vous rend d'intérêt à la NSA!

Obtenir plus de données

L'amplification du mouvement existe depuis au moins 10 ans: un moyen de noter les petits changements de mouvement et de couleur pour exagérer une image et localiser une impulsion ou détecter la respiration. Cela signifie que nous pouvons identifier des mouvements si minutieux que l'œil humain ne peut pas les voir, et pourrait avoir des applications dans les soins de santé, l'éducation et, naturellement, la surveillance.

La peau change de couleur à mesure que le sang coule à travers elle. Ceci est invisible à l'œil nu, mais il laisse des preuves, même sur une vidéo webcam granuleuse. Mais en exécutant une telle vidéo à travers des processeurs d'image, en la décomposant en pixels, et en grossissant chaque petit changement, nous pouvons voir le pouls. Vous pouvez mesurer les fréquences cardiaques, tout aussi précisément qu'un polygraphe.

Ce n'est pas seulement grossir les changements de couleur - le logiciel de microscope de mouvement peut également détecter et amplifier le flux visuel - le mouvement réel des points dans la scène, que les poumons se remplissent d'oxygène, le sang coule dans les artères ou les pupilles se dilatent. Il apporte un tout nouveau sens au langage corporel, et signifie que ceux qui ont accès à cette technologie peuvent lire d'énormes quantités d'informations dans des vidéos autrement inintéressantes. Cette technologie peut même être utilisée pour extraire l'audio des vidéos muettes, en captant de minuscules vibrations dans les objets de la scène. C'est vrai: vous pouvez entendre le discours sans l'aide d'un microphone.

Michael Rubinstein, dont l'équipe a conçu le logiciel de microscope de mouvement, croit qu'il pourrait être utilisé pour enregistrer de l'audio sur d'autres planètes, en utilisant la photographie télescopique. Cependant, les applications à la surveillance sont évidentes. Nous vivons dans un monde de plus en plus saturé de caméras - et, en raison des normes généralement faibles de sécurité informatique, ces caméras sont un livre ouvert à des organisations comme la NSA, et le microscope à mouvement leur donne un autre outil pour en tirer le meilleur parti.

Surveillance mobile

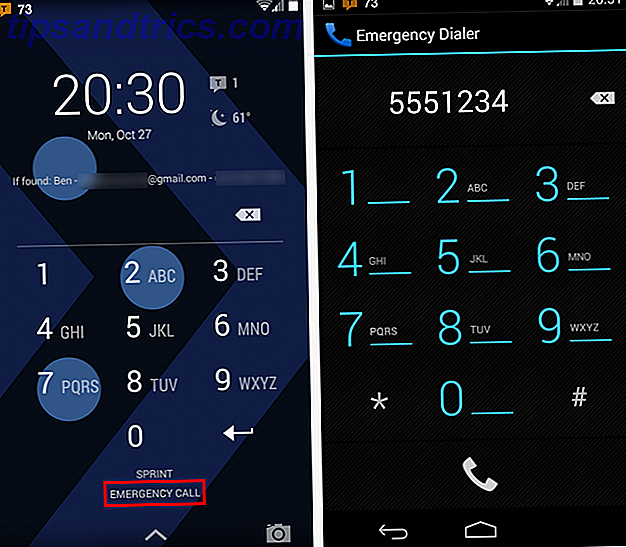

Bien entendu, les agences de sécurité ne seront pas toujours en mesure d'accéder aux caméras et aux microphones de nos appareils mobiles. La plupart d'entre nous accordons au moins un peu d'attention aux autorisations des applications, mais parfois, des applications malveillantes peuvent vous suivre de manière inattendue.

Votre smartphone contient des gyroscopes extrêmement précis, qui permettent de détecter les rotations du téléphone. Ceux-ci sont assez précis pour capter les vibrations causées par le son, les laissant être utilisés comme des microphones bruts, selon Wired. La technologie est encore à ses balbutiements et a besoin d'être perfectionnée en conjonction avec des algorithmes de reconnaissance vocale, mais la NSA pourrait être à l'écoute pour sélectionner des conversations, avec seulement un accès au gyroscope, ce que peu de systèmes d'exploitation mobiles "Permission" que l'utilisateur doit connaître.

De même, l'accéléromètre d'un smartphone est essentiel pour de nombreuses applications, mais pourrait fournir un moyen de vous suivre. Notamment, leurs micro- ou nano-imperfections uniques pourraient être analysées, fournissant ainsi des informations basées sur la localisation en temps réel, en contournant les autorisations in-app. Une équipe de l'Université de l'Illinois, College of Engineering a constaté qu'ils pouvaient distinguer les signaux des capteurs avec une précision de 96%; combiner ceci avec les empreintes digitales possibles d'autres capteurs de téléphone et cela augmenterait probablement davantage.

Des recherches supplémentaires sur les accéléromètres ont examiné si les vibrations lors de la connexion pouvaient être utilisées pour faire des suppositions précises sur les codes PIN et les codes secrets, qui pourraient être utilisés par les criminels et les services de sécurité.

Qu'est-ce que tout cela signifie pour vous?

Tout cela sont des possibilités très réelles. Certains peuvent même se produire maintenant.

Est-il important que la collecte de données de téléphone en vrac de la NSA ait été jugée illégale? Que signifie la décision de la Cour de la NSA pour vous et l'avenir de la surveillance? Que signifie la décision de la Cour de la NSA pour vous et l'avenir de la surveillance? Une cour d'appel des États-Unis a statué que la collecte en masse de métadonnées d'enregistrements téléphoniques par l'Agence de sécurité nationale (ANS) est illégale. Mais qu'est-ce que cela signifie pour votre vie privée? Êtes-vous toujours surveillé? Lire la suite ? Quand il s'agit de sécurité et de surveillance, les eaux légales et éthiques sont troubles. Les agences de sécurité seront toujours controversées: d'une part, elles peuvent être nécessaires pour nous protéger du terrorisme; de l'autre, il est dangereux d'abandonner la vie privée et la liberté pour la sécurité.

Où dessinons-nous la ligne? Est-ce que ces technologies vous font peur ou vous mettent à l'aise - pour savoir que la NSA et le GCHQ développent de nouvelles façons de nous protéger?

Crédit d'image: NSA by Creative Time Reports; System Lock de Yuri Samoilov; Hyperion par Junya Ogura; et GCHQ par le ministère de la Défense du Royaume-Uni.