Mérité ou non, Mac OS X (et maintenant, je suppose, MacOS Sierra) a la réputation d'être plus sécurisé que Windows. Mais en 2016, cette réputation est-elle encore méritée? Quelles sont les menaces de sécurité pour la plate-forme Apple et comment affectent-elles les utilisateurs?

L'apparition inattendue de Ransomware sur OS X

Ransomware existe depuis plus de dix ans. Le premier exemple documenté a été trouvé en Russie entre les années 2005 et 2006. TROJ_CRYZIP.A a copié les fichiers de la victime dans un fichier ZIP protégé par mot de passe, et supprimé les originaux. La victime devrait payer 300 $ pour acquérir le mot de passe nécessaire pour les récupérer.

Dans les années qui ont suivi, les rançongiciels se sont étendus bien au-delà des frontières de la Russie et constituent aujourd'hui l'une des menaces de sécurité les plus sérieuses pour les entreprises et les consommateurs. Chaque année, des milliers de nouvelles souches sont identifiées, mais la majorité d'entre elles semble confinée aux systèmes d'exploitation Windows et Android.

OS X n'est tout simplement pas intéressant pour les développeurs de rançongiciels.

La principale raison à cela est probablement les chiffres froids et durs. Le nombre total de parts de marché pour OS X est inférieur à 10%. Les utilisateurs d'entreprise, qui sont ciblés par les distributeurs de ransomware en raison de la perception qu'ils sont plus susceptibles de payer une rançon afin de récupérer des fichiers stratégiques, utilisent OS X à un taux encore plus bas.

Par conséquent, OS X n'est tout simplement pas une cible attrayante. Les utilisateurs de Mac représentent une aiguille minuscule dans une vaste botte de foin numérique. Les efforts consacrés au développement et à la distribution de logiciels malveillants pour OS X peuvent être mieux ciblés sur les utilisateurs de Windows, qui sont nombreux.

Mais il y a des exceptions. Au début de cette année, un acteur inconnu a été en mesure d'émettre une fausse mise à jour pour Transmission - un client BitTorrent très populaire - qui a été compromise avec la variante KeRanger ransomware.

KeRanger a été le premier ransomware Mac viable. FileCoder était techniquement premier, mais était encore inachevé au moment où il a été découvert par des chercheurs en sécurité.

Bien que cela représente une étape décisive dans l'histoire de la sécurité d'OS X, il s'agissait à bien des égards d'une variante standard de crypto-ransomware, qui ressemblait beaucoup à ses frères Windows. Il chiffrait les fichiers en utilisant AES et mbedTLS, ce qui est presque impossible à cracker. KeRanger a également demandé 400 $ en Bitcoin pour la récupération en toute sécurité des fichiers de l'utilisateur, ce qui est assez standard pour les rançongiciels.

Le fait est que KeRanger ne sera pas le dernier rançongiciel Mac. Il semble inévitable que les futurs rançongiciels ciblant la plateforme utilisent également de nouvelles techniques d'infection. Les pirates vont s'infiltrer dans les mises à jour d'applications établies et légitimes, et servir les rançongiciels de cette façon. Ils vont insérer du code malveillant sur des sites Web légitimes, comme un autre vecteur d'attaque.

Cela place un lourd fardeau de responsabilité (et peut-être même de responsabilité) sur les épaules des développeurs d'applications et des opérateurs de sites Web.

Ransomware qui cible Windows est massivement distribué à travers les réseaux de spam. Les serveurs et les comptes zombifiés inondent Internet avec des milliards de courriels chargés de pièces jointes infectées. Généralement, il peut s'agir de documents Word chargés de macros malveillantes, mais aussi souvent de fichiers PDF et JavaScript.

Heureusement, ce modèle particulier ne fonctionne pas pour les systèmes d'exploitation de niche (à défaut d'un meilleur mot) comme OS X et Linux. Avec ces deux systèmes d'exploitation ayant une part de marché qui enregistre dans les chiffres uniques (au moins, selon NetMarketshare.com), leur ciblage ne sera jamais une utilisation efficace des réseaux de spam durement gagnés.

Contagion: Quand Linux attrape un rhume, Mac OS X éternue

Bien que Mac OS X et Linux soient des systèmes d'exploitation distincts, avec des différences à la fois sur le plan technique et sur le plan culturel, il existe des similitudes significatives. Les deux partagent un héritage UNIX commun et sont compatibles POSIX. Beaucoup de composants qui composent Linux peuvent également être trouvés dans Mac OS X.

C'est une force. Les décisions de conception qui ont guidé la création d'UNIX il y a près de quarante ans sont fondamentalement solides, et les deux systèmes d'exploitation ont été reconnus pour leur fiabilité et leur sécurité Linux est-il vraiment aussi sûr que vous le pensez? Linux est-il vraiment aussi sécurisé que vous le pensez? Linux est souvent présenté comme le système d'exploitation le plus sécurisé sur lequel vous pouvez mettre la main, mais est-ce vraiment le cas? Jetons un coup d'oeil à différents aspects de la sécurité informatique Linux. Lire la suite .

Mais il y a aussi des inconvénients. Lorsqu'un problème de sécurité est détecté dans l'un des composants communs, les deux plates-formes sont affectées. L'exemple le plus connu est celui de ShellShock, qui a été dévoilé le 24 septembre 2014 par le chercheur Stéphane Chazelas.

Shellshock était une faille de sécurité dans le shell BASH Worse Than Heartbleed? Rencontrez ShellShock: une nouvelle menace de sécurité pour OS X et Linux, pire que Heartbleed? Découvrez ShellShock: une nouvelle menace de sécurité pour OS X et Linux En savoir plus, causée par une faille dans la façon dont il a traité les variables d'environnement. Une fois exécuté, il permettait à un tiers malveillant d'exécuter ses propres commandes BASH arbitraires. Si le système vulnérable était exécuté en tant que root, les dégâts pourraient être encore plus importants.

Les pirates informatiques et les distributeurs de logiciels malveillants ont utilisé Shellshock comme précurseur de nouvelles attaques. Ils prendraient le contrôle d'une machine, puis lanceraient des attaques DDOS. Qu'est-ce qu'une attaque DDoS? [MakeUseOf explique] Qu'est-ce qu'une attaque DDoS? [MakeUseOf explique] Le terme DDoS siffle quand le cyber-activisme se dresse en masse. Ces types d'attaques font les manchettes internationales pour de multiples raisons. Les problèmes qui déclenchent ces attaques DDoS sont souvent controversés ou hautement ... Lire la suite, ou envoyer de vastes volumes de spam, et diverses autres actions indésirables.

Ce fut (ou peut-être, est, des dizaines de milliers de machines restent non-corrigées, et toujours vulnérables) un sérieux problème. Parce que BASH est une commune entre Linux et OS X, cela signifie que ces deux systèmes ont été infectés.

C'est une tendance qui a émergé avec beaucoup de composants open source trouvés dans OS X. Heureusement, Apple est particulièrement diligent quand il s'agit de la remédiation, et les correctifs sont généralement publiés en aval aux consommateurs n'importe où quelques heures après la divulgation, à quelques journées.

L'élément social s'applique toujours aux utilisateurs Mac

Quand on se penche sur les problèmes de sécurité informatique et informatique, il peut être facile de se laisser distraire par les détails techniques et de passer à côté de la situation dans son ensemble. Shellshock et Heartbleed ont tous les deux réussi à attirer l'attention des médias, non seulement à cause de la menace qu'ils représentaient, mais parce qu'ils étaient techniquement très ingénieux.

Mais les gens oublient l'élément humain dans la sécurité.

Selon l'indice de sécurité cybernétique d'IBM Security Services 2014, qui analyse minutieusement les données de sécurité informatique de près de 1 000 clients IBM Security Services, l'erreur humaine est responsable de 95% de toutes les violations. Ce qui tombe sous le parapluie de «l'erreur humaine» va de tomber pour une attaque d'ingénierie sociale, tout le chemin de cliquer sur un email de spam.

Les utilisateurs de Mac ne sont pas à l'abri de faire des erreurs, et ils ne sont pas invulnérables aux attaques qui sont soigneusement conçues pour exploiter l'élément humain.

À la fin de l'année dernière, MalwareBytes a signalé une arnaque de support technique ciblant les utilisateurs de Mac. À bien des égards, il s'agissait d'une escroquerie de support technique standard, dont nous avons déjà parlé à propos d'Anatomie d'une arnaque: Le «Windows Tech Support» Con examiné Anatomie d'une arnaque: Le «Windows Tech Support» Con examiné Ils re constamment à l'affût: escrocs d'appels à froid qui prétendent être de "Windows Tech Support". Nous avons été ciblés par l'un de ces escrocs et voici ce qui s'est passé. Lire la suite . Le principal «entonnoir» pour les victimes était un site Web qui avertissait l'utilisateur que son ordinateur était inondé de virus et d'erreurs. Pour ajouter un vernis de légitimité, le site était même hébergé sur un nom de domaine similaire à celui d'Apple, et disposait d'un numéro d'appel gratuit pour les victimes.

Il y a eu un certain nombre d'exemples documentés d'attaques par phishing ciblant des utilisateurs empêtrés dans l'écosystème Apple. La grande majorité d'entre eux visent des comptes iTunes et iCloud. Le premier est très prisé par les attaquants qui vont les utiliser pour acheter des applications, de la musique et des films sur la carte de crédit de la victime.

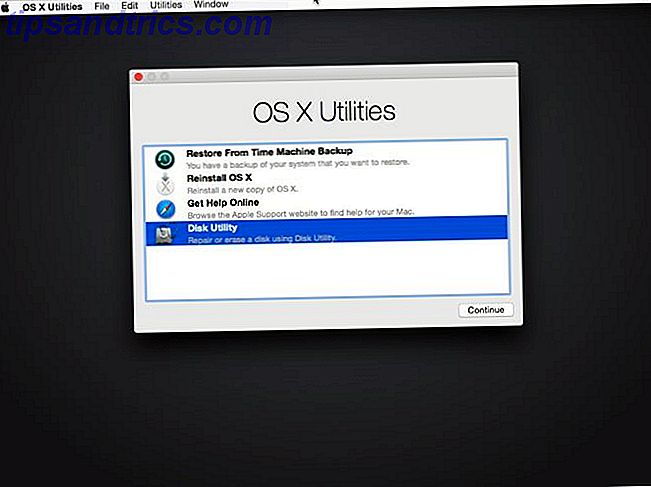

Ce dernier peut être exploité comme un précurseur d'une autre attaque. WRiter Mat Honan l'a expérimenté en 2012, lorsqu'un pirate a accédé à son compte iCloud et effacé à distance les données de son iPhone, iPad et MacBook.

Évaluation de l'état de la sécurité Mac

Au début de cet article, j'ai demandé si la réputation de Mac OS X en matière de sécurité est toujours méritée. Je crois toujours que c'est le cas. Il y a des menaces - bien sûr, il y a des augmentations de logiciels malveillants ciblant Apple - Voici ce qu'il faut surveiller en 2016 Augmentation des logiciels malveillants ciblés Apple - Voici ce qu'il faut surveiller en 2016 Le matériel Apple n'est plus un refuge contre les pirates, les logiciels malveillants et les rançongiciels et d'autres cyber-menaces. La première moitié de 2016 prouve que sans les précautions adéquates, vos appareils peuvent devenir des risques .... Lire la suite - mais ils sont beaucoup moins prolifiques que ceux pour Windows.

Mais je devrais ajouter une mise en garde. Les risques qui existent sont peut-être plus dangereux que ceux qui existent pour Windows, tout simplement parce que l'attaquant doit faire plus d'efforts pour infecter une machine .

Il est facile de repérer un logiciel malveillant lorsqu'il vous est présenté comme un courrier électronique contenant des fautes d'orthographe et des éditeurs de grammaire, et d'un expéditeur que vous ne reconnaissez pas. Quand est-ce que c'est une mise à jour pour une application que vous connaissez, utilisez et faites confiance? C'est différent.

Avez-vous déjà rencontré des logiciels malveillants Mac ou iOS, ou avez-vous été victime d'une escroquerie ciblant les utilisateurs d'Apple? Parle-nous-en dans les commentaires!