Les comptes Twitter sont des cibles juteuses pour les escrocs et les logiciels malveillants Quelle est la différence entre un ver, un cheval de Troie et un virus? [MakeUseOf explique] Quelle est la différence entre un ver, un cheval de Troie et un virus? [MakeUseOf Explains] Certaines personnes appellent tout type de logiciel malveillant un "virus informatique", mais ce n'est pas exact. Les virus, les vers et les chevaux de Troie sont différents types de logiciels malveillants avec des comportements différents. En particulier, ils se répandent dans très ... Read More distributeurs. Une fois que quelqu'un a compromis votre compte Twitter, ils peuvent envoyer des tweets avec des liens vers des arnaques et des logiciels malveillants, en bombardant vos abonnés avec leur camelote. Renforcez la sécurité de votre compte Twitter et empêchez-le d'être utilisé pour attaquer vos abonnés avec ces conseils.

Les comptes Twitter sont des cibles juteuses pour les escrocs et les logiciels malveillants Quelle est la différence entre un ver, un cheval de Troie et un virus? [MakeUseOf explique] Quelle est la différence entre un ver, un cheval de Troie et un virus? [MakeUseOf Explains] Certaines personnes appellent tout type de logiciel malveillant un "virus informatique", mais ce n'est pas exact. Les virus, les vers et les chevaux de Troie sont différents types de logiciels malveillants avec des comportements différents. En particulier, ils se répandent dans très ... Read More distributeurs. Une fois que quelqu'un a compromis votre compte Twitter, ils peuvent envoyer des tweets avec des liens vers des arnaques et des logiciels malveillants, en bombardant vos abonnés avec leur camelote. Renforcez la sécurité de votre compte Twitter et empêchez-le d'être utilisé pour attaquer vos abonnés avec ces conseils.

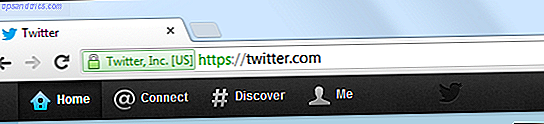

Twitter a amélioré la sécurité au fil du temps en activant HTTPS Qu'est-ce que HTTPS et Comment activer les connexions sécurisées par défaut Qu'est-ce que HTTPS et Comment activer les connexions sécurisées par défaut Les problèmes de sécurité se répandent largement et occupent la première place. Les termes comme antivirus ou pare-feu ne sont plus un vocabulaire étrange et sont non seulement compris, mais aussi utilisés par ... Lire la suite pour tout le monde (vous ne pouvez même plus vous en exclure), mais il y a encore beaucoup de choses à faire sécurisez votre compte Twitter. Malheureusement, Twitter n'offre pas encore l'authentification à deux facteurs Qu'est-ce que l'authentification à deux facteurs? Pourquoi l'utiliser? Qu'est-ce que l'authentification à deux facteurs? Pourquoi l'utiliser? L'authentification à deux facteurs (2FA) est une méthode de sécurité nécessite deux façons différentes de prouver votre identité. Il est couramment utilisé dans la vie quotidienne. Par exemple, payer avec une carte de crédit nécessite non seulement la carte, ... Lire la suite.

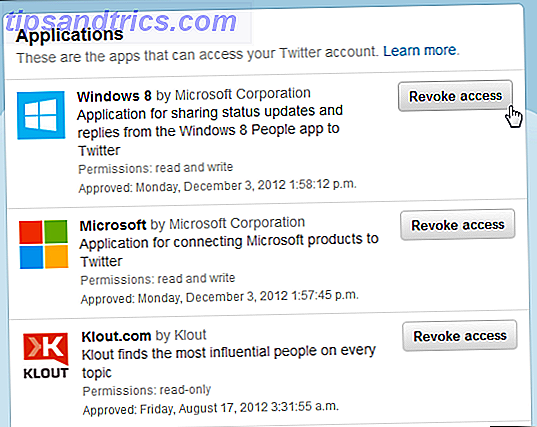

Gérer les applications tierces

Lorsque vous autorisez une application tierce à accéder à votre compte Twitter, Twitter s'en souvient et permet toujours à l'application de se connecter à l'avenir. Vous devez sélectionner les applications tierces que vous utilisez avec précaution. Certaines applications demandent l'autorisation d'envoyer des tweets et des messages directs. Si l'application est malveillante ou devient compromise dans le futur, elle pourrait utiliser votre compte Twitter pour envoyer des messages de spam.

Pour gérer les applications autorisées à accéder à votre compte, cliquez sur l'onglet Applications de la page des paramètres. Utilisez le bouton d'accès Révoquer pour désactiver l'accès aux applications que vous n'utilisez plus.

Ne pas réutiliser les mots de passe

Le conseil standard pour utiliser un mot de passe fort s'applique toujours, mais il est important que vous ne réutilisiez pas les mots de passe. Si vous utilisez le même mot de passe pour votre compte Twitter que pour d'autres services, il est possible qu'une fuite de sécurité sur un autre service expose votre mot de passe et permette à des personnes malveillantes d'accéder à votre compte. Ce n'est pas seulement un problème théorique - il y a eu une longue série de fuites de mots de passe sur des sites Web aussi importants que Yahoo !, LinkedIn et eHarmony. Beaucoup de gens ont volé des comptes sur divers sites Web parce qu'ils ont réutilisé un mot de passe qui est devenu public.

Vous pouvez modifier votre mot de passe Twitter à partir de la page Mot de passe dans les paramètres du compte Twitter.

Pour vous aider à gérer tous ces mots de passe uniques et vous simplifier la vie, choisissez une stratégie de gestion des mots de passe. Utilisez une stratégie de gestion des mots de passe pour simplifier votre vie. utiliser un mot de passe fort contenant des chiffres, des lettres et des caractères spéciaux; changez-le régulièrement; trouver un mot de passe unique pour chaque compte, etc .... En savoir plus.

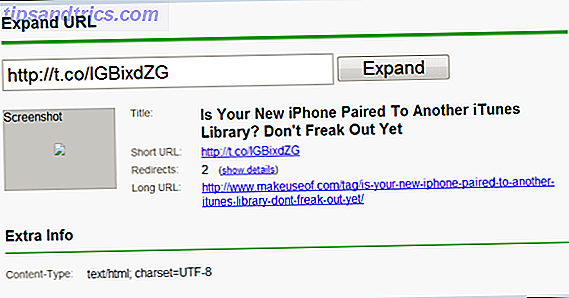

Utiliser un expanseur d'URL

Les restrictions de caractères de Twitter signifient que beaucoup de gens utilisent des raccourcis URL comme bit.ly pour partager des URL. Au lieu de voir un lien comme http://badwebsite.biz/scam, vous verrez quelque chose comme http://bit.ly/ABcd. Vous ne saurez pas où se trouve le lien avant de cliquer dessus.

Vous pouvez utiliser un expandeur d'URL pour "décomposer" ces URL courtes, en indiquant l'adresse complète à laquelle ils vont sans cliquer sur le lien. Vous pouvez utiliser deux types différents d'extensions d'URL: une version Web qui vous permet de copier-coller des liens dans une page Web ou une extension de navigateur qui réduit automatiquement les liens sur Twitter après l'installation.

LongURL est un bon expandeur d'URL basé sur le Web. Pour plus d'options, lisez: Révélez où les liens courts vont vraiment avec ces expanseurs d'URL Révélez où les liens courts vont vraiment avec ces expanseurs d'URL Révélez où les liens courts vont vraiment avec ces expanseurs d'URL Il y a quelques années, je ne savais même pas quelle URL raccourcie était. Aujourd'hui, c'est tout ce que vous voyez, partout, tout le temps. La montée rapide de Twitter a amené un besoin sans fin d'utiliser aussi peu ... Lire la suite

Attention à l'hameçonnage

Vous devriez accéder à Twitter en tapant twitter.com dans votre barre d'adresse ou en utilisant un signet au lieu de cliquer sur des liens sur d'autres pages Web. Assurez-vous que votre barre d'adresse dit twitter.com, pas quelque chose de sournois comme twitter.com.ru.

(Oui, nous avons des liens vers les pages des différents paramètres de Twitter dans cet article pour vous aider, mais ne faites confiance à personne en ligne Vérifiez votre barre d'adresse et assurez-vous de vous retrouver sur twitter.com après avoir cliqué dessus, c'est une bonne pratique.)

Si vous voyez une page de connexion Twitter de manière inattendue après avoir cliqué sur un lien sur Twitter - ou ailleurs sur le Web - ne tapez pas simplement votre mot de passe. Vérifiez que vous êtes sur twitter.com.

Lire la suite: Qu'est-ce que l'hameçonnage et quelles techniques utilisent les escrocs? Qu'est-ce que l'hameçonnage et quelles techniques utilisent les escrocs? Qu'est-ce que l'hameçonnage et quelles techniques utilisent les escrocs? Je n'ai jamais été un fan de la pêche, moi-même. C'est principalement à cause d'une expédition tôt où mon cousin a réussi à attraper deux poissons pendant que j'ai attrapé le zip. Semblable à la pêche réelle, les escroqueries de phishing ne sont pas ... Lire la suite

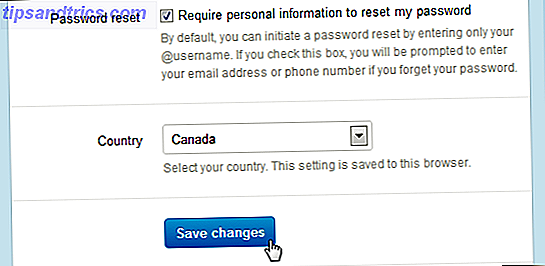

Restreindre les réinitialisations de mot de passe

Twitter permet à quiconque d'initier une réinitialisation de mot de passe pour votre compte en entrant simplement votre @username. Vous recevrez un e-mail de réinitialisation du mot de passe si cela se produit. Si vous cliquez accidentellement sur le lien dans l'e-mail, votre mot de passe sera réinitialisé. Pour verrouiller cette fonctionnalité - particulièrement utile si vous recevez des e-mails de réinitialisation de mot de passe initiés par d'autres personnes - ouvrez votre page de paramètres de compte Twitter.

Faites défiler vers le bas de la page et activez la case à cocher Requérir des informations personnelles pour réinitialiser mon mot de passe à droite de Réinitialisation du mot de passe. Vous devrez entrer votre adresse e-mail ou votre numéro de téléphone pour réinitialiser votre mot de passe.

Améliorez votre sécurité de navigateur et d'ordinateur

En supposant que vous accédez à Twitter à partir d'un navigateur Web sur votre ordinateur, l'amélioration de la sécurité de votre navigateur vous permettra de cliquer sur les liens dans les tweets sans souci. Voici les choses que vous pouvez faire:

- Gardez votre navigateur à jour. Les nouveaux navigateurs sont configurés pour se mettre à jour automatiquement de nos jours, donc vous devriez être bon aussi longtemps que vous n'utilisez pas Internet Explorer 6 Si vous utilisez encore IE6, vous êtes un problème [Opinion] Si vous utilisez toujours IE6 Vous êtes Un problème [Opinion] IE6 était le meilleur des meilleurs quand il a été fraîchement évincé de l'usine de logiciels de Microsoft. En raison de cela, il a été en mesure d'atteindre le record de 95% de part de marché du navigateur à la hauteur de ... Lire la suite ou de désactiver ces mises à jour automatiques.

- Assurez-vous que les plug-ins de votre navigateur sont complètement à jour. Vous pouvez vérifier vos plugins installés ici. Envisagez de désinstaller des plugins que vous n'utilisez jamais, comme le plug-in Java Is Java Unsafe & Should You Disable It? Java est-il dangereux et devriez-vous le désactiver? Le plug-in Java d'Oracle est devenu de moins en moins courant sur le Web, mais il est devenu de plus en plus courant dans les nouvelles. Si Java permet à plus de 600 000 Macs d'être infectés ou Oracle est ... Lire la suite.

- Utilisez un antivirus. Si vous n'avez pas d'antivirus installé sur votre ordinateur, vous pouvez en télécharger quelques-uns gratuitement. Comparaison gratuite d'antivirus: 5 choix populaires Go Comparaison libre d'anti-virus Toe-To-Toe: 5 choix populaires Go Toe-To- Toe Quel est le meilleur antivirus gratuit? C'est l'une des questions les plus fréquentes à MakeUseOf. Les gens veulent être protégés, mais ils ne veulent pas avoir à payer une redevance annuelle ou à utiliser ... Lire la suite (mais assurez-vous de n'en installer qu'un!).

- Mettez à jour votre système d'exploitation régulièrement. Définir Windows Update pour installer automatiquement les mises à jour Pourquoi les applications me demandent-elles de mettre à jour et devrais-je écouter? [Windows] Pourquoi les applications me mettent-elles à jour et dois-je écouter? [Windows] Les notifications de mise à jour logicielle semblent être un compagnon constant sur tous les ordinateurs. Chaque application veut mettre à jour régulièrement, et ils nous harcèlent avec des notifications jusqu'à ce que nous donnions et mettre à jour. Ces notifications peuvent être gênantes, en particulier ... Lire la suite - ou au moins vous avertir des nouvelles mises à jour - si vous utilisez Windows.

Donne un coup de main

Si vous voyez un ami envoyer un tweet ou un message direct, contactez-le et dites-lui que son compte a été piraté.

Que ce soit le compte de votre ami ou votre compte, suivez les instructions de Twitter pour récupérer un compte compromis: modifiez votre mot de passe, révoquez les connexions à des applications tierces et ajoutez le nouveau mot de passe aux applications Twitter que vous utilisez.

Pour plus d'informations sur Twitter, téléchargez notre guide complet sur Twitter et Twitter.

Avez-vous déjà eu un compte Twitter compromis? Avez-vous d'autres conseils pour sécuriser votre compte Twitter? Chime dans les commentaires!