Voilà pour une nouvelle année qui signifie un nouveau départ. 2017 nous a apporté des vulnérabilités de sécurité telles que WannaCry ransomware Comment débloquer WannaCry Ransomware sans payer un cent Comment débloquer WannaCry Ransomware sans payer un centime Si vous avez été touché par WannaCry, tous vos fichiers sont enfermés derrière un prix élevé. Ne payez pas ces voleurs - essayez cet outil gratuit pour débloquer vos données. Lire la suite et le piratage Equifax Comment vérifier si vos données ont été volées dans la violation Equifax Comment vérifier si vos données ont été volées dans Equifax Breach News juste fait surface d'une violation de données Equifax qui affecte jusqu'à 80 pour cent de tous les utilisateurs de cartes de crédit américaines . Êtes-vous un d'entre eux? Voici comment vérifier. Lire la suite, mais les choses ne vont pas beaucoup mieux au début de 2018.

Nous venions à peine d'accueillir la nouvelle année lorsque la prochaine bombe de sécurité a fait les gros titres. Et ce n'était pas seulement un défaut, mais deux. Surnommés Meltdown et Spectre, les vulnérabilités proviennent de microprocesseurs d'ordinateurs. En termes de gravité et de nombre de personnes potentiellement affectées, les experts les ont comparées au bug Heartbleed de 2014.

Les bogues peuvent attaquer tous les systèmes d'exploitation de bureau, mais dans cet article, nous allons seulement nous concentrer sur Windows. Examinons de plus près comment les vulnérabilités fonctionnent et comment vous pouvez savoir si elles vous ont affecté.

Meltdown et Specter: un regard plus proche

Avant d'expliquer comment détecter les deux bogues sur votre propre système, prenons un moment pour bien comprendre les deux vulnérabilités et comment elles fonctionnent.

Le même groupe de chercheurs en sécurité était responsable de trouver les deux problèmes. Au niveau élémentaire, ce sont des failles dans l'architecture du processeur (c'est-à-dire les transistors, les unités logiques et d'autres composants minuscules qui fonctionnent ensemble pour faire fonctionner un processeur).

La faille permet à un hacker potentiel d'exposer presque toutes les données qu'un ordinateur traite. Cela inclut les mots de passe, les messages cryptés, les informations personnelles et tout ce que vous pouvez imaginer.

La fusion n'affecte que les processeurs Intel. Fait inquiétant, le bogue est présent depuis 2011. Il utilise une partie du processus d'exécution hors service (OOOE) pour changer l'état de cache d'un CPU. Il peut alors vider le contenu de la mémoire quand il serait habituellement inaccessible.

Spectre peut attaquer les processeurs Intel, AMD et ARM et peut donc également affecter les téléphones, les tablettes et les périphériques intelligents. Il utilise l'exécution spéculative et la prédiction de branche d'un processeur en conjonction avec des attaques de cache pour tromper les applications en révélant des informations qui devraient être cachées dans la zone de mémoire protégée.

Les attaques par spectre doivent être personnalisées machine par machine, ce qui signifie qu'elles sont plus difficiles à exécuter. Cependant, parce qu'il est basé sur une pratique établie dans l'industrie, il est également plus difficile à corriger.

Votre Windows 10 PC est affecté par Meltdown?

Heureusement, Microsoft a publié un script PowerShell pratique Powershell Cmdlets qui améliorera vos compétences d'administration Windows Powershell Cmdlets qui améliorera vos compétences d'administration Windows Powershell est l'outil de ligne de commande à parts égales et le langage de script. Il vous donne la possibilité d'automatiser votre ordinateur via les mêmes commandes que vous utilisez pour l'administrer. Lire la suite que vous pouvez exécuter sur votre système. Suivez les étapes ci-dessous et vous pouvez installer et activer un module supplémentaire sur votre système. Les résultats indiqueront si vous devez prendre d'autres mesures.

Tout d'abord, exécutez PowerShell en tant qu'administrateur: appuyez sur la touche Windows + Q ou ouvrez le menu Démarrer, tapez PowerShell, cliquez avec le bouton droit sur le premier résultat (Windows PowerShell, application de bureau) et sélectionnez Exécuter en tant qu'administrateur .

Une fois PowerShell chargé, procédez comme suit pour déterminer si votre ordinateur est affecté par Meltdown. Notez que vous pouvez copier et coller des commandes dans PowerShell.

- Entrez Install-Module SpeculationControl et appuyez sur Entrée pour exécuter la commande.

- Confirmez l'invite du fournisseur NuGet en entrant un Y pour Oui et en appuyant sur Entrée .

- Faites de même pour l'invite du référentiel non approuvé.

- Ensuite, tapez Set-ExecutionPolicy $ SaveExecutionPolicy -Scope Currentuser et appuyez sur Entrée

- Une fois l'installation terminée, tapez Import-Module SpeculationControl et appuyez sur Entrée .

- Enfin, tapez Get-SpeculationControlSettings et appuyez sur Entrée .

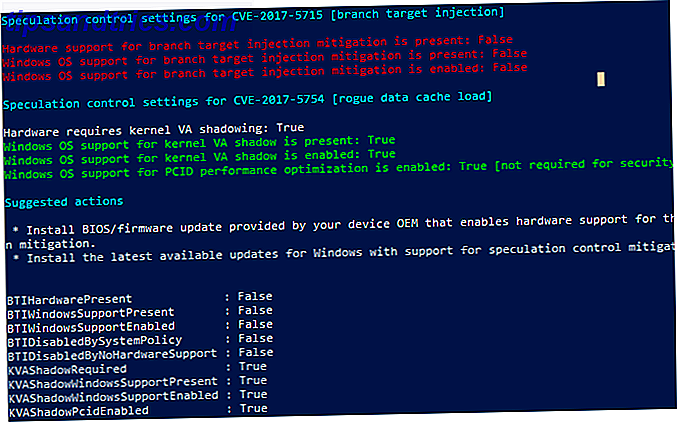

Après avoir exécuté ces commandes, vérifiez le résultat de sortie pour les résultats - ce sera True ou False .

Si vous ne voyez que de vrais messages, félicitations, vous êtes protégé et n'avez pas besoin de prendre d'autres mesures. Si un faux apparaît, votre système est vulnérable et vous devez prendre d'autres mesures. Assurez-vous de noter les actions suggérées dans les résultats. Comme le montre la capture d'écran ci-dessus, notre ordinateur de test nécessite une mise à jour du BIOS / firmware et doit cependant installer un correctif fourni via Windows Update.

Comment pouvez-vous vous protéger contre Meltdown?

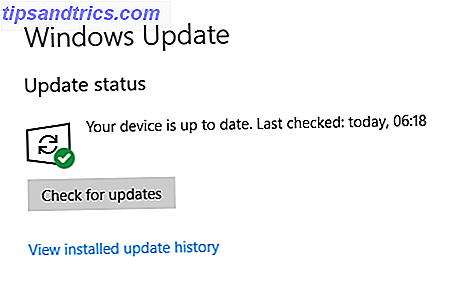

Au crédit de l'entreprise, Microsoft a d'emblée déplacé rapidement un correctif pour Meltdown. Vous pouvez le trouver via l'outil Windows Update ( Paramètres> Mise à jour et sécurité> Mise à jour Windows> Vérification des mises à jour ). Vous devez télécharger et installer le correctif KB4056892 pour Windows build 16299.

Troublant, le correctif est incompatible avec certaines suites antivirus. Cela ne fonctionne que si l'ISV de votre logiciel de sécurité a mis à jour ALLOW REGKEY dans le registre de Windows.

Faites attention à ce fil. Les AV qui ne définissent pas la clé reg # meltdown / # specter compatibility (que ce soit parce que AV est cassé, obsolète, n'existe pas, etc.) n'obtiendront pas seulement les correctifs de fusion / spectre. Ils ne recevront pas / any / updates, maintenant ou dans le futur. https://t.co/TykpphaxWL

- David Longenecker (@dnlongen) 8 janvier 2018

Vous devriez également mettre à jour votre navigateur. Google a corrigé Meltdown dans Chrome 64 et Mozilla a mis à jour Firefox dans la version 57 (Quantum). Microsoft a même patché la dernière version d'Edge. Vérifiez auprès du développeur de votre navigateur si vous utilisez une application non-mainstream.

Enfin, vous devez mettre à jour le BIOS de votre système Comment mettre à jour votre BIOS UEFI dans Windows Comment mettre à jour votre BIOS UEFI dans Windows La plupart des utilisateurs de PC vont sans jamais mettre à jour leur BIOS. Cependant, si vous tenez à la stabilité, vous devriez vérifier périodiquement si une mise à jour est disponible. Nous vous montrons comment mettre à jour votre BIOS UEFI en toute sécurité. Lire la suite et firmware. Certains fabricants d'ordinateurs incluent une application dans Windows afin que vous puissiez vérifier rapidement ces mises à jour. Si le fabricant de votre PC n'en a pas fourni un, ou si vous l'avez supprimé, vous devriez être en mesure de trouver des mises à jour sur le site Web de l'entreprise.

Comment pouvez-vous vous protéger contre Specter?

Meltdown est la menace la plus immédiate et est le plus facile des deux bugs pour les pirates à exploiter. Cependant, Specter est plus difficile à corriger.

En raison de la façon dont Specter fonctionne, la réparation nécessitera que les entreprises redessinent complètement la façon dont elles construisent les processeurs. Ce processus pourrait prendre des années, et il pourrait s'écouler des décennies avant que l'itération actuelle des transformateurs soit complètement hors de circulation.

Mais cela ne signifie pas qu'Intel n'a pas essayé d'offrir à ses clients des moyens de se protéger. Malheureusement, la réponse a été un désastre.

À la mi-janvier, Intel a publié un patch Spectre. Immédiatement, les utilisateurs de Windows ont commencé à se plaindre que le correctif était bogué; il forçait leurs ordinateurs à redémarrer aléatoirement à des moments inattendus. La réponse d'Intel était de publier un deuxième correctif. Cela n'a pas réglé le problème. les problèmes de redémarrage ont continué.

À ce stade, des millions d'utilisateurs ont installé le correctif. Intel a dit aux clients de ne pas télécharger l'un ou l'autre des correctifs avant de pouvoir résoudre le problème. Mais il y avait un problème pour les utilisateurs de Windows. Le correctif Intel était distribué via l'application Windows Update. Les utilisateurs ont continué à l'installer involontairement; Après tout, nous savons tous que le processus de mise à jour Windows actuel est opaque Les mises à jour de Windows sont moins encombrantes Les mises à jour Windows ennuyeuses sont moins ennuyeuses Sous le nouveau système, les mises à jour de Windows 10 devraient être plus petites Moins de pression sur les ressources de votre système. Un changement que vous ne remarquerez probablement même pas. Lire la suite est.

Alors que les redémarrages aléatoires sont certainement ennuyeux, la partie la plus inquiétante du patch buggy était le potentiel de perte de données. Selon les propres termes d'Intel, "cela a causé des redémarrages plus élevés que prévu et d'autres comportements imprévisibles du système [...] qui peuvent entraîner la perte ou la corruption de données".

Avance rapide jusqu'à la fin de Janvier, et Microsoft a été forcé d'intervenir. La société a pris une mesure très inhabituelle. Il a publié une mise à jour de sécurité d'urgence hors bande pour Windows 7, 8.1 et 10 qui désactive complètement le correctif d'Intel.

Comment installer le correctif Microsoft

Malheureusement, le nouveau correctif ne sera pas disponible via l'application Windows Update. Vous devrez l'installer manuellement.

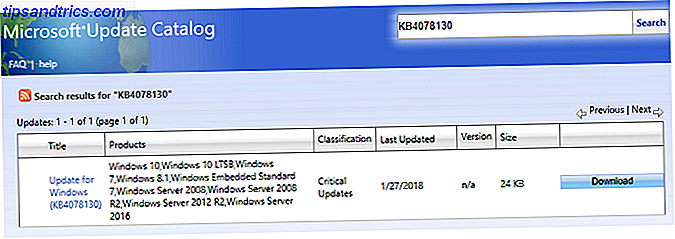

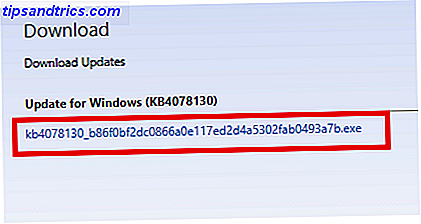

Pour commencer, dirigez-vous vers le catalogue Microsoft Update. Vous devez trouver la mise à jour pour Windows (KB4078130) . Lorsque vous êtes prêt, cliquez sur Télécharger .

Ensuite, cliquez sur le fichier [chaîne de texte] .EXE .

Le fichier est petit et ne prendra que quelques secondes à télécharger. Une fois le téléchargement terminé, double-cliquez sur le fichier EXE et suivez les instructions à l'écran.

Alors, qu'en est-il du futur? Si vous avez suivi, vous vous êtes rendu compte que les utilisateurs affectés sont revenus à leur point de départ: exposés et non protégés.

Heureusement, Intel va sortir un patch plus performant dans les prochaines semaines. En attendant, vous devrez vous asseoir.

La fusion et le spectre vous inquiètent-ils?

C'est compréhensible de se sentir inquiet. Après tout, nos ordinateurs contiennent littéralement les clés de notre vie.

Mais il est également important de se consoler des faits. Vous êtes hautement improbable d'être victime d'une attaque Spectre. Le temps et les efforts qu'un hacker doit consacrer à un retour non spécifié font de vous une proposition peu attrayante.

Et les grandes entreprises technologiques connaissent les deux problèmes depuis le milieu de l'année 2017. Elles ont eu amplement le temps de préparer les correctifs et de répondre de la meilleure façon possible.

Malgré les faits, les menaces Meltdown et Spectre vous inquiètent-elles encore? Vous pouvez nous faire part de vos opinions et opinions dans la section des commentaires ci-dessous.