Il y a toujours eu un côté obscur de l'Internet et, dès les premiers jours, le piratage était endémique. Cela a commencé avec les forums de discussion avant même que le traditionnel "internet", comme nous le savons, soit même né, progressant vers des sites de warez et des FTP privés hébergés sur des ordinateurs domestiques. Trouver des logiciels et des fichiers piratés était une tâche lente et ardue; il était plus commun d'obtenir la musique ou le logiciel d'un ami comme une copie physique (un soi-disant «sneakernet») . La technologie de partage de fichiers P2P a tout changé - mais que signifie «pair à pair», et où tout a-t-il commencé?

Il y a toujours eu un côté obscur de l'Internet et, dès les premiers jours, le piratage était endémique. Cela a commencé avec les forums de discussion avant même que le traditionnel "internet", comme nous le savons, soit même né, progressant vers des sites de warez et des FTP privés hébergés sur des ordinateurs domestiques. Trouver des logiciels et des fichiers piratés était une tâche lente et ardue; il était plus commun d'obtenir la musique ou le logiciel d'un ami comme une copie physique (un soi-disant «sneakernet») . La technologie de partage de fichiers P2P a tout changé - mais que signifie «pair à pair», et où tout a-t-il commencé?

Bien sûr, la technologie de partage de fichiers peer to peer n'est pas seulement utilisée pour le piratage, mais soyons honnêtes ici: c'est l'usage prédominant, et c'est certainement là que ses racines ont commencé. Il n'y a pas besoin de flamber dans les commentaires en disant qu'il y a aussi des utilisations légitimes; nous le savons, mais nous n'allons pas habiller la vérité. Aujourd'hui, nous parlerons principalement de l'aspect du partage de fichiers, mais ce n'est certainement pas le seul cas d'utilisation.

Serveur client

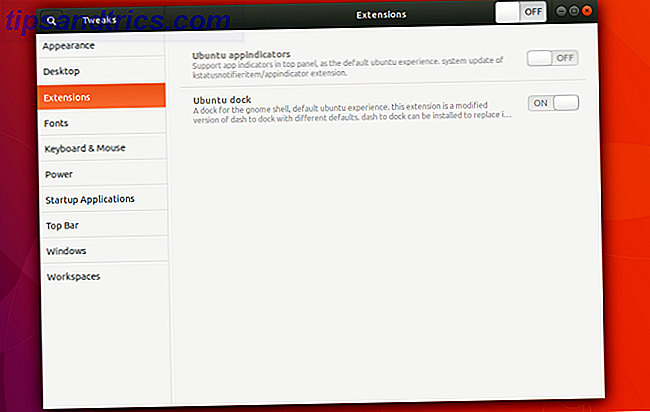

Cela aidera à donner un peu de contexte sur ce que «peer to peer» n'est pas, d'abord. L'Internet est traditionnellement ce qu'on appelle un environnement client-serveur . Les services Web reposent sur un serveur puissant distant, et votre ordinateur, le client, en demande des informations.

Un seul serveur peut héberger des fichiers pour des centaines de clients simultanés, mais la mise à l'échelle est difficile pour un certain nombre de raisons.

Premièrement, il y a les exigences matérielles matérielles. Ce n'est pas un problème si vous hébergez des fichiers, mais si le calcul est requis, par exemple lorsque vous hébergez un site Web dynamique comme MakeUseOf, le processeur doit travailler à personnaliser ces pages pour chaque utilisateur. Des quantités massives de mémoire sont nécessaires, et celles-ci ont une limite physique, ce qui signifie que plus de serveurs doivent être amenés pour faire face à la demande.

Deuxièmement, chaque client prend une petite partie de la connexion; à titre d'exemple théorique, si le serveur a une connexion de 100mb / seconde, alors 100 utilisateurs simultanés auront seulement 1mb / seconde maximum, chacun. Échelle que pour 1000 utilisateurs et la vitesse tombe dix fois à 100k / seconde. Ainsi, plus vous avez d'utilisateurs, moins la vitesse d'utilisation est grande.

Le transfert de données est une autre préoccupation. Un seul fichier de 1 Mo demandé par 1 000 personnes signifie que vous avez utilisé 1 Go de transfert de données. Lorsque vous payez par gigaoctet, cela peut vraiment s'accumuler; Gardez à l'esprit qu'un seul film HD peut souvent avoir une taille d'environ 4 Go. Pousser des fichiers énormes à des milliers d'utilisateurs est une affaire coûteuse.

Alors qu'est-ce que peer to peer?

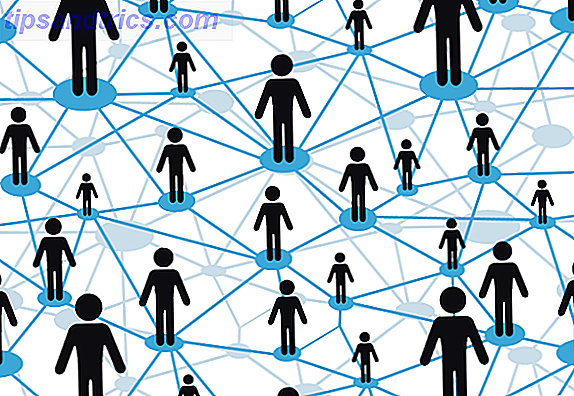

Peer to peer est un modèle différent, dans lequel tout le monde devient un serveur . Le rôle de serveur est distribué aux utilisateurs. Au lieu de simplement prendre des fichiers, peer to peer en fait une rue à double sens - vous pouvez maintenant redonner. En fait, redonner (connu sous le nom de «semer» de nos jours) est essentiel au succès des réseaux peer to peer (ce qui explique pourquoi le téléchargement sans ensemencement - ou leech - est considéré comme un péché cardinal dans les cercles de partage de fichiers).

Contrairement au modèle client-serveur dans lequel les performances se dégradent avec un plus grand nombre d'utilisateurs ; le modèle pair à pair fonctionne réellement plus efficacement avec plus d'utilisateurs dans le réseau. Plus il y a d'utilisateurs qui rendent un fichier particulier disponible depuis leur disque dur, plus il est facile pour les nouveaux utilisateurs d'acquérir ce fichier.

Dans certains réseaux P2P, c'est plus rapide une fois qu'un certain seuil est atteint; Au lieu de prendre le fichier entier d'un utilisateur, vous prenez une plus petite partie du fichier total de centaines d'autres utilisateurs - en combinant les connexions pour utiliser le vôtre avec une efficacité maximale. Il convient de noter que tous les logiciels p2p ne fonctionnent pas de cette façon: BitTorrent a été l'un des premiers à agréger les connexions afin d'accélérer le téléchargement en ne prélevant qu'une petite partie du fichier à partir de plusieurs endroits différents simultanément.

Initialement avec les réseaux p2p, une certaine forme de serveur central était nécessaire pour organiser le réseau - agir une base de données qui contient des informations sur les utilisateurs connectés, les fichiers disponibles dans le système, etc. les réseaux étaient vulnérables depuis la suppression de ce serveur central, ce qui signifiait désactiver complètement les communications. Ce n'est plus le cas avec les développements récents; vous pouvez demander directement aux pairs s'ils ont vu un fichier particulier. Il n'y a aucun moyen de détruire ces réseaux; ils sont effectivement indestructibles.

Histoire

Maintenant, vous avez une idée de pourquoi les réseaux Peer to Peer étaient une telle révolution par rapport au modèle Client / Serveur, jetons un coup d'œil au contexte historique.

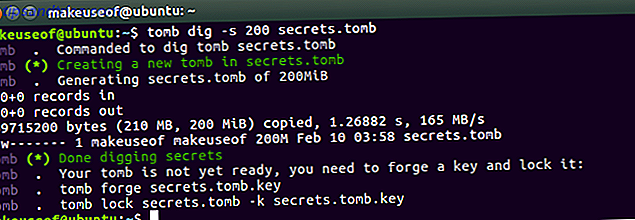

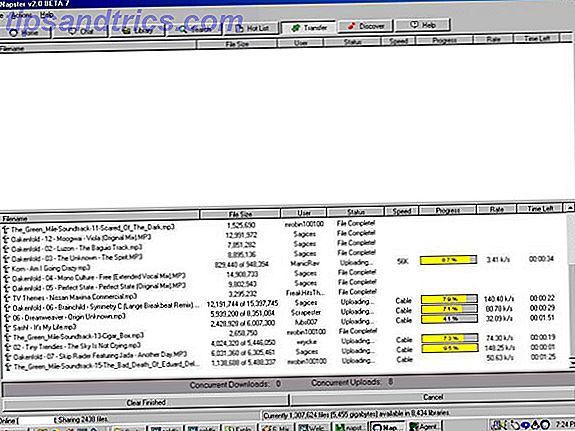

Napster a été la première mise en œuvre largement répandue d'un modèle peer to peer en 1999. Une base de données centrale contenait des informations sur tous les fichiers musicaux détenus par les membres; Lorsque vous recherchiez une chanson à télécharger, vous vous connectez à un autre utilisateur en ligne et vous téléchargez à partir d'eux. À son tour, une fois que vous avez eu cette chanson dans votre bibliothèque Naptster, il serait disponible comme une «source» pour les autres sur le réseau. Vous pouvez également ajouter vos propres fichiers, qui seront ensuite indexés et ajoutés à la base de données, prêts à être diffusés dans le monde entier. La mise en œuvre était limitée car vous ne pouviez télécharger que d'une seule personne - bien qu'il y avait une grande disponibilité de chansons, les vitesses n'étaient pas si bonnes.

Napster a finalement été fermé en 2001, mais pas avant que des réseaux similaires soient apparus qui offraient plus que de la musique: des films, des logiciels et des images seraient désormais disponibles sur les réseaux Morpheus, Kazaa et Gnutella (Limewire est probablement le plus célèbre Gnutella client) .

Au fil des années, divers protocoles et logiciels de partage de fichiers pair à pair sont apparus, mais un protocole ouvert a vraiment pris racine: BitTorrent.

BitTorrent

Conçu en 2001, BitTorrent est un protocole ouvert par lequel les utilisateurs créent un fichier "descripteur" (un fichier .torrent) contenant des informations sur le téléchargement, mais pas le téléchargement réel . Un tracker est nécessaire pour stocker ces descripteurs, avec qui détient actuellement ce fichier, mais il s'agit d'un protocole ouvert dans le sens où n'importe qui peut créer un client et n'importe qui peut héberger un tracker . Oui, même s'il nécessitait un outil de suivi centralisé, plusieurs trackers pouvaient exister et n'importe quel fichier descripteur de torrent pouvait être enregistré avec plusieurs trackers, ce qui signifiait que le réseau était incroyablement robuste. Supprimer un tracker ne rendrait pas nécessairement un fichier inéluctable, et un autre tracker peut simplement apparaître pour prendre sa place.

Depuis lors, des progrès incroyables ont été réalisés qui suppriment essentiellement le besoin d'un tracker central. DHT - une table de hachage distrubuted - est une telle technologie qui a été implémentée par BitTorrent, permettant à la tâche d'indexation des fichiers d'être également distribuée à tous les utilisateurs. Les liens magnétiques en sont un autre - Tim a tout écrit à ce sujet avant BitTorrent & Magnets: Comment fonctionnent-ils? [Technologie expliquée] BitTorrent et aimants: comment fonctionnent-ils? [Technologie expliquée] Comme nous l'avons récemment rapporté, The Pirate Bay est passée de l'utilisation de téléchargements de fichiers .torrent à des liens aimantés sans politique de désinscription. Le tracker a offert des téléchargements d'aimants pour un bon moment maintenant, mais c'est ... Lire la suite, alors assurez-vous de lire cela pour un aperçu détaillé de la façon dont les aimants diffèrent des fichiers .torrent traditionnels.

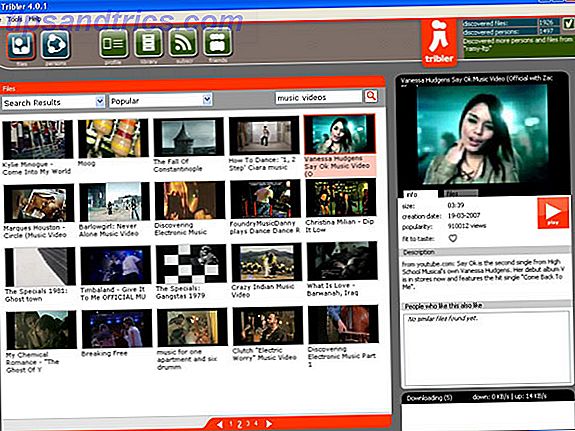

Trouver du contenu en premier lieu est encore un travail en cours; Si vous avez l'ID hash, vous pouvez trouver des pairs avec les fichiers disponibles - mais que faire si vous n'avez pas encore le hash? Des clients tels que Tribler ont tenté de résoudre ce problème, mais il s'agit principalement d'un client indépendant et ne fait pas partie du protocole BitTorrent de base. Il y a donc certainement encore place à amélioration à cet égard.

J'espère que cela a éclairé la signification de peer to peer et où elle a commencé. Je pense qu'il est juste de dire que les logiciels p2p ont changé Internet et nos vies pour toujours; On estime que le logiciel p2p est responsable de 40 à 70% du trafic Internet. L'utilisation principale reste le piratage, mais il n'y a aucune raison pour que les médias ne respectent pas le protocole. Le mouvement de Linux préconise l'utilisation de torrents pour distribuer de grandes images ISO des différentes versions de l'OS, évitant ainsi de lourds coûts d'hébergement.

Avez-vous eu l'occasion d'utiliser Napster dans la journée? Ou était votre première introduction au partage de fichiers à travers le torrent humble? Dites-nous - d'où vient votre premier mp3 ?

Crédits image: ShutterStock - serveur client, ShutterStock - vecteur peer to peer