À quelle fréquence vérifiez-vous les informations d'identification d'une application Google Play Store avant de cliquer sur le bouton Acheter? Cela dépend-il de ce que vous téléchargez? Que faire si l'application a plusieurs entrées? Les applications populaires de Google Play Store avec de nombreuses options de téléchargement devraient déclencher la sonnette d'alarme interne, et dans de nombreux cas, il est possible d'identifier clairement des entités malveillantes.

Facilement cloné, facilement modifié, et apparemment facile à contourner les contrôles de sécurité de Google, les chevaux de Troie cliqueurs porno malveillants se font passer pour des applications en double, en attente d'infecter votre appareil.

Quelle est leur prévalence? Quelles sont vos chances de télécharger une application malveillante? Que se passe-t-il si vous en téléchargez un, et surtout, comment pouvez-vous les éviter?

Chevaux de Troie Clicker

Les chevaux de Troie cliqueurs de Porn ne sont rien de nouveau Quelle est la différence entre un ver, un cheval de Troie et un virus? [MakeUseOf explique] Quelle est la différence entre un ver, un cheval de Troie et un virus? [MakeUseOf Explains] Certaines personnes appellent tout type de logiciel malveillant un "virus informatique", mais ce n'est pas exact. Les virus, les vers et les chevaux de Troie sont différents types de logiciels malveillants avec des comportements différents. En particulier, ils se sont répandus dans très ... Lire la suite. Leur succès est basé sur la volonté et la naïveté des nombreux utilisateurs d'Android désespérés de télécharger gratuitement les applications et les jeux les plus populaires, avec la fausse conviction qu'ils peuvent gagner quelque chose pour rien; encore une fois nous voyons les faiblesses communes de la nature humaine exploitées malicieusement.

Entre août 2015 et février 2016, les chercheurs de la société de sécurité ESET ont identifié 343 internautes clandestins, le spécialiste des malwares Android Lukáš Štefanko commentant "il y a eu beaucoup de campagnes malveillantes sur Google Play, mais aucun des autres n'a duré si longtemps inflitrations réussies. "

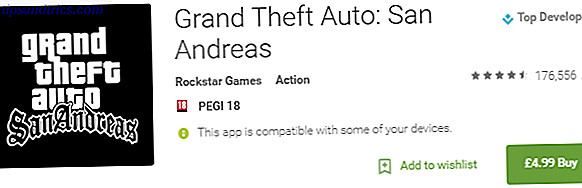

Les chevaux de Troie sont déguisés en applications et jeux les plus populaires, attirant sans surprise des milliers d'utilisateurs. Pour un sens de l'échelle, chaque cliqueur porno a été téléchargé en moyenne 3600 fois, déguisé en My Talkin Angela, Mon Talkin Tom, GTA: San Andreas, GTA: Vice City, Subway Surfers, Hay Day, Temple Run, et bien d'autres .

NB: Mettez en sourdine la vidéo ci-dessous pour votre propre santé mentale.

Les clavardeurs pornographiques chevronnés utilisent une variété de tactiques de différenciation des produits pour se distinguer de l'application réelle. Les identificateurs communs incluent free, 201 5, 2016, V1, V2, V3, nouvelle version, F2P, etc., obscurcissant son objectif réel tout en restant aussi proche que possible de la version réelle. En effet, les pirates les plus avisés copieront les descriptions de produits, utiliseront des logos identiques et tenteront de générer des critiques positives via d'autres comptes d'utilisateur Google Play compromis avant que les critiques négatives commencent à faire leur travail.

Revenu

L'objectif principal de cette variante de malware Malware sur Android: Les 5 types que vous avez vraiment besoin de savoir sur les logiciels malveillants sur Android: Les 5 types que vous avez vraiment besoin de savoir sur les logiciels malveillants peuvent affecter les appareils mobiles ainsi que de bureau. Mais n'ayez pas peur: un peu de connaissances et les bonnes précautions peuvent vous protéger contre les menaces telles que les rançongiciels et les escroqueries de sextors. Lire la suite génère des revenus. Les cliqueurs de porno troyens génèrent des revenus en cliquant sur des publicités créées par les serveurs des pirates et placées sur des sites pornographiques. Quels sites Web sont les plus susceptibles de vous infecter par des logiciels malveillants? Quels sites Web sont les plus susceptibles de vous infecter avec des logiciels malveillants? Vous pourriez penser que les sites pornographiques, le web de Dark ou d'autres sites peu recommandables sont les endroits les plus susceptibles d'être infectés par des logiciels malveillants. Mais vous auriez tort. Lire la suite . Cela se produit sans la connaissance de l'utilisateur infecté, en utilisant secrètement des données mobiles coûteuses.

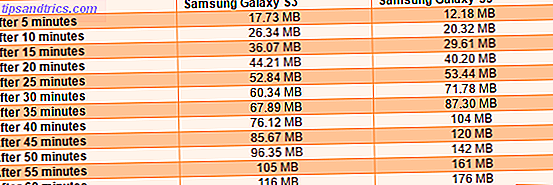

Heureusement, Lukáš Štefanko a testé la consommation de données des cliqueurs porno de Trojan sur deux appareils très courants, un Samsung Galaxy S3 et un Samsung Galaxy S5. Il a installé un clicker porno troyen ouvert sur le Google Play Store sur chaque appareil, puis a laissé l'appareil en marche pendant une heure pour évaluer la quantité de données consommées.

Le test de Štefanko a révélé de légères variations dans la quantité de données consommées par le S3 et le S5, mais a vu une moyenne de 146 Mo de données épuisées en une seule heure. En extrapolant, Štefanko pense que les cliqueurs pornographiques troyens peuvent consommer plus de 3, 5 Go de données en une seule journée. Tous les jours. Jusqu'à ce que l'utilisateur se rende compte que quelque chose est en cours Votre téléphone Android a-t-il été infecté par un logiciel malveillant? Votre téléphone Android a-t-il été infecté par un logiciel malveillant? Comment les malwares se retrouvent-ils sur un appareil Android? Après tout, la plupart des utilisateurs n'installent que des applications via le Play Store, et Google surveille étroitement les logiciels malveillants, n'est-ce pas? ... Lisez plus, et tentez d'enrayer le flux de données. Virus d'Android sans réinitialisation d'usine Comment supprimer un virus d'Android sans réinitialisation d'usine Si votre téléphone ou tablette Android est infecté par un virus ou un logiciel malveillant, il est possible de le nettoyer sans perdre vos données. Voici comment procéder. Lire la suite .

HummingBad Variante

Si la menace d'applications dupliquées hébergeant du code malveillant n'était pas assez grave, les chercheurs en sécurité ont également découvert un malware Android actif, diffusé via une campagne de malversation en cours. Qu'est-ce que la malvertisation et comment vous protéger? Qu'est-ce que Malvertising et comment pouvez-vous vous protéger? Attention: la malversation est en augmentation, ce qui représente un risque de sécurité en ligne considérable. Mais qu'est-ce que c'est, pourquoi est-ce dangereux, où se cache-t-il, et comment pouvez-vous éviter de malvertiser? Lire la suite . Le logiciel malveillant HummingBad s'infiltre dans un appareil pour victimes via des publicités infectées diffusées sur des sites pornographiques.

Une fois sur l'appareil, le malware HummingBad installe un rootkit, permettant à un attaquant de causer des dommages graves et prolongés au périphérique des utilisateurs, d'installer des key-loggers, de voler des données, de capturer des informations d'identification et de contourner les conteneurs cryptés. Andrey Polkovnichenko et Oren Koriat, deux membres de l'équipe Check Point Point qui ont découvert le malware HummingBad, ont expliqué sa chaîne d'attaque:

"Le logiciel malveillant vérifie ensuite si l'appareil est rooté ou non. Si l'appareil est rooté, le malware continue d'agir directement sur son objectif. Si le périphérique n'est pas rooté, le programme malveillant parent XOR décrypte un fichier de ses ressources appelé right_core.apk (chaque caractère est XORed contre 85). Le fichier right_core.apk décrypte ensuite une bibliothèque native à partir d'un fichier appelé support.bmp. Cette bibliothèque native est utilisée pour lancer plusieurs exploits dans le but d'augmenter les privilèges et d'obtenir un accès root. "

Comme avec la plupart des logiciels malveillants, basés sur Android ou non, les malwares se connectent à un serveur de commande et de contrôle pour d'autres instructions, dont certaines installent d'autres applications malveillantes, d'autres génèrent du trafic frauduleux vers différents serveurs publicitaires et génèrent des revenus.

Un problème continu

Le principal problème, mis à part les cliqueurs de porno troyen eux-mêmes, est la vitesse à laquelle ces applications malveillantes glissent sur le net et se retrouvent sur le Google Play Store. Une fois qu'ils sont acceptés, il est presque inévitable que quelqu'un télécharge et active l'application, accordant aux attaquants les revenus dont ils ont tant besoin.

Google a un filtre Bouncer, conçu pour intercepter et réduire le code malveillant communément envoyé. Le Google Play Store dispose également d'un processus d'évaluation humaine conçu pour empêcher les magasins d'applications d'être vraiment en sécurité? Comment Malware Smartphone est filtré Les magasins d'applications sont-ils vraiment sûrs? Comment Smartware Malware est filtré Sauf si vous avez enraciné ou jailbreaké, vous n'avez probablement pas de logiciels malveillants sur votre téléphone. Les virus des smartphones sont réels, mais les boutiques d'applications les filtrent bien. comment font-ils ça? Lire la suite des applications malveillantes atteignant nos appareils.

En outre, Android dispose d'un paramètre "Vérifier les applications" intégré conçu pour bloquer l'installation de toute application susceptible de nuire à l'appareil de l'utilisateur. Il s'agit généralement d'empêcher l'installation de fichiers APK malveillants, bien que les chercheurs en sécurité aient remarqué que le système ne joue que si l'application a été précédemment supprimée du Google Play Store. Comme chaque application en double contient un léger tweak sur le code malveillant actif, ainsi que des tactiques d'obfuscation pour la longévité, leur véritable but reste obscurci. Ces systèmes ne fonctionnent évidemment pas.

Cependant, il y a une garantie que tout utilisateur peut prendre en compte: les avis négatifs des utilisateurs. En tant qu'un des seuls systèmes de sécurité qui peuvent être intimidés par le simple poids d'utilisateurs réels, pas assez de victimes font leur propre diligence raisonnable et lisent les critiques des utilisateurs. Les critiques négatives arrivent généralement pour une raison.

Dans le cas des applications malveillantes, les utilisateurs qui ont malheureusement été piqués fournissent un filet de sécurité bien nécessaire, bien que souvent ignoré. Vous n'avez qu'à regarder le nombre de téléchargements sérieux pour comprendre combien de personnes ignorent les avis négatifs, en procédant au téléchargement d'une application malveillante quand tous les signes crient ST O P.

Vous pouvez rester en sécurité

Une autre facette du problème est l'éducation Les virus des smartphones sont réels: comment rester protégés Les virus des smartphones sont réels: comment rester protégé Lire la suite. Je vérifie toujours les critiques avant de télécharger. Cela me semble extrêmement évident, et tout ce qui a une quantité massive de commentaires négatifs, ou nager dans une note d'une étoile est, au moins pour moi, un non-non massif.

D'autres ne sont pas si facilement dissuadés. Mais vous devriez prendre quelques précieuses minutes pour vérifier une application avant de la télécharger:

- Vérifiez les commentaires de l'application. Si elles sont terribles, ne le téléchargez pas!

- Vérifiez les doublons de l'application. Il devrait y avoir seulement une version!

- Vérifiez le nom du développeur et le nombre de téléchargements. Une application extrêmement populaire aura des millions de téléchargements aux côtés du nom de développeur attendu, par exemple GTA: San Andreas a Rockstar Games comme développeur nommé, plus de 175k commentaires au total, et un peu moins de 1.000.000 téléchargements - comme vous pouvez l'attendre d'un titre extrêmement populaire.

- Vérifiez les noms des applications pour les différenciateurs tels que gratuit, 201 5, 2016, V1, V2, V3, nouvelle version et F2P, et croisez-les en ligne.

- Cochez "[nom de l'application] + logiciel malveillant" dans une recherche Google. Il devrait rapidement révéler toutes les campagnes de logiciels malveillants en cours.

- Cochez "[nom de l'application] + vente" dans une recherche Google. Les applications payantes ne deviennent pas soudainement gratuites. Ce n'est pas du jamais vu, mais c'est certainement rare.

Enfin, Android et autres logiciels malveillants mobiles sont en hausse. Tout comme nous assistons à une flambée de rançongiciels avancés sur les ordinateurs portables et les PC, les pirates informatiques sont conscients des vulnérabilités courantes des systèmes d'exploitation les plus populaires, ainsi que des failles évidentes de la psyché humaine. Ne vous laissez pas faire partie de la statistique!

Avez-vous été victime d'un clicker porno Android? Comment vous êtes-vous rendu compte et comment vous en êtes-vous débarrassé? Faites-nous savoir ci-dessous!