Ne vous sentez pas dépassé par les mots de passe, ou utilisez simplement le même sur chaque site pour que vous vous souveniez d'eux: concevez votre propre stratégie de gestion des mots de passe. Le guide de gestion de mot de passe de MakeUseOf, de l'auteur Mohammed Al-Marhoon, décrit les trucs et astuces que vous devez savoir pour rester sûr et sain.

Ce guide peut être téléchargé en format PDF gratuit. Téléchargez le guide de gestion de mot de passe maintenant . N'hésitez pas à copier et partager ceci avec vos amis et votre famille.Table des matières

§1. Introduction

§2-Menaces contre vos mots de passe

§3 - Erreurs communes

§4-Conseils utiles

§5-Comment faire un mot de passe fort

§6-Haystacking votre mot de passe

§7-Math derrière la longueur et la complexité du mot de passe

§8-Testez la force de votre mot de passe

§9 - Techniques de gestion de mot de passe

§10-Authentification à deux facteurs

§11-HTTPS: Sécurité supplémentaire

§12 - Exemples de gestion de mot de passe

§13-Comment protéger vos mots de passe?

§14-Nouvelles de sécurité

§15-Points à retenir (Recommandations)

§16-MakeUseOf Liens

1. Introduction

Nous sommes tous dépassés par les mots de passe. Tout le monde a un compte pour Google, Facebook, Twitter, LinkedIn, Outlook / Hotmail, Dropbox ... la liste continue. Malheureusement, la plupart d'entre nous utilisent un mot de passe ou un groupe de mots de passe pour tous nos grands comptes.

C'est dangereux.

Peu importe si le mot de passe individuel est unique ou s'il s'agit d'un long mélange de chiffres et de lettres; Si vous n'utilisez qu'un seul mot de passe, cela n'aura aucune importance. Lorsqu'un compte est compromis, tous vos comptes suivront probablement.

La principale raison pour laquelle les utilisateurs réutilisent les mots de passe est que le suivi de nombreuses connexions différentes (le nom d'utilisateur et le mot de passe étant appelés bientôt les deux noms de connexion) est difficile, en fait c'est potentiellement impossible. C'est là que les applications de gestion de mot de passe deviennent cruciales, particulièrement dans un environnement d'affaires.

Vous ne voulez pas utiliser le même mot de passe avec tous vos comptes en ligne, mais il vous est également impossible de vous souvenir de centaines de mots de passe. Alors, que devrais-tu faire?

Dans ce manuel, j'énumère toutes les étapes qui peuvent aider à améliorer la sécurité globale de vos comptes. Vous serez exposé à un ensemble de règles sur la façon de créer un mot de passe fort [1.1] pour éviter les compromissions de sécurité, et vous lirez un tas de conseils et de ressources conçus pour renforcer la sécurité de vos informations.

NE PANIQUEZ PAS : Ce manuel n'est pas destiné uniquement aux utilisateurs avertis. Toute personne soucieuse de la sécurité de l'information devrait être capable de suivre facilement. Alors qu'est-ce que tu attends? Lisez ce guide et commencez à améliorer la sécurité de votre mot de passe.

1.1 Qu'est-ce que la gestion des mots de passe?

Vous savez ce qu'est un mot de passe: c'est un ensemble ou une chaîne de caractères qui vous donne accès à un ordinateur ou à un compte en ligne. Et la gestion est simplement le processus de gestion ou de contrôle des choses. Par conséquent, la gestion des mots de passe est simple à comprendre: c'est un ensemble de principes et de bonnes pratiques qui aident l'utilisateur à créer, modifier, organiser et contrôler les mots de passe afin d'être aussi sûr que possible.

1.1.1 Formulaires de mot de passe

Vous pouvez entendre différents termes tels que mot de passe, code PIN et mot de passe. Beaucoup de gens les utilisent de façon interchangeable, mais ils diffèrent les uns des autres. Pour plus de clarté, la phrase secrète et le code PIN sont deux formes différentes de mots de passe. Une phrase secrète est une forme spécialisée de mot de passe qui est relativement longue et consiste en une séquence de mots, telle qu'une phrase ou une phrase complète. "ILuv2readMUO" est un exemple de phrase secrète. PIN est l'abréviation de Personal Identification Number. Contrairement à la phrase de passe, elle est relativement courte (généralement de 4 à 6 caractères) et ne comporte que des chiffres. Un exemple de code PIN est "1234".

Dans le passé, il était courant qu'un mot de passe ne comprenne qu'un seul mot, généralement composé d'au moins 8 caractères. Les gens utilisaient leur deuxième prénom, le nom de leur animal de compagnie, le nom de leur film préféré ou presque n'importe quoi d'autre comme mot de passe. Ce concept a été complètement changé. Quand nous disons mot de passe, nous entendons souvent à la fois les mots de passe réguliers et les mots de passe.

Tout au long de ce guide, les codes PIN seront hors de portée et je parlerai principalement du mot de passe qui est la chaîne de caractères que nous utilisons le plus souvent partout.

1.2 Votre scénario

Combien de mots de passe avez-vous?

Supposons que vous ayez créé votre premier mot de passe lors de l'ouverture d'un compte bancaire: un code PIN à 4 chiffres. Peu de temps après, vous avez créé un autre mot de passe pour votre courrier électronique (la plupart des clients de messagerie en ligne ne vous autorisent pas à créer un mot de passe de 4 caractères, vous ne pouvez donc pas réutiliser votre code PIN). Vous avez trouvé quelque chose comme "12345678", un mot de passe comme "John1234", ou une courte phrase de votre chanson préférée. Après cela, vous deviez avoir un mot de passe pour les cartes de crédit, carte (s) SIM, sites de réseautage social, forums ... encore une fois, la liste continue, et chaque nouveau service peut nécessiter un mot de passe.

Donc qu'est ce que tu vas faire? Pour la plupart des gens, la solution utilise le même mot de passe plusieurs fois, et en utilisant quelque chose de facile à retenir comme "12345678." Ce sont les deux erreurs (courantes). Alors, quelle est la solution?

1.3 Pourquoi?

Les mots de passe sont les clés pour accéder à votre ordinateur, compte bancaire et presque tout ce que vous faites en ligne [1.3]. En d'autres termes, les mots de passe sont les principaux moyens d'authentifier un utilisateur (l'authentification étant le processus de vérification de qui est quelqu'un). Ils fournissent la première ligne de défense contre l'accès non autorisé à vos données sensibles. La mémoire humaine agit comme la base de données la plus sûre - ou le gestionnaire de mot de passe - pour stocker tous vos mots de passe.

Vous pouvez avoir une bonne mémoire. Cependant, avec des douzaines de sites différents nécessitant tous leur propre mot de passe pour la sécurité, votre mémoire est-elle à la hauteur? Pour la plupart des gens, la mémoire n'est pas une solution évolutive, donc si vous voulez être sûr, vous aurez besoin de mettre en place un système pour stocker vos mots de passe en toute sécurité. Ce manuel vise à vous fournir différentes techniques pour créer des mots de passe forts et faciles à mémoriser pour chacun de vos comptes.

1.4 Motivations de brèches / fissures de mot de passe

Une violation de mot de passe est un incident dans lequel une personne qui n'est pas autorisée à le faire casse un mot de passe ou hacke une base de données dans laquelle sont stockés des mots de passe, et ils sont plus courants que vous ne le pensez. Twitter a annoncé en février 2013 qu'il avait été violé et que les données concernant 250 000 utilisateurs de Twitter étaient vulnérables. Un certain nombre de violations importantes ont eu lieu en 2012; Voici quelques exemples:

Zappos.com, le célèbre magasin de chaussures et de vêtements en ligne, a annoncé en janvier 2012 que sa base de données d'informations sur les clients avait été piratée et que des millions d'identifiants de connexion de ses utilisateurs avaient été compromis.

Yahoo a annoncé que plus de 450 000 adresses e-mail et mots de passe des utilisateurs de Yahoo Voices ont été volés et révélés (ou mis en ligne) par des pirates informatiques.

LinkedIn a confirmé que des millions de mots de passe LinkedIn ont été compromis. Et voici un lien à ne pas manquer qui montre une infographie explicite qui met en évidence les 30 mots de passe les plus populaires volés sur LinkedIn.

EHarmony, le célèbre service de rencontres en ligne, a annoncé que certains mots de passe de ses membres ont été affectés.

La liste des hacks ne cesse de croître et devrait vous inciter à poser des questions. Par exemple: Si j'utilise le même mot de passe pour tous les sites (et que l'un d'entre eux fuit), les pirates pourront-ils simplement réutiliser mon mot de passe pour tous les services? (Oui.)

Y a-t-il des hacks à venir? (Oui). Si oui, quels services seront piratés? (Impossible à dire). Quand? (Encore une fois, impossible à dire). Mon mot de passe sera-t-il impliqué dans la prochaine infraction? (Peut être). Mes mots de passe sont-ils assez forts? (Probablement pas). Devrais-je les changer? (Oui souvent.)

Ces hacks récents servent d'avertissement - et d'appel à l'action. Il est temps d'examiner et d'évaluer tous vos mots de passe, et de modifier ceux qui semblent faibles ou que vous avez utilisés pour plus d'un site. Les parties suivantes de ce manuel répondront et discuteront de la plupart de vos préoccupations. Parcourez-les et partagez vos commentaires après avoir lu.

2. Menaces contre vos mots de passe

Semblable à ce qui est expliqué dans la sécurité la plus simple: un guide pour de meilleures pratiques de mot de passe, la fissuration par mot de passe est le processus de rupture des mots de passe afin d'obtenir un accès non autorisé à un système ou un compte. Et la violation de mot de passe, telle que définie précédemment, est généralement le résultat d'une fissuration de mot de passe. Les mots de passe peuvent être compris, brisés, déterminés ou capturés à l'aide de différentes techniques telles que les techniques de devinettes et d'ingénierie sociale.

Deviner: une méthode pour obtenir un accès non autorisé à un système ou un compte en tentant à plusieurs reprises d'authentifier - en utilisant des ordinateurs, des dictionnaires ou de grandes listes de mots. Une force brute est l'une des formes les plus communes de cette attaque. C'est une méthode de deviner un mot de passe en essayant littéralement chaque combinaison de mot de passe possible. Une attaque de dictionnaire est une technique similaire, mais une basée sur la saisie de chaque mot dans le dictionnaire de mots communs pour identifier le mot de passe de l'utilisateur. Les deux sont très similaires, mais le tableau suivant clarifie les principales différences entre eux:

| Force brute | Dictionnaire Attack |

| utiliser toutes les combinaisons possibles de mots de passe pour récupérer le mot de passe | utiliser chaque mot dans un dictionnaire de mots communs pour identifier le mot de passe |

| grand nombre de combinaison de mot de passe | certain nombre de clés communes |

| le temps de fissuration dépend de la force du mot de passe (longueur et complexité) | le temps de fissuration dépend du nombre de mots de passe communs, donc c'est un peu plus rapide qu'une attaque par force brute. |

Ingénierie sociale: l'art d'obtenir des informations sensibles ou un accès non autorisé à un système ou un compte en tirant parti de la psychologie humaine (utilisateur). Il est également connu comme l'art de la tromperie. En réalité, les entreprises sont des cibles typiques de l'ingénierie sociale et il est plus difficile à gérer par les organisations informatiques. Pourquoi? Parce qu'il repose sur le fait que les utilisateurs sont:

• naturellement utile, surtout pour quelqu'un qui est gentil ou qui sait déjà

• pas au courant de la valeur de l'information qu'ils possèdent

• négligent de protéger leurs informations

Par exemple: un employé d'une entreprise peut être amené à révéler son nom d'utilisateur et son mot de passe à quelqu'un qui prétend être un agent du service d'assistance informatique. Vous pouvez imaginer pourquoi l'ingénierie sociale est un moyen très efficace pour un criminel d'entrer dans une organisation: il est souvent plus facile de piéger quelqu'un que d'obtenir un accès non autorisé via un piratage technique.

Les tentatives de phishing sont un exemple courant d'attaques d'ingénierie sociale. Par exemple: un e-mail ou un message texte qui semble provenir d'une organisation connue ou légitime, telle qu'une banque, pour vous informer que vous êtes un gagnant et que vous avez besoin de détails personnels (tels que votre numéro de téléphone et votre adresse). ils peuvent vous envoyer le prix. L'ingénierie sociale repose sur des faiblesses chez les humains. Alors s'il vous plaît rappelez-vous: NE PAS partager vos mots de passe, les données sensibles et les détails bancaires confidentiels sur les sites accessibles via des liens dans les courriels.

Pour plus d'informations détaillées sur les menaces contre les mots de passe, veuillez lire les ressources suivantes:

• Guide de gestion des mots de passe d'entreprise (brouillon)

• LE RISQUE DE L'INGÉNIERIE SOCIALE SUR LA SÉCURITÉ DE L'INFORMATION: UN SONDAGE SUR LES PROFESSIONNELS DE L'INFORMATION

• Qu'est-ce que l'ingénierie sociale? [MakeUseOf explique] Qu'est-ce que l'ingénierie sociale? [MakeUseOf explique] Qu'est-ce que l'ingénierie sociale? [MakeUseOf Explains] Vous pouvez installer le pare-feu le plus puissant et le plus cher de l'industrie. Vous pouvez éduquer les employés sur les procédures de sécurité de base et l'importance de choisir des mots de passe forts. Vous pouvez même verrouiller la salle des serveurs - mais comment ... En savoir plus

Comment vous protéger contre les attaques d'ingénierie sociale Comment vous protéger contre les attaques d'ingénierie sociale La semaine dernière, nous avons examiné certaines des principales menaces d'ingénierie sociale que vous, votre entreprise ou vos employés devriez regarder dehors pour. En un mot, l'ingénierie sociale est similaire à ... En savoir plus

3. Erreurs courantes

Le chapitre précédent a souligné les façons dont nos informations sont vulnérables. Quelles erreurs aggravent cette vulnérabilité? Le tableau suivant vous montre les erreurs les plus courantes que vous pourriez commettre:

| Erreur | Exemple | Évaluation du risque |

| En utilisant un mot de passe commun. | 123456 12345 123456789 mot de passe je t'aime les six lettres sur n'importe quelle rangée d'un clavier. Par exemple, les six premières lettres sur la rangée supérieure du clavier "qwerty. | Trop risqué. Ce sont les premières suppositions de la plupart des criminels, alors ne les utilisez pas. |

| Utiliser un mot de passe basé sur des données personnelles (souvent appelé mot de passe facile à deviner). Baser un mot de passe sur votre numéro de sécurité sociale, les surnoms, les noms des membres de la famille, les noms de vos livres ou films préférés ou votre équipe de football sont de mauvaises idées. Ne pas. | Gladiateur "Policier" "Jenny" "Miteux" Real Madraid ou RealMadraid | Trop risqué: quiconque vous connaît peut facilement deviner cette information. |

| Utiliser un mot de passe court | John12 Jim2345 | Plus le mot de passe est court, plus il y a d'occasions de l'observer, de le deviner et de le déchiffrer. |

| En utilisant le même mot de passe partout. | En utilisant un mot de passe sur chaque site ou service en ligne. | Trop risqué: c'est un point d'échec unique. Si ce mot de passe est compromis ou si quelqu'un le trouve, le reste de vos comptes, y compris vos informations sensibles, sont en danger. |

| Ecrire votre mot de passe (s) vers le bas. | Ecrire votre mot de passe sur une note postit collée à votre moniteur, clavier ou n'importe où. | Risque très élevé, en particulier dans les environnements d'entreprise. Toute personne qui obtient physiquement la feuille de papier ou la note adhésive contenant votre mot de passe peut se connecter à votre compte. |

Google "Common Password Mistakes" et vous trouverez des centaines de résultats et de ressources décrivant différents types d'erreurs - presque toutes qui tombent dans les erreurs mentionnées dans le tableau ci-dessus.

Eh bien, que devrions-nous faire maintenant pour éviter les menaces contre les mots de passe? Et y a-t-il des instructions ou des procédures de sécurité à suivre pour créer un mot de passe fort sans faire l'une de ces erreurs courantes?

4. Conseils utiles

Avant de discuter des méthodes permettant de créer un mot de passe fort et facile à retenir, jetons un coup d'œil aux conseils généraux utiles qui sont les pierres angulaires de toute méthodologie pour créer un mot de passe fort. Il y a beaucoup de références - sur MakeUseOf et le Web plus large - qui couvrent ce sujet. Ici, j'essaie de passer en revue les suggestions les plus courantes.

IMPORTANT: votre mot de passe doit comporter au moins 8 caractères, et il est fortement recommandé d'utiliser 12 caractères ou plus.

Sélectionnez un mot de passe contenant des lettres (majuscules et minuscules), des chiffres et des symboles.

| Catégorie | Exemple |

| Lettres capitales | A B C D |

| Minuscules | a B c d |

| Nombres | 0, 1, 2, 3, 4, 5, 6, 7, 8, 9 |

| Symboles | @ # $ & *:; . ? / |

N'utilisez pas de noms ou de mots trouvés dans le dictionnaire.

Pour les comptes d'entreprise, utilisez un mot de passe unique distinct pour chaque service majeur et assurez-vous qu'aucun de ces mots de passe n'est identique à ceux associés aux comptes personnels. Par exemple: le mot de passe pour accéder à votre poste de travail doit être différent du mot de passe pour votre compte Google personnel.

Activez toujours les paramètres "HTTPS" (également appelés HTTP sécurisés) dans tous les services en ligne qui le prennent en charge, notamment Twitter, Google, Facebook et bien d'autres.

N'utilisez pas de questions de sécurité par mot de passe faciles. En fait, les questions de sécurité sont l'une des principales faiblesses de la sécurité de la messagerie. Toute personne proche de vous - toute personne qui vous connaît - peut facilement répondre aux questions de sécurité courantes suivantes:

• Quel est le nom de jeune fille de votre mère?

• Quel est le nom de votre chat?

• Quelle est votre ville natale?

Ces conseils sont utiles, mais vous pouvez trouver un mot de passe qui répond à quelques-uns des points ci-dessus et qui est encore faible. Par exemple, comme Microsoft l'a mentionné sur son site Web, Welcome2U !, Hello2U !, et Hi2U? sont tous très faibles, en dépit de l'inclusion de majuscules, de minuscules, de chiffres et de symboles. Chacun d'eux contient un mot complet. D'autre part, W3l4come! 2? U est une alternative plus forte car elle remplace certaines des lettres du mot complet par des chiffres et inclut également des caractères spéciaux. Ce n'est pas infaillible, mais c'est mieux qu'avant.

5. Comment faire un mot de passe fort

"Traitez votre mot de passe comme votre brosse à dents. Ne laissez personne d'autre l'utiliser, et obtenez-en un nouveau tous les six mois. " ~ Clifford Stoll

Avant d'aller plus loin, gardez à l'esprit ce qui suit: Plus votre mot de passe est fort, plus votre compte ou votre ordinateur est protégé contre le piratage ou le piratage. Vous devriez vous assurer que vous avez un mot de passe unique et fort pour chacun de vos comptes.

En effet, il existe de nombreux articles et suggestions sur la façon de choisir des mots de passe forts et faciles à mémoriser pour vos différents comptes en ligne. La plupart de ces suggestions ou méthodes, sinon toutes, sont d'accord sur la règle de créer des mots de passe basés sur un mnémonique, comme une phrase facilement mémorisée. Cependant, ils ont quelques différences mineures dans la façon dont ils combinent les conseils utiles mentionnés ci-dessus en ajoutant des couches de sécurité pour renforcer le mot de passe. Résumons ces méthodes, pour une référence facile.

5.1 Méthodologie de Mozilla

Mozilla a publié un article très utile, y compris une vidéo animée, intitulée "Créer des mots de passe sécurisés pour garder votre identité en toute sécurité" .. Les idées, en un mot, sont:

Prenez une phrase familière ou une citation, par exemple, «Que la force soit avec vous», puis abrégez-la en prenant la première lettre de chaque mot, pour qu'elle devienne «mtfbwy»

Ajoutez des caractères spéciaux de chaque côté du mot pour le rendre plus fort (comme #mtfbwy!)

Et puis associez-le au site Web en ajoutant quelques caractères du nom de site Web dans le mot de passe d'origine en tant que suffixe ou préfixe. Ainsi, le nouveau mot de passe pour Amazon pourrait devenir #mtfbwy! AmZ, #mtfbwy! FbK pour Facebook et ainsi de suite.

5.2 Conseils de Microsoft

Microsoft offre de nombreuses informations sur la sécurité, ce qui vous oblige à réfléchir sérieusement à la force de vos mots de passe. Les conseils de Microsoft pour la création de mots de passe forts sont très similaires aux conseils de Mozilla, mais soulignent également quatre domaines à prendre en considération; Longueur, complexité, variation et variété.

Nous avons déjà exploré les deux premiers. Pour la variante, Microsoft a souligné l'importance de changer votre mot de passe régulièrement (environ tous les trois mois). La variété consiste principalement à éviter la réutilisation du mot de passe, ce qui rend tous les comptes vulnérables si l'un est compromis. Une étude réalisée par des chercheurs du groupe de sécurité du laboratoire informatique de l'Université de Cambridge montre que le taux de comparaison des identifiants de connexion volés (mots de passe hachés) pour deux sites différents était de 50%. N'utilisez jamais deux fois le même mot de passe: essayez d'avoir toujours des mots de passe différents pour les différents comptes de sites Web ou d'ordinateurs.

5.3 Méthodologie de mot de passe sécurisé de Google

Une partie de la récente campagne de publicité de Google pour la sécurité en ligne, «Bon à savoir», consiste à choisir un mot de passe sécurisé pour chacun de vos comptes. L'idée en bref, comme Sara Adams l'a mentionné dans cette courte vidéo, est de choisir une phrase ou une ligne (dont vous vous souviendrez facilement) de votre chanson préférée, film, etc. Puis prenez la première lettre de chaque mot puis essayez de la mélanger avec des chiffres et des caractères spéciaux (symboles) et des lettres de mélange pour constituer votre mot de passe fort mais facile à retenir. Le plus inhabituel de la phrase que vous choisissez le mieux. «Good to Know» est une excellente campagne éducative riche et une ressource qui vise principalement à diffuser la sensibilisation à la sécurité et la confidentialité en ligne. Gardez vos comptes en ligne sécurisé est une autre vidéo étonnante qui vous montre comment renforcer votre sécurité.

5.4 Tout mettre ensemble

Lors de la génération d'un mot de passe, vous devez suivre deux règles; Longueur et complexité Commençons par utiliser la phrase suivante: "J'aime lire MakeUseOf blog tous les jours" . Faisons de cette phrase un mot de passe.

Prenez la première lettre de chaque mot: IltrMUObe . Je prendrai la lettre "d" en considérant tous les jours comme deux mots et afin d'allonger le mot de passe. Donc, il va devenir comme IltrMUObed .

Augmentez maintenant sa force en ajoutant des symboles et des chiffres:

20I! Ltr.MUO_bed? 13

OMG! Quel est ce mot de passe difficile? !! Il est impossible de se souvenir et qui va ajouter des chiffres et des symboles comme ça? Attendez une minute ... Je n'ai pas ajouté de chiffres et je n'ai pas mis les symboles au hasard. Laissez-nous analyser ce mot de passe plus complètement:

20 I! Ltr.MUO_bed? 13

Premièrement, 20 et 13 se rapportent à l'année 2013. Deuxièmement, je mets un symbole après chaque trois endroits ou caractères. Qu'avez-vous remarqué? Oui, c'est un modèle. Concevez votre propre motif spécial. Vous pouvez utiliser mon modèle exact comme mot de passe de base pour la plupart de vos comptes en ligne, mais pas. Pensez à la vôtre. Mais si vous souhaitez utiliser cette option comme mot de passe de base, faites-vous une faveur en faisant pivoter des parties de vos mots de passe, en modifiant l'ordre ou tout au moins en utilisant le nom de votre compte en ligne dans le mot de passe.

20I! Ltr.MUO_bed? 13 Gmail

fb 20I! ltr.MUO_bed? 13 (pour Facebook)

20I! Ltr.MUO_bed? 13 Tw (pour Twitter)

2013I! Ltr.MUO_bed? Li (pour LinkedIn)

C'est une stratégie de développement de mot de passe. Continuons à ajouter de la complexité, tout en essayant de garder les choses possibles à mémoriser.

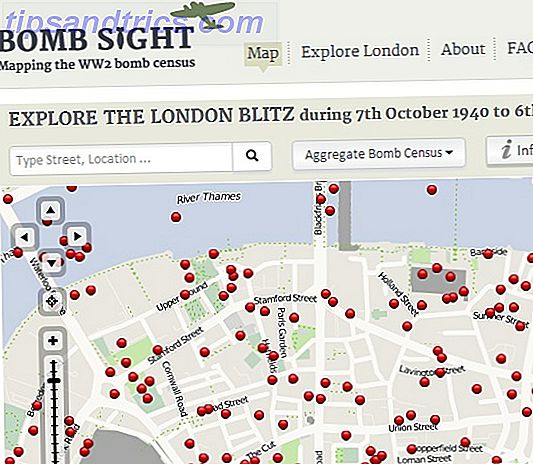

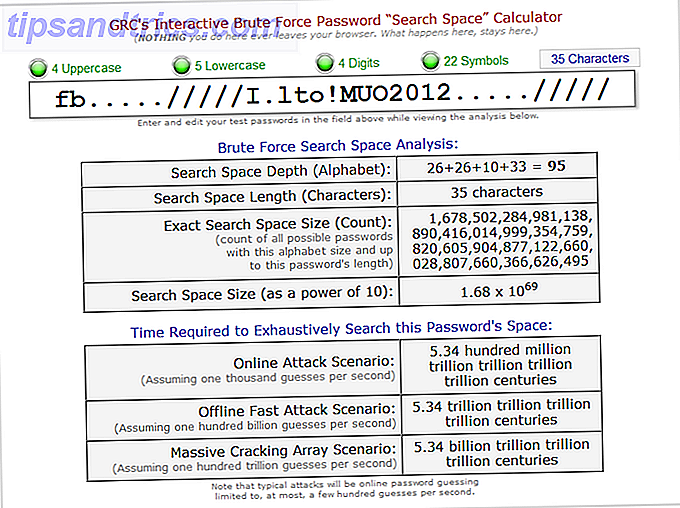

6. Haystacking votre mot de passe

Cette technique a été développée par le gourou de la sécurité Steve Gibson, président de Gibson Research Corporation (GRC). Password Haystack est une méthode qui rend votre mot de passe extrêmement difficile à force brute en remplissant le mot de passe avec un motif comme (//////) avant ou après votre mot de passe. De plus, Gibson a conçu une calculatrice interactive intelligente, Brute Force Search Calculator, que vous pouvez utiliser pour tester le potentiel de votre mot de passe. Il montrera combien de temps il faudra à différentes entités pour déchiffrer votre mot de passe, tout en vous montrant pourquoi votre mot de passe est faible ou fort sur la base de certains calculs mathématiques. Alors, comment utiliser cette technique?

Voici comment cela fonctionne:

• Trouver un mot de passe, mais essayer de le faire comme un mélange de lettres majuscules et minuscules, de chiffres et de symboles

• Venez avec un motif / schéma dont vous vous souvenez, comme la première lettre de chaque mot d'un extrait de votre chanson préférée ou un ensemble de symboles comme (...../////)

• Utilisez ce motif et répétez l'utilisation plusieurs fois (en complétant votre mot de passe)

Prenons un exemple de ceci:

Mot de passe:

I.lto! MUO2012

En appliquant cette approche, le mot de passe devient un mot de passe Haystacked:

... ..///// I.lto! MUO2012 ... ../////

Donc, pour votre compte Facebook, le mot de passe pourrait être:

fb ... ..///// I.lto! MUO2012 ... ../////

D'autres exemples de cette technique:

818818818JaNe !!

JaNe9999999999 //

Vous avez eu l'idée.

Il est très facile d'insérer votre mot de passe dans un conteneur (ou une botte de foin). Maintenant, laissez-nous tester la force du mot de passe du compte Facebook en utilisant le calculateur d'espace de recherche brute force:

Cette technique résout deux problèmes mentionnés ci-dessus, qui sont:

- Plus votre mot de passe est complexe, plus il est difficile à retenir pour l'utilisateur, et plus il est probable qu'il sera écrit et perdu

- La chose la plus frustrante pour les utilisateurs est le changement régulier requis du mot de passe pour des raisons de sécurité, en particulier dans une organisation

7. Les maths derrière la longueur et la complexité du mot de passe

Il existe de nombreux articles sur le Web pour savoir si la longueur ou la complexité est la partie la plus importante d'un mot de passe. Vous pourriez vous demander: pourquoi est-il toujours recommandé (ou même obligatoire) que les mots de passe soient composés d'au moins 8 caractères et d'une combinaison de lettres, de chiffres et de symboles? Et pourquoi les autres insistent-ils sur le fait que la longueur seule est importante? La vérité est que vous devez considérer à la fois la longueur et la complexité tout en créant un mot de passe. La raison de ceci est expliquée par la formule suivante:

X ^ L (X à la puissance de L)

où X est le nombre de caractères possibles qui peuvent être dans le mot de passe et L est la longueur du mot de passe.

Roger A. Grimes a écrit un article fascinant (La taille du mot de passe compte) sur l'analyse de cette formule. Je vais essayer de rester simple et ne pas vous ennuyer avec les calculs mathématiques pures. Repensez à la méthode la plus répandue de cracking des mots de passe, la force brute, où toutes les combinaisons possibles de caractères sont essayées une par une dans une série infinie de suppositions jusqu'à ce que votre mot de passe soit découvert. L'analyse suivante vous montre comment la longueur et la complexité affectent la force du mot de passe, en illustrant les nombreuses combinaisons possibles dans chaque nombre de lettres.

Concentrons-nous sur les mots de passe de 2 caractères. Si le mot de passe ne comprend que deux lettres, nous avons l'analyse suivante:

• Longueur du mot de passe = 2 caractères

• Premier caractère = lettres minuscules (26 possibilités) + majuscules (26 possibilités) = 52

• Deuxième caractère = 52 (identique au premier caractère)

• Total = 52 ^ 2 = 52 * 52 = 2704 combinaisons

Maintenant, répétons le processus mais supposons que nous sommes autorisés à ajouter des numéros au mot de passe mais avec la même longueur (2 caractères seulement):

• Longueur du mot de passe = 2 caractères

• Premier caractère = lettres minuscules (26 possibilités) + majuscules (26 possibilités) + chiffres (10 possibilités) = 62

• Deuxième caractère = 62 (identique au premier caractère)

• Total = 62 ^ 2 = 62 * 62 = 3844 combinaisons

Maintenant, répétons les deux derniers processus mais avec un mot de passe de 2 caractères à 3 caractères:

• Longueur du mot de passe = 3 caractères

• Premier caractère = lettres minuscules (26 possibilités) + majuscules (26 possibilités) = 52

• Deuxième caractère = 52 (identique au premier caractère)

• Troisième caractère = 52 (identique aux premier et deuxième caractères)

• Total = 52 ^ 3 = 52 * 52 * 52 = 140608 combinaisons

Maintenant, répétons le processus mais supposons que nous sommes autorisés à ajouter des chiffres au mot de passe mais avec la même longueur (3 caractères seulement):

• Longueur du mot de passe = 3 caractères

• Premier caractère = lettres minuscules (26 possibilités) + majuscules (26 possibilités) + chiffres (10 possibilités) = 62

• Deuxième caractère = 62 (identique au premier caractère)

• Deuxième caractère = 62 (identique aux premier et deuxième caractères)

• Total = 62 ^ 3 = 62 * 62 * 62 = 238328 combinaisons

Qu'avez-vous remarqué? Si vous regardez le nombre de combinaisons possibles dans les deux parties, vous obtiendrez les réponses aux questions que nous avons soulevées au début. La complexité et la longueur peuvent rendre difficile la définition d'un mot de passe, mais la stratégie ultime est clairement de les combiner.

En résumé, le temps nécessaire pour déchiffrer un mot de passe dépend de deux facteurs respectivement en fonction de leur importance:

Longueur (L): qui est la longueur du mot de passe (Note: chaque caractère supplémentaire prend exponentiellement plus de temps pour la force brute)

Complexité (X): nombre de caractères autorisés dans chaque position (majuscules, minuscules, chiffres et caractères spéciaux)

8. Testez la force de votre mot de passe

Vous pouvez voir la création d'un mot de passe fort comme un travail irritant ou difficile pour vous. Et même si vous avez trouvé un mot de passe, vous n'êtes pas sûr de sa force. Ne t'en fais pas! Heureusement, il existe de nombreuses applications Web utiles, appelées vérificateurs de la force du mot de passe (ou simplement vérificateurs de mot de passe), qui peuvent vous aider à tester la force de votre mot de passe. Et vous fournir des directives pour en créer un plus fort.

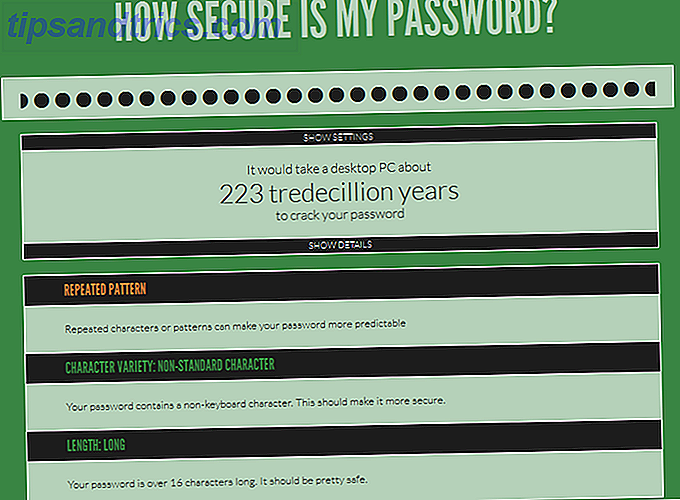

Quel est le degré de sécurité de mon mot de passe? C'est une application Web simple, à usage unique, avec une interface conviviale; fondamentalement, une zone de texte. Tapez simplement votre mot de passe dans la zone de texte et il vous indiquera la force de votre mot de passe (en vous indiquant le temps que tout PC de bureau prendrait pour le déchiffrer) pendant que vous tapez le mot de passe. Mais comment fait-il cela? En fait, tous ces outils calculent la force à l'aide d'un simple calcul mathématique ou de leurs propres algorithmes de pondération, et proposent le nombre ou la mesure correspondant à la force potentielle de votre mot de passe. Par exemple, essayons notre mot de passe Haystacked: fb ... ..///// I.lto! MUO2012 ... ../////

C'est un outil très utile pour découvrir la force de votre mot de passe, mais par précaution, vous ne devriez probablement pas utiliser ce service avec votre mot de passe actuel. Au lieu de l'utiliser pour apprendre ce qui fonctionne et ce qui ne fonctionne pas.

Pour plus d'informations sur cet outil et d'autres outils similaires, veuillez consulter les liens suivants:

• Mettez vos mots de passe à travers le test de fissure avec ces cinq outils de renforcement de mot de passe Mettez vos mots de passe à travers le test de fissure avec ces cinq outils de force mot de passe Mettez vos mots de passe à travers le test de fissure Comment puis-je résoudre les questions d'un mot de passe? Il est sûr de dire que la plupart d'entre eux sont à des fins néfastes plutôt que curieux. Violation des mots de passe ... Lire la suite

• HowSecureIsMyPassword: Vérificateur de la force du mot de passe

• Quel est le niveau de sécurité de votre mot de passe?

• Mètre de mot de passe: vérifiez les mots de passe pour la force

• Test de force: Testez la force de votre mot de passe

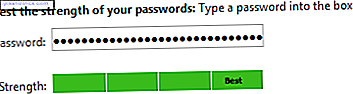

En outre, dans le service de sécurité de Microsoft mentionné précédemment, il existe un outil gratuit appelé Microsoft Password Checker pour vérifier votre force de mot de passe. Il suffit d'y aller, de taper votre mot de passe, et d'obtenir un score de force instantané: faible, moyen, fort ou meilleur, qui apparaît dans la barre de couleur sous la zone de texte, comme indiqué dans l'instantané suivant:

Lire la suite: vérifiez la force de vos mots de passe au vérificateur de mot de passe de Microsoft

NOTE: La sécurité est votre première responsabilité. Donc, pour des raisons de sécurité, nous vous recommandons vivement de faire attention à l'utilisation de ces outils. Par conséquent, utilisez les meilleures pratiques et considérez ce type d'applications Web (sans tenir compte du fait que l'application / service Web utilise un script côté client pour vérifier le mot de passe, sans envoyer quoi que ce soit au serveur) comme exercice pour vous savez comment trouver un mot de passe fort en utilisant différents caractères, symboles et chiffres. Jouez simplement en construisant de faux mots de passe et en les testant.

Vous DEVEZ être la seule personne qui connaît votre mot de passe réel.

9. Techniques de gestion de mot de passe

Vous pouvez penser qu'il est impossible de créer des mots de passe forts, sécurisés et uniques pour chacun de vos comptes en ligne, car il sera difficile de se souvenir de chacun d'eux. Heureusement, il existe différents types de techniques - y compris des outils et des services - disponibles pour rendre vos mots de passe à la fois sécurisés et accessibles à partir de plusieurs ordinateurs et périphériques.

9.1 Algorithmes

9.1.1 Système de mot de passe hiérarchisé

Dans un anglais simple, les systèmes de mot de passe à plusieurs niveaux ont différents niveaux de mots de passe pour différents types de sites Web, où la complexité du mot de passe dépend des conséquences si ce mot de passe est compromis / obtenu. Vous pouvez avoir deux ou trois niveaux de site Web ou de sécurité ou de mots de passe. Un exemple commun évident du système de mot de passe à plusieurs niveaux est le système ou l'approche de mot de passe à trois niveaux, qui catégorise principalement les types de site Web ou de sécurité en trois niveaux:

• Sécurité faible: pour s'inscrire à un forum, un bulletin d'information ou télécharger une version d'essai pour un certain programme.

• Sécurité moyenne: pour les sites de réseaux sociaux, les services de messagerie Web et de messagerie instantanée.

• Haute sécurité: pour tout ce qui concerne vos finances personnelles, comme les comptes bancaires et les comptes de cartes de crédit. Si ceux-ci sont compromis, cela pourrait affecter votre vie de manière drastique et négative.

Gardez à l'esprit que cette catégorisation doit être basée sur la façon dont chaque type de site Web est important pour vous. Qu'est-ce qui va dans quelle catégorie va varier d'une personne à l'autre.

Le fait est que vous n'avez pas à mémoriser des centaines de mots de passe pour vous assurer que vos comptes ne seront pas compromis. Utilisez des mots de passe très forts uniquement pour vos comptes de sécurité élevés et moyens.

9.1.2 Arbre de mot de passe

C'est une manière manuelle de créer un arbre sur un morceau de papier afin de classer les sites Web en mentionnant les mots de passe sous chacun d'eux. Amit Agarwal, l'auteur de The Most Useful Websites, offre un bel exemple détaillé dans son blog.

9.2 Qu'est-ce que Password Manager?

La plupart des gens conviennent que le nombre de mots de passe dont vous avez besoin sur le Web est en croissance. Par conséquent, avoir un mot de passe fort et sécurisé pour chaque compte est plus important que jamais. Cela conduit à un problème: la difficulté de garder un suivi de tous vos différents mots de passe.

Un gestionnaire de mots de passe est un logiciel qui vous permet de stocker en toute sécurité tous vos mots de passe et de les garder en sécurité, en utilisant généralement un mot de passe principal. Ce type de logiciel enregistre une base de données de mots de passe cryptés, qui stocke vos mots de passe en toute sécurité sur votre machine ou sur le Web.

9.3 Types de gestionnaires de mots de passe

Il existe de nombreux services gratuits et payants, alors faites votre recherche avec soin avant de décider lequel vous voulez utiliser.

9.3.1 Autonome:

Ils stockent vos mots de passe localement sur votre ordinateur, et il existe trois types différents:

Basé sur un ordinateur de bureau

Il s'agit d'un type de gestionnaire de mots de passe qui stocke vos informations personnelles - noms d'utilisateur et mots de passe - sur un fichier local chiffré (ou base de données) sur un disque dur d'ordinateur.

Portable

Les mots de passe seront stockés sur des appareils mobiles / portables tels qu'un smartphone ou en tant qu'application portable sur une clé USB ou un disque dur externe.

Navigateur

Similaire aux gestionnaires de mots de passe portables et de bureau, mais intégrés dans un navigateur Web. Les exemples incluent les outils de gestion de mot de passe offerts par Firefox et Chrome.

9.3.2 Basé sur le Web

Une solution de gestion de mot de passe basée sur le Web vous permet d'accéder aux mots de passe de n'importe où via un navigateur, car ils stockent vos mots de passe dans le cloud.

9.3.3 Basé sur un jeton

Ils requièrent un niveau d'authentification supplémentaire (souvent appelé authentification multifactorielle ou à deux facteurs), par exemple en demandant à l'utilisateur de déverrouiller son mot de passe en insérant un périphérique physique portable fourni (par exemple une carte à puce) pour accéder à vos mots de passe.

En résumé, le tableau suivant montre les principales caractéristiques et faiblesses entre ces types:

| Autonome | Basé sur le Web | Basé sur un jeton | |||

| Bureau | Portable | Navigateur | |||

| Avantages (Caractéristiques) | Base de données cryptée centrale locale REMARQUE: certains gestionnaires de mots de passe de ce type n'offrent aucune protection pour les mots de passe stockés. Évite-les. | Portabilité (comme une copie de la base de données cryptée centrale sera dans votre mémoire flash USB) Plus accessible que les autres applications autonomes, car le flash USB sera transporté avec le propriétaire | Facilité d'utilisation, car il fait partie du navigateur | Portabilité accessibilité | Beaucoup plus sécurisé Éliminer le seul point d'échec potentiel |

| Désavantages | Manque d'accessibilité loin de votre ordinateur | Oubliez ou perdez le lecteur flash et vous avez perdu vos mots de passe. | Manque d'accessibilité (sauf si vous utilisez un outil de synchronisation) Pas sécurisé, même avec un mot de passe principal | Vous n'avez aucun contrôle sur l'endroit où les données sont stockées. Impacté par la sécurité du serveur ou du système sur lequel ils résident ou la sécurité de l'entreprise elle-même. | Plus cher Moins portable |

| Comme Mike Weber l'a écrit dans son article «Gestion des mots de passe: combien devez-vous retenir?», Les gestionnaires de mots de passe autonomes et Web sont des solutions logicielles qui sont affectées par la sécurité du système sur lequel ils résident. | |||||

Comme vous pouvez le voir, le tableau ci-dessus démontre beaucoup de choses que vous devez prendre en considération:

• Il existe une relation inverse entre la convivialité et la sécurité (convivialité et sécurité)

• Vous ne devez pas compter entièrement sur un type de gestionnaire de mot de passe

• Votre mot de passe unique doit être unique et complexe

• Soyez prudent lorsque vous utilisez la fonction de générateur de mot de passe incluse dans certains gestionnaires de mots de passe. Si le gestionnaire de mots de passe utilise un générateur de nombres aléatoires faible, les mots de passe peuvent facilement être devinés.

Alors lequel est le meilleur? Ou que devrions-nous faire? Gardez avec nous et continuez à lire pour le savoir, mais pour le moment, prenez en considération le fait que vous devez utiliser différentes mesures de sécurité et vous devriez alterner vos façons de traiter les mots de passe.

Les outils de gestion de mot de passe sont de très bonnes solutions pour réduire la probabilité que les mots de passe soient compromis, mais ne dépendent pas d'une seule source. Pourquoi? Parce que tout ordinateur ou système est vulnérable aux attaques. S'appuyer sur un outil de gestion de mot de passe crée un seul point d'échec potentiel.

9.4 Exemples de gestionnaires de mots de passe

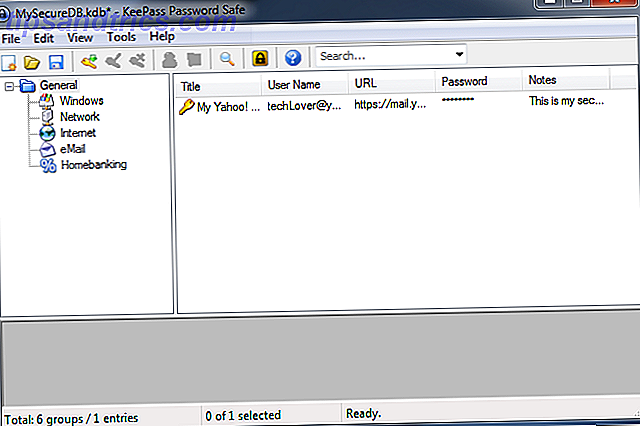

9.4.1 KeePass

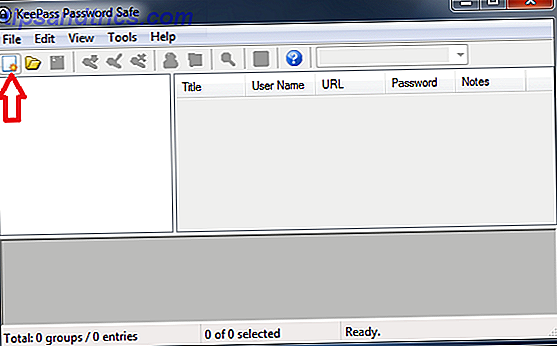

KeePass est un gestionnaire de mots de passe open-source, multiplateforme et populaire. Il est disponible pour Windows, Linux et Mac OS X ainsi que pour les systèmes d'exploitation mobiles tels que iOS et Android. Il stocke tous vos mots de passe dans une seule base de données (ou un seul fichier) qui est protégé et verrouillé avec une clé principale. La base de données KeePass est principalement un fichier unique qui peut être facilement transféré vers (ou stocké sur) n'importe quel ordinateur. Allez sur la page de téléchargement pour obtenir votre copie.

Voici comment le configurer dans Windows:

Après avoir ouvert KeePass, créez une base de données en cliquant sur le bouton 'Nouvelle base de données'

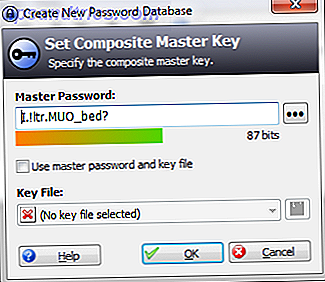

Une nouvelle fenêtre apparaîtra qui vous demandera un mot de passe principal et / ou un disque de fichier clé, comme indiqué. [9.4.3]

Entrez votre mot de passe dans la case du mot de passe principal et cliquez sur 'OK'

Pendant que vous tapez votre mot de passe, il vous indiquera le nombre de bits de cryptage qu'il fournira, et il y a également une barre de force de mot de passe sous l'entrée de mot de passe pour vous dire comment votre mot de passe est sécurisé. Rappel rapide: utilisez un seul mot de passe unique, unique et puissant pour verrouiller et déverrouiller votre base de données de mots de passe. Ensuite, vous devez enregistrer cette base de données de mot de passe.

Ensuite, entrez-le à nouveau dans la fenêtre Repeat Master Password et cliquez sur 'OK'.

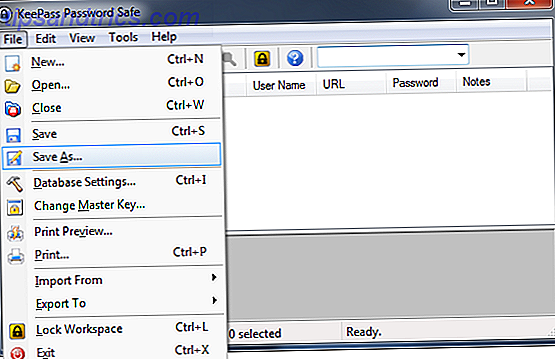

Après avoir créé la base de données de mots de passe, vous devez configurer la base de données et l'enregistrer. Alors cliquez sur le bouton "Fichier", puis allez dans "Enregistrer sous".

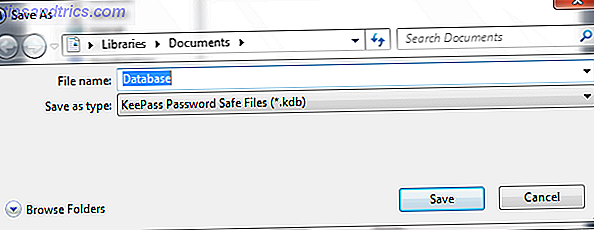

Tapez un nom pour votre nouveau fichier de base de données de mot de passe dans la fenêtre «Enregistrer sous» et cliquez sur «OK».

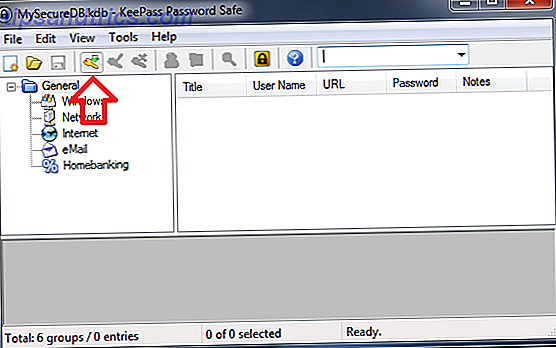

Il est maintenant temps d'ajouter une entrée à votre base de données de mots de passe. Pour ce faire, cliquez sur le bouton "Ajouter une entrée" (l'icône en forme de clé).

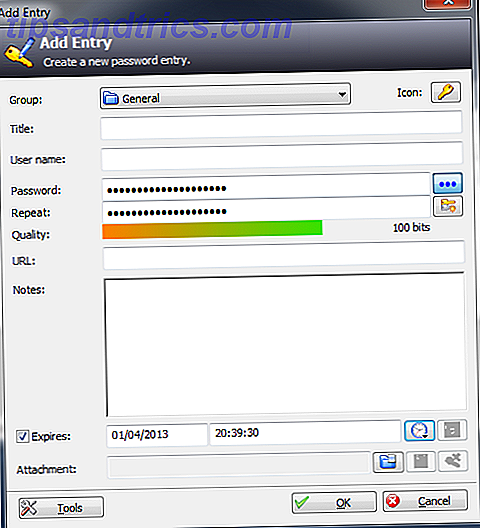

La fenêtre "Ajouter une entrée" sera ouverte. La fenêtre a une série de champs et d'outils tels que:

• Groupe: dossiers prêts à l'emploi dans lesquels vous pouvez organiser et trier vos mots de passe. Par exemple, le groupe Internet serait un bon endroit pour stocker le mot de passe pour votre compte Facebook ou d'autres comptes de site Web.

• Titre: Nom que vous pouvez utiliser pour décrire l'entrée de mot de passe spécifique, par exemple le mot de passe Facebook, etc.

• Nom d'utilisateur: nom associé à l'entrée du mot de passe, tel que makeuseof @ makeuseof. com

• Mot de passe: c'est l'une des fonctionnalités géniales de KeePass; générer un mot de passe chiffré sécurisé. Cette fonctionnalité génère automatiquement un mot de passe crypté sécurisé et aléatoire lorsque la fenêtre «Ajouter une entrée» est ouverte / activée.

Pour voir votre mot de passe, cliquez sur le bouton afficher le mot de passe (le bouton avec trois points) sur le côté droit du mot de passe.

Pour générer un mot de passe chiffré sécurisé et aléatoire pour un nouveau compte ou pour modifier un mot de passe existant, cliquez sur le bouton situé à droite de l'entrée répétée et directement sous le bouton de mot de passe.

• Répéter: Tapez le mot de passe une seconde fois pour le confirmer.

• Qualité: affiche la sécurité de votre mot de passe avec un indicateur de qualité (ou de force de mot de passe).

• URL: Le lien (ou l'adresse Web) vers le site Web associé à l'entrée du mot de passe comme mail.yahoo.com.

• Remarque: Informations générales sur le compte ou le site Web qui pourraient vous être utiles lorsque vous recherchez une entrée particulière ou lorsque vous avez défini des paramètres spécifiques pour votre compte.

• Expire: il s'agit de la date d'expiration que vous pouvez utiliser lorsque vous souhaitez entrer un mot de passe pour une durée limitée. Vous pouvez également ajouter un rappel pour vous-même pour changer le mot de passe à l'heure spécifiée. Et vous verrez un symbole de la croix rouge à côté du nom du mot de passe quand il a expiré.

• Pièce jointe: il s'agit d'un fichier joint à l'entrée du mot de passe. Une autre fonctionnalité intéressante de KeePass est d'avoir une visionneuse interne pour les fichiers texte, les images et les documents. Vous n'avez donc pas besoin d'exporter le fichier joint pour l'afficher.

Cliquez sur "OK" une fois que vous avez entré vos informations pour enregistrer vos modifications. L'écran "Ajouter une entrée" sera fermé et vous serez redirigé vers la fenêtre principale où votre mot de passe sera affiché sous "Groupe e-mail".

Ensuite, si vous souhaitez utiliser l'une de vos entrées, faites un clic droit dessus et sélectionnez "Copier le nom d'utilisateur" ou "Copier le mot de passe" et collez-le dans le site Web.

Inconvénient: Si vous oubliez le mot de passe principal, tous vos autres mots de passe dans la base de données sont perdus pour toujours, et il n'y a aucun moyen de les récupérer. Ne pas oublier ce mot de passe!

KeePass est un programme local, mais vous pouvez le rendre basé sur le cloud en synchronisant le fichier de base de données à l'aide de Dropbox ou d'un autre service similaire. Jetez un coup d'œil à l'article de Justin Pot, Synchronisation de mot de passe multiplateforme cryptée avec KeePass et Dropbox. Réalisez une synchronisation de mot de passe multiplateforme cryptée avec KeePass et Dropbox. Réalisez une synchronisation de mot de passe multiplateforme cryptée avec KeePass et Dropbox.

Plus de liens utiles sur cet outil:

• KeePassX - Gestion sécurisée des mots de passe pour Linux et OS X KeePassX - Gestion sécurisée des mots de passe pour Linux et OS X KeePassX - Gestion sécurisée des mots de passe pour Linux et OS X Lire la suite

• Utilisation de Keepass pour sécuriser vos comptes en ligne à l'aide de Keepass pour sécuriser vos comptes en ligne à l'aide de Keepass pour sécuriser vos comptes en ligne En savoir plus

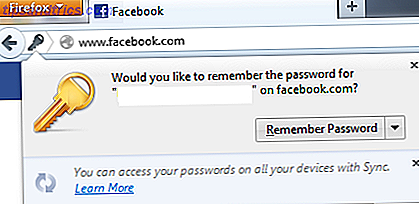

9.4.2 Gestionnaire de mots de passe de Mozilla Firefox

Le gestionnaire de mots de passe de Mozilla Firefox est un gestionnaire de mots de passe intégré au navigateur. Cela permet d'enregistrer les informations de connexion (noms d'utilisateur et mots de passe) que vous utilisez lorsque vous naviguez sur le Web afin de ne pas devoir les recopier lors de la prochaine visite sur un site Web ou un service. Vous pouvez remarquer lorsque vous entrez vos informations de connexion pour la première fois sur Facebook ou sur un autre site; une fenêtre apparaît en haut de la page Web.

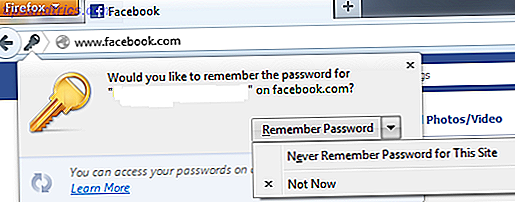

Cette fenêtre comprend une question et un menu déroulant. La question dit: «Voulez-vous que Firefox se souvienne de ce mot de passe?» Et le menu déroulant propose trois options;

"Mémoriser le mot de passe": si vous le sélectionnez, Firefox enregistrera les informations de connexion et les entrera automatiquement pour vous la prochaine fois que vous visiterez le site.

"Jamais pour ce site": Firefox ne sauvegardera pas les informations de connexion, et ne vous demandera plus jamais à moins que vous n'ayez supprimé les exceptions dans le gestionnaire de mot de passe.

"Not Now": le navigateur va ignorer la sauvegarde de votre nom d'utilisateur et de votre mot de passe cette fois-ci mais vous demandera à nouveau la prochaine fois.

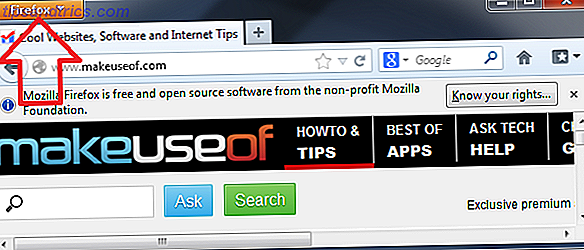

Notez que lorsque vous cliquez en dehors de l'invite Mémoriser le mot de passe, il disparaît. Donc, pour le ramener, il suffit de cliquer sur l'icône clé sur le côté gauche de la barre d'adresse (ou de lieu).

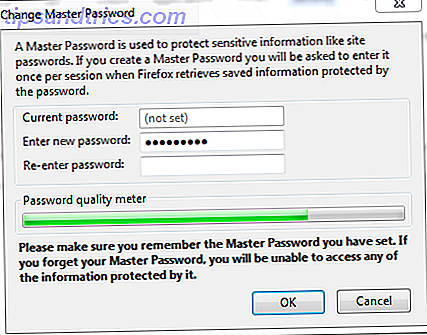

Le mot de passe principal est l'une des caractéristiques fabuleuses du navigateur sécurisé Firefox. C'est une fonctionnalité pour protéger les mots de passe enregistrés et d'autres données privées. Il est fortement recommandé d'utiliser la fonction de mot de passe principal si votre PC est utilisé par d'autres pour les empêcher de voir la liste des mots de passe enregistrés. L'option de mot de passe principal n'est pas sélectionnée par défaut. Cependant, vous pouvez le définir facilement en procédant comme suit:

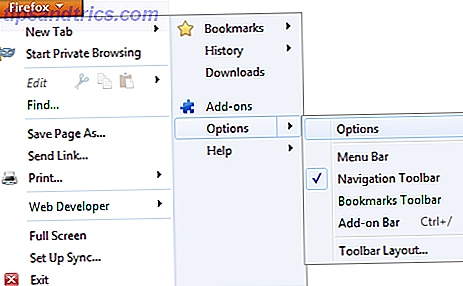

Cliquez sur le bouton "Firefox" dans le coin supérieur gauche.

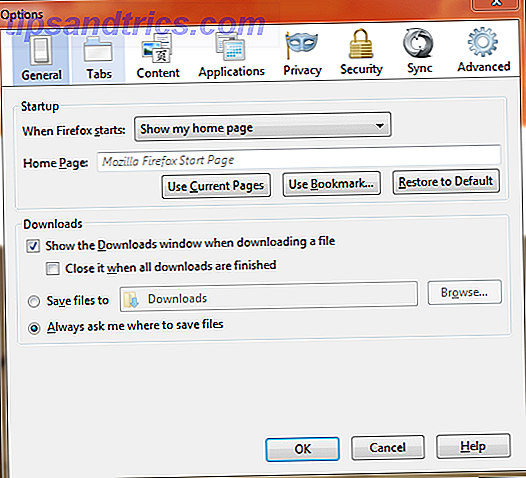

Allez dans le menu "Options" et sélectionnez "Options".

Vous y trouverez 8 panneaux de paramètres différents: Général, Onglets, Contenu, Applications, Confidentialité, Sécurité, Synchronisation et Avancé.

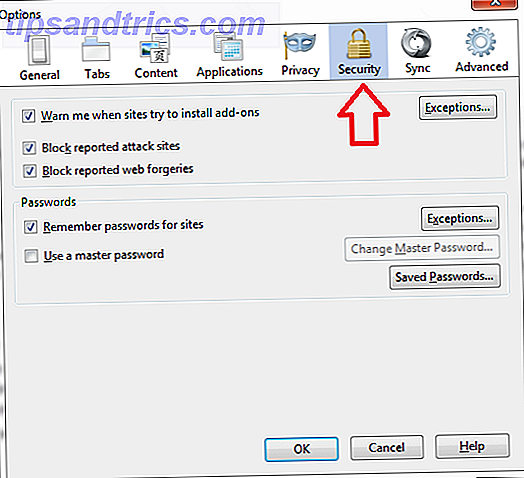

Sélectionnez l'onglet "Sécurité".

Cochez la case "Utiliser un mot de passe principal".

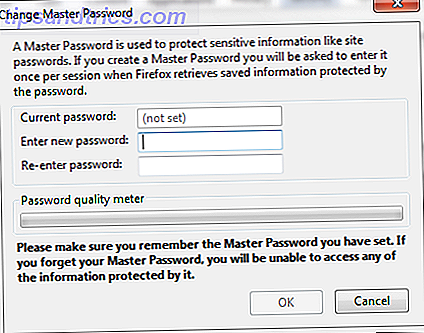

Une nouvelle fenêtre apparaîtra qui vous demandera un mot de passe principal comme indiqué.

Entrez votre mot de passe dans la case "Enter new password".

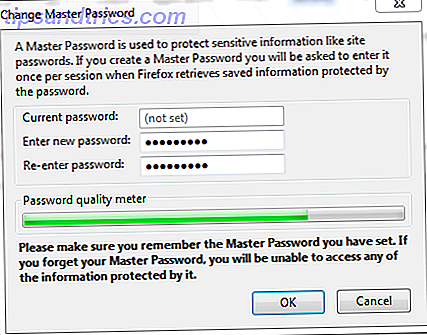

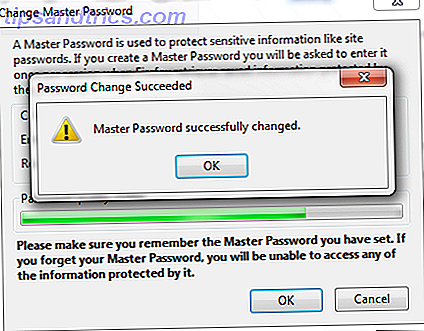

Ensuite, entrez-le à nouveau dans la case "Ré-entrer le mot de passe" et cliquez sur "OK"

Encore une chose à savoir - comme le souligne le site officiel de Mozilla - pour chaque session Firefox, vous devrez entrer ce mot de passe principal seulement la première fois que vous demanderez à Firefox de se souvenir d'un nouveau mot de passe ou de retirer des mots de passe. la liste de vos mots de passe enregistrés.

10. Authentification à deux facteurs

Parfois, un mot de passe ne suffit pas. L'authentification à deux facteurs va plus loin, exigeant à la fois quelque chose que vous connaissez (votre mot de passe) et quelque chose que vous avez (votre téléphone) pour vous connecter.

Dit simplement: c'est une méthode d'authentification qui repose sur deux éléments d'information indépendants pour vérifier qui est quelqu'un. Pourquoi l'utiliser? Parce que les mots de passe ne suffisent plus pour protéger les connexions importantes. L'authentification à deux facteurs est plus efficace car elle réduit les risques de vol ou de compromission de votre compte par quelqu'un d'autre. L'utilitaire Google "Google Authenticator" est un excellent exemple d'application de cette approche d'authentification.

Si vous n'avez pas activé l'authentification à deux facteurs pour Google, je vous recommande fortement de le faire. Google Authenticator est un service qui vous fournit une authentification à deux facteurs (également appelée «vérification en deux étapes»). Il est disponible en tant qu'application pour les téléphones mobiles iPhone, Android, Windows Phone et BlackBerry. Cette application simple a été spécialement conçue pour fournir aux utilisateurs de Gmail une couche de sécurité supplémentaire à leurs comptes en fournissant un code secondaire à six chiffres en plus de leur nom d'utilisateur et mot de passe pour se connecter aux applications Google. Cela signifie qu'en plus de connaître le nom d'utilisateur et le mot de passe, l'utilisateur doit avoir un mot de passe à usage unique (OTP) envoyé à un téléphone ou généré par l'application afin de se connecter à un compte. Vous pouvez recevoir des codes d'authentification via les trois options suivantes:

• Smartphone tel que Android ou iPhone par l'application Google Authenticator.

• Message texte SMS.

• Liste imprimée; pour quand votre téléphone ne fonctionne pas.

Tous ceux qui utilisent Gmail (ou Google Apps), Facebook ou d'autres services offrant 2FA Quels services offrent une authentification à deux facteurs? Quels services offrent une authentification à deux facteurs? Il n'y a pas longtemps, Tina vous a tout dit au sujet de l'authentification à deux facteurs, comment cela fonctionne, et pourquoi vous devriez l'utiliser. En un mot, l'authentification à deux facteurs (2FA), ou la vérification en deux étapes, comme on l'appelle parfois, est un complément ... Lisez plus devrait commencer à utiliser cette fonctionnalité dès que possible. Voici un excellent article de Tina Sieber Qu'est-ce que l'authentification à deux facteurs? Pourquoi l'utiliser? Qu'est-ce que l'authentification à deux facteurs? Pourquoi l'utiliser? L'authentification à deux facteurs (2FA) est une méthode de sécurité qui nécessite deux méthodes différentes. prouver votre identité. Il est couramment utilisé dans la vie quotidienne. Par exemple, payer avec une carte de crédit nécessite non seulement la carte, ... Read More couvrant tout ce qui touche à cette méthode de sécurité.

11. HTTPS: sécurité supplémentaire

Comme Matt Smith a écrit dans son article Comment lutter contre les risques de sécurité WiFi lors de la connexion à un réseau public Comment se protéger des risques de sécurité WiFi lors de la connexion à un réseau public Comment se connecter à un réseau public Comme beaucoup de gens le savent maintenant, la connexion à un réseau sans fil public, non sécurisé peut avoir des risques sérieux. Il est connu que cela peut fournir une ouverture pour toutes sortes de vols de données, en particulier les mots de passe et privés ... Lire la suite:

"Comme beaucoup de personnes le savent maintenant, se connecter à un réseau sans fil public et non sécurisé peut comporter de sérieux risques. Il est connu que cela peut fournir une ouverture pour toutes sortes de vols de données, en particulier les mots de passe et les informations privées. "

Un réseau Wi-Fi public est ouvert et les réseaux sans fil fonctionnent de la même manière que les radios. Cela signifie que les informations seront envoyées sur toutes les ondes (comme les émissions de radio) dans toutes les directions, et que toute personne à portée pourra tout lire facilement, à moins qu'elle ne soit cryptée. C'est pourquoi HTTPS est crucial si vous utilisez un réseau non sécurisé. Lorsque vous utilisez HTTPS, vos informations personnelles, telles que les noms d'utilisateur et les mots de passe, sont cryptées sur le réseau. Cela signifie que même si le réseau est public ou ouvert, vos connexions à l'un de vos comptes ne sont pas visibles pour les personnes qui souhaitent capturer vos informations de connexion à l'aide d'outils tiers (ou d'outils de reniflage).

Alors, qu'est-ce que HTTPS? Comme expliqué sur Wikipedia, HTTPS signifie Hypertext Transfer Protocol Secure Turning - vous pouvez dire qu'un site l'utilise quand vous voyez "https" dans la barre d'adresse où "http" est habituellement. Il s'agit actuellement d'une option de connexion par défaut pour les services Web, notamment Gmail, Facebook et bien d'autres.

Si vous souhaitez naviguer sur le Web en toute sécurité, je vous recommande fortement d'utiliser Mozilla Firefox comme navigateur par défaut et d'utiliser HTTPS dès qu'il est disponible. Aussi, je vous recommande d'utiliser une extension Firefox appelée HTTPS Everywhere, qui activera HTTPS chaque fois que possible. Pour plus d'informations sur les raisons pour lesquelles vous devez utiliser Firefox comme navigateur par défaut ou sur l'utilisation de son extension HTTPS Everywhere, veuillez consulter les liens suivants:

• Lutter contre Firefox: le manuel non officiel

• Chiffrer votre navigation Web avec HTTPS Everywhere [Firefox]

12. Exemples de gestion de mot de passe

En bref, NE METTEZ PAS TOUS VOS OEUFS DANS UN PANIER. De manière réaliste, mettre tous les oeufs (vos mots de passe) dans un seul panier (comme une base de données cryptée utilisant le gestionnaire de mot de passe) signifie que vous avez beaucoup de problèmes une fois que vous êtes compromis. Au lieu de cela, essayez d'utiliser toutes les techniques de gestion de mot de passe mentionnées dans ce manuel, si vous le pouvez. Voici une méthode que j'ai utilisée dans le passé.

Mots de passe hiérarchisés: j'ai d'abord catégorisé mes mots de passe en fonction de l'importance d'un compte donné:

• Sécurité faible: forums ou bulletins d'information - endroits où je n'utilise aucune information ou donnée personnelle sensible.

• Sécurité moyenne : Facebook, Google+ et les e-mails.

• Haute sécurité: pour tout ce qui concerne mes finances personnelles, comme les comptes bancaires et les comptes de cartes de crédit.

Maintenant, basé sur ce système de mots de passe à plusieurs niveaux, j'ai utilisé différents modèles de mots de passe, les gestionnaires de mots de passe qui est résumée dans le tableau suivant:

| Faible | Moyen | Haute | |

| Génération de mot | Au début, j'ai utilisé le même mot de passe pour la plupart d'entre eux, puis j'ai utilisé des mots de passe aléatoires. | J'ai utilisé un mot de passe de base et changé la dernière ou les deux premières lettres avec le quelque chose se référer au site Web. | Utilisé mot de passe unique complexe fort différent pour chaque compte. Il est fortement recommandé de ne pas utiliser un mot de passe de base ici |

| Gestion manuelle du mot de passe (feuille de papier) | Oui | Non | Non (Nous vous recommandons fortement de ne pas l'utiliser) |

| Mot de passe | Oui. Gestionnaire de mots de passe par navigateur (gestionnaire de mots de passe de Firefox) | Oui. Outil de gestion de mot de passe KeePass. | Non. J'utilise mon cerveau pour se souvenir de tout mot de passe lié à un compte a une de mes informations financières personnelles. |

| Couche de sécurité supplémentaire | Non. | Non. Je viens de commencer à utiliser 2FA avec mon compte Gmail et je vais l'utiliser avec mes comptes Facebook et Dropbox. | Oui. J'ai utilisé 2FA parce que ma banque exige de tous ses clients. |

| Changement de mot de passe fréquent | Non. | Non. | Oui. NOTE: Il est fortement recommandé d'évaluer la force de vos mots de passe et de les modifier en fonction de cette révision. |

Remarque: Vous pouvez utiliser cette table comme modèle pour démarrer votre propre arborescence ou système de gestion de mot de passe. Cependant, ne comptez pas trop sur lui. Essayez de trouver le système qui correspond à ce qui est essentiel pour vous et aux normes de sécurité les plus récentes.

La clé à retenir, bien sûr, est que vous ne devriez jamais réutiliser un mot de passe entre les sites.

13. Comment protéger vos mots de passe?

Clairement, les mots de passe sont la ligne de front défensive qui protège vos comptes. Voici quelques conseils qui devraient vous aider à protéger vos mots de passe - que vous soyez au travail, à la maison ou dans un café:

Vous ne devriez jamais enregistrer ou écrire votre mot de passe sur une note post-it.

Ne partagez jamais votre mot de passe avec quiconque, même avec vos collègues.

Vous devez être très prudent lorsque vous utilisez vos mots de passe sur des PC publics comme les écoles, les universités et les bibliothèques ... etc. Pourquoi? Parce qu'il y a une chance que ces machines soient infectées par des keyloggers (ou des méthodes de journalisation de frappe) ou des chevaux de Troie voleurs de mot de passe.

N'utilisez pas de fonctions d'économie de mot de passe, telles que la fonction de remplissage automatique de Google Chrome ou la fonction de remplissage automatique de Microsoft, en particulier sur les PC publics.

Ne remplissez aucun formulaire sur le Web avec vos informations personnelles, sauf si vous savez que vous pouvez lui faire confiance. De nos jours, Internet regorge de sites Web frauduleux, vous devez donc être conscient des tentatives de phishing.

Utilisez un navigateur fiable et sécurisé tel que Mozilla Firefox. Firefox corrige des centaines de mises à jour de sécurité et apporte des améliorations significatives uniquement pour vous protéger des logiciels malveillants, des tentatives d'hameçonnage, d'autres menaces de sécurité et pour vous protéger lorsque vous naviguez sur le Web.

Gardez un œil sur la base de données PwnedList pour vérifier si votre nom d'utilisateur ou votre adresse e-mail figure dans la liste des données de compte ayant fait l'objet d'une fuite sur Internet.

Continuez à vérifier et à regarder les dernières nouvelles et les critiques de logiciels de gestion de mot de passe et les outils de craquage de mot de passe. Sur cette base, vous serez en mesure de décider quand vous devez changer vos mots de passe.

14. Nouvelles de sécurité

Comme mentionné dans la dernière astuce ci-dessus, vous devriez rester à jour avec les dernières nouvelles de sécurité; violations de sécurité se produisent tout le temps. Si vous effectuez une recherche rapide sur Google concernant les dernières actualités en matière de sécurité, vous serez surpris par le nombre de ressources consacrées à la sécurité. Je ne parlerai pas de tous, mais je mettrai en évidence les ressources les plus importantes destinées au grand public:

14.1 Sécurité maintenant

Le chercheur en sécurité Steve Gibson a un podcast intéressant appelé Security Now. J'ai écouté ce podcast depuis quelques semaines maintenant et je peux vous dire que ce podcast lui-même n'est pas très technique et qu'il n'est pas destiné aux gourous de la sécurité / programmeurs. Dans chaque épisode, Gibson explique et répond aux questions des auditeurs concernant tout ce qui concerne l'authentification en ligne, la sécurité Wi-Fi, la cryptographie, les logiciels espions, les logiciels malveillants, les virus et tant d'autres choses. Étonnamment, vous pouvez écouter ce podcast sur votre iPhone ou votre iPad.

En passant, ne vous inquiétez pas si vous avez manqué des épisodes parce que chaque podcast est archivé avec des bandes passantes à haute et basse bande passante et une transcription complète. Il suffit d'aller sur le site Web Security Now pour commencer à obtenir plus d'informations sur la sécurité.

14.2 PwnedList

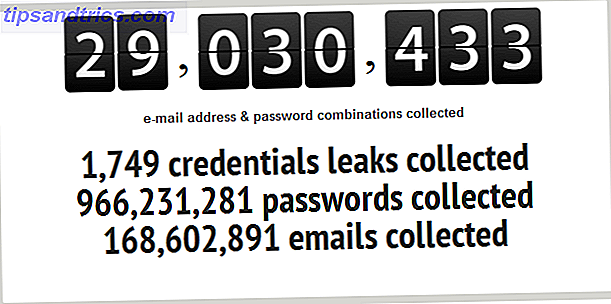

Cet outil aide les utilisateurs à déterminer si leurs informations d'identification de compte ont été piratées. Si vous allez sur le site Web du service, vous verrez des statistiques à jour sur le nombre d'informations d'identification, de mots de passe et d'adresses e-mail qui ont été divulgués.

PwnedList continue de surveiller (ou d'explorer) le Web afin de trouver les données volées publiées par les pirates sur les sites publics, puis indexe toutes les informations de connexion qu'il trouve. En outre, il a récemment lancé un nouveau service qui vous alerte lorsque vos informations d'identification ont été publiées publiquement par des pirates informatiques. Cet outil de surveillance est disponible en tant que service gratuit pour l'individu. Donc ce que vous attendez? Accédez à la page d'inscription et commencez à recevoir des alertes et des mises à jour concernant vos informations d'identification.

15. Points à retenir (recommandations)

Passons en revue les idées et les points principaux, juste pour passer en revue.

TOUJOURS utiliser un mélange de lettres majuscules et minuscules avec des chiffres et des caractères spéciaux.

Avoir un mot de passe fort différent pour chaque site, compte, ordinateur, etc, et ne pas avoir d'informations personnelles comme votre nom ou les détails de naissance dans votre mot de passe.

NE partagez PAS vos mots de passe ou vos données sensibles avec qui que ce soit - même avec vos collègues ou l'agent du service d'assistance de votre entreprise. En outre, utilisez vos mots de passe avec soin, en particulier dans les PC publics. Ne soyez pas victime du surf sur l'épaule.

Comme nous l'avons mentionné dans la section Techniques de gestion des mots de passe, c'est une excellente étape pour utiliser des applications de gestion de mot de passe comme LastPass et 1Password pour vous aider à générer, stocker et mémoriser des mots de passe uniques. Cependant, pour une sécurité plus robuste, vous ne devez pas compter uniquement sur eux. Grant Brunner a écrit un article fascinant sur ExtremeTech à propos de Rester en sécurité en ligne: L'utilisation d'un gestionnaire de mot de passe ne suffit pas. Dans ce document, il a écrit: «utiliser un gestionnaire de mots de passe pour tous vos comptes est une idée très sensée, mais ne vous laissez pas impressionner par un faux sentiment de sécurité. Vous n'êtes pas à l'abri des craquements ou des temps d'arrêt. tels que LastPass sont comme n'importe quel logiciel: vulnérable aux failles de sécurité. Par exemple, LastPass a connu une faille de sécurité en 2011, mais les utilisateurs avec des mots de passe maîtres forts n'ont pas été affectés.

Et notre dernière recommandation que nous vous encourageons fortement est de commencer à évaluer vos mots de passe, construire votre système de mot de passe à plusieurs niveaux, alterner vos façons de créer des mots de passe et les stocker à l'aide des mots de passe. et changez régulièrement vos mots de passe.

Pour plus de détails:

• Le guide de la sécurité par mot de passe (et pourquoi vous devriez vous en soucier)

• Comment maîtriser l'art des mots de passe

16. MakeUseOf Liens

Personnellement, je vous recommande vivement de parcourir les articles pratiques suivants sur MakeUseOf pour obtenir plus d'informations sur la sécurité et la protection des mots de passe.

• Comment créer un bon mot de passe que vous n'oublierez pas Comment créer un mot de passe fort que vous n'oublierez pas Comment créer un mot de passe fort que vous n'oublierez pas Savez-vous comment créer et mémoriser un bon mot de passe? Voici quelques conseils et astuces pour maintenir des mots de passe forts et séparés pour tous vos comptes en ligne. Lire la suite

• Comment créer des mots de passe forts que vous pouvez facilement vous rappeler Comment créer des mots de passe forts que vous pouvez facilement vous rappeler Comment créer des mots de passe forts que vous pouvez facilement lire

En outre, nous disposons d'un répertoire croissant de conseils de sécurité utiles et utiles qui doivent être consultés afin d'être mis à jour dans ce domaine absolument essentiel.

Ceux d'entre vous qui sont nouveaux dans le domaine de la sécurité de l'information et qui veulent en savoir plus sur la sécurité devraient probablement lire «HackerProof: votre guide de sécurité PC», qui vous donnera un aperçu des informations essentielles à la sécurité de votre PC. .

Conclusion

À l'ère de l'information d'aujourd'hui, les mots de passe sont un aspect essentiel de votre sécurité. Ils constituent la ligne de front défensive et la méthode d'authentification la plus utilisée pour protéger les comptes d'utilisateurs de votre ordinateur ou de vos comptes en ligne. Cependant, en raison des nouvelles techniques utilisées par les crackers de mot de passe et du matériel plus rapide, ce qui était considéré comme un mot de passe fort il y a un an peut maintenant être considéré comme une fenêtre ouverte sur votre ordinateur ou votre compte en ligne. Cela ne signifie pas que vous devriez avoir peur, mais cela signifie que vous devez vous tenir au courant des dernières nouvelles de sécurité autant que possible. Vous n'êtes pas immunisé contre les fissures ou les temps d'arrêt. Pour être vraiment sûr et sécurisé, vous devez conserver une copie cryptée de votre base de données de mots de passe, utiliser l'authentification multifacteur lorsque cela est possible, consulter les dernières actualités de sécurité, évaluer vos mots de passe et les modifier fréquemment.

C'est tout! J'espère que vous avez acquis un bon sens de la sensibilisation à la sécurité et appris de nouvelles techniques en lisant ceci. La mise en place d'un système de gestion de mot de passe fort nécessite du temps, de la pratique et de la patience, mais cela vaut la peine de le faire si vous vous souciez de votre sécurité. Cela rend votre vie plus sûre qu'avant. Prendre plaisir!

"TRAITEZ VOTRE MOT DE PASSE COMME

VOTRE BROSSE À DENTS "

![Pourquoi la campagne contre le piratage est une farce [Avis]](https://www.tipsandtrics.com/img/internet/851/why-campaign-against-piracy-is-farce.png)