Qu'on le veuille ou non, la plupart d'entre nous nous sommes habitués à ce que nos téléphones soient espionnés. Les romans dystopiques tels que Nineteen Eighty-Four de George Orwell sont si ancrés dans notre conscience qu'une étude de 2014 a révélé que 74% des Américains interrogés ont déclaré qu'ils ne devraient pas renoncer à leur vie privée pour des raisons de sécurité.

Néanmoins, il y a un argument considérable selon lequel les citoyens américains ont renoncé à leur vie privée et grâce à d'autres lois comme la «Charte du Snooper» au Royaume-Uni. Comment la Charte britannique de Snooper pourrait affecter le monde entier. Affectant le monde entier Le projet de loi sur les pouvoirs d'enquête, mieux connu sous le nom de «charte du snooper», est ici. Vous pourriez penser que cela affecte seulement le Royaume-Uni, mais vous auriez tort. Cela affecte tout le monde, dans le monde entier. Lire la suite, la surveillance de l'Etat est en augmentation.

Mais n'oublions pas que d'autres parties peuvent puiser dans votre smartphone - plus troublant, les pirates et les extorqueurs, mais aussi votre employeur (parfois légalement!) Voici pourquoi votre employeur est autorisé à vous suivre Voici pourquoi votre employeur est autorisé à vous suivre l'exécutif poursuit son ancien employeur après qu'ils l'auraient congédiée pour avoir supprimé une application utilisée pour la suivre. Oui, votre employeur vous épie, mais sont-ils réellement autorisés à ...? Lire la suite, un ex-partenaire, ou même, dans le cas des célébrités, la presse! Ils peuvent être à l'écoute de vos appels, lire et envoyer des SMS et des courriels, ou modifier des informations sur votre interface.

Voici juste quelques choses à surveiller.

1. Problèmes de batterie

Avant que iOS et Android ne se fassent entendre, les problèmes de batterie étaient le signe d'un coup de téléphone. Les batteries chaudes restent une source de préoccupation en ce qui concerne les smartphones.

Si vous utilisez pleinement votre téléphone, utilisez de nombreuses applications et consommez beaucoup de médias, vous êtes probablement très familier avec une batterie en surchauffe. Vous pourriez même être allé dans un magasin de téléphone et s'en est renseigné, seulement pour être dit que c'est assez standard pour les smartphones. Certains transporteurs ne sont concernés que si vous vous brûlez!

Cependant, cela peut aussi indiquer que des logiciels non sollicités fonctionnent en arrière-plan, ce qui permet à quelqu'un d'autre de les écouter.

En outre, soyez méfiant si votre téléphone ne tient tout simplement pas en charge. Jouer à Pokemon Go et regarder YouTube va dévorer votre pouvoir, mais s'il est constamment bas, c'est un peu étrange. Les combinés plus anciens ne sont pas en charge, cependant, vous devez donc éliminer d'autres possibilités avant de chercher des fins infâmes.

De même, vous devez prendre note des autres raisons pour lesquelles votre combiné pourrait être chaud: avez-vous bronzer avec lui à proximité? Avez-vous utilisé de nombreuses applications consécutives ou regardé de nombreuses vidéos? Un étui de téléphone bloque-t-il cette chaleur?

Aussi la vie de la batterie pour le commutateur est-elle mauvaise? Utilisez simplement cette batterie externe que vous avez achetée pour Pokemon Go que vous ne jouez plus;)

- Amy Graves? (@ObvItsAmy) 14 janvier 2017

Pourtant, les températures élevées et la faible puissance peuvent être indicatives de logiciels malveillants, vous devez donc regarder d'autres signes ...

2. Augmentation de l'utilisation des données

Vous devriez récurer vos factures de téléphone de toute façon, en partie parce qu'ayant une approche pratique de vos finances peut vous faire économiser beaucoup d'argent Comment utiliser moins de données (et économiser de l'argent sur votre facture de téléphone Android) Comment utiliser moins de données (et économiser Argent sur votre facture de téléphone Android) Si vous utilisez un téléphone Android et que vous voulez utiliser moins de données pour économiser de l'argent, ces conseils vous aideront. Lire la suite, mais surtout comme un moyen de repérer les logiciels espions.

Nous savons que de nombreuses applications aspirent beaucoup de données, mais il est assez facile de réduire ce que vous utilisez. Sauvegarde des données mobiles: 5 façons intelligentes de réduire l'utilisation des données Sauvegarde des données mobiles: 5 façons intelligentes de réduire l'utilisation des données Si vous êtes sur un plan de données mobile limité, vous pouvez trouver l'ouverture de votre facture à être une expérience déchirante. Y a-t-il une surcharge? Combien? Et pourquoi y avait-il autant de données utilisées? Alors que le ... Lire la suite, y compris la connexion au Wi-Fi gratuit offert par les restaurants et les magasins (bien que cela comporte des risques) 5 façons dont les pirates peuvent utiliser le Wi-Fi public pour voler votre identité Volez votre identité Vous aimeriez peut-être utiliser le Wi-Fi public, mais les hackers le font aussi: les cybercriminels peuvent accéder à vos données personnelles de cinq façons et voler votre identité pendant que vous profitez d'un latte et d'un bagel. Les logiciels malveillants utilisent également votre allocation de données, dans leur cas, pour envoyer des informations collectées à une source extérieure. Cela signifie qu'il ne dépend pas uniquement du Wi-Fi de votre domicile: il en consommera beaucoup partout où vous vous trouvez.

à & t: vous n'avez pas payé votre facture de téléphone ce mois-ci

moi: c'est un fait alternatif

- Tracy Boomeisha-Ann Clayton (@brokeymcpoverty) 22 janvier 2017

Sauf si vous venez de télécharger une nouvelle application qui nécessite beaucoup de batterie Évitez ces applications iPhone pour une meilleure vie de la batterie Évitez ces applications iPhone pour une meilleure vie de batterie Les applications de fond de Killing ne sauveront pas votre batterie - dans certains cas vous devrez éviter complètement une application pour l'empêcher de drainer l'énergie de votre smartphone. Lire la suite et les données, ou vous permettre à vos enfants d'utiliser votre appareil Comment faire pour votre téléphone Android Enfant-Proof Votre téléphone Android Si vous avez des enfants et un téléphone ou une tablette Android, vous savez trop bien que parfois, ils vont vouloir jouer ou apprendre avec des applications pour tout-petits. À l'occasion, vous pourriez ... Lire la suite pendant et dehors, vous saurez approximativement combien de données vous utilisez chaque mois. Si cela augmente considérablement, vous devez préciser exactement pourquoi cela se produit - et si vous ne trouvez pas la raison, il est possible qu'un tiers intercepte vos messages.

3. Annonces indésirables et applications

Nous connaissons très bien nos interfaces pour smartphones, à tel point qu'il est facile d'oublier que vous avez téléchargé une application. Il peut s'asseoir, inaperçu pendant environ 6 mois sans que vous vous en rendiez compte.

Mais il est impératif que vous sachiez exactement ce qu'il y a sur votre téléphone, en particulier les applications fonctionnant en arrière-plan. Si vous ne les avez pas installés, ils peuvent être malveillants.

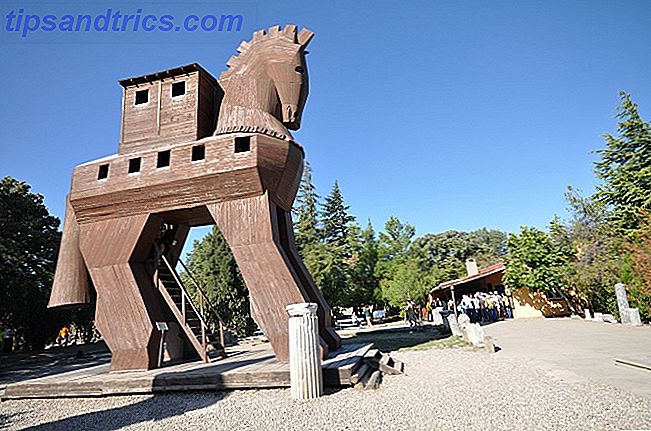

Hummer, un cheval de Troie infecté par des millions d'appareils Android à travers le monde, est un de ces logiciels malveillants. Avec des concentrations élevées de dispositifs affectés dans des pays comme l'Inde, la Russie et les Philippines, Hummer a été repéré pour la première fois en 2014, et au cours des deux années suivantes, a pris le titre de virus Trojan Android avec les infections les plus répandues.

On estime que si les créateurs de virus (vraisemblablement basés en Chine) n'obtiennent que 50 ¢ par infection, ils pourraient réaliser un bénéfice de plus de 500 000 $ par jour.

Vous remarquerez aussi des publicités intrusives Nous allons mettre un terme aux publicités pop-up une fois pour toutes! Mettons un terme aux publicités pop-up du navigateur une fois pour toutes! Les fenêtres pop-up peuvent vous prendre au dépourvu, et si vous ne faites pas attention, elles peuvent créer des problèmes. Apprenez comment les éviter et comment les gérer s'ils arrivent. Lire la suite . Le problème est, Hummer ne se cache pas exactement. Une fois installé, le virus vise à obtenir un accès root - ie. droits d'administration - à votre téléphone ou tablette, ce qui permet de télécharger du contenu indésirable, et le rend incroyablement difficile à se débarrasser. Même une réinitialisation d'usine ne fonctionne pas.

Avec une moyenne quotidienne de 1, 2 million d'appareils affectés, Hummer peut générer beaucoup de trafic publicitaire, donc encore une fois, en notant une augmentation de l'utilisation des données devrait vous aider à repérer tout ce qui se passe douteux.

4. Problèmes de performance

HummingBad est un cheval de Troie similaire Comment Android Porn Malware vole vos données Comment Android Porn Malware vole vos données Clicker porno malicieux Les chevaux de Troie se font passer pour des applications en double, en attente d'infecter votre appareil Android. Quelle est leur prévalence? Que se passe-t-il si vous en téléchargez un, et surtout, comment pouvez-vous les éviter? Lire la suite, un avec environ 10 millions de victimes. Comme avec Hummer, il se retrouve généralement sur un appareil lorsqu'un utilisateur télécharge accidentellement une application qui prétend être quelque chose d'autre - une version frauduleuse de YouTube ou WhatsApp, par exemple.

Les cybercriminels gagnent environ 300 000 $ par mois en utilisant de telles applications, puis en faisant la promotion de publicités pop-up.

Le malware obtient également un accès root (ou, dans certains cas, vous incite à télécharger une fausse mise à jour de systèmes pour une domination complète de vos activités), puis transmet des informations à un serveur contrôlé par Yingmob, un groupe de hackers chinois. Cela signifie que, en plus de ce que l'on appelle la "fraude au clic", HummingBad pourrait intercepter tous vos messages.

Mais toutes ces données transmises et reçues sont susceptibles de ralentir considérablement votre appareil. Il n'est pas isolé de HummingBad - vous souffrez généralement des retards de performance, quelle que soit la méthode utilisée par un cybercriminel pour déranger votre téléphone.

Bien sûr, les vraies applications prendront de la puissance, mais elles ne devraient pas affecter sensiblement le temps de réaction de votre appareil. Trois étapes pour restaurer les performances de votre Android lent Trois étapes pour restaurer les performances de votre Android lent Oui, les appareils Android ralentissent ne pas imaginer les choses. Voici pourquoi, et ce que vous pouvez faire à ce sujet. Lire la suite .

Vous pouvez vérifier quelles applications utilisent le plus de RAM. Sur iOS, il vous suffit de sélectionner Paramètres> Général> Stockage et utilisation d'iCloud> Gérer le stockage . Sur Android, cliquez sur Paramètres> Applications et faites glisser votre doigt sur Exécuter . Vous verrez probablement Photos & Appareil photo et Musique en haut de la liste, mais à partir de là, vous pouvez évaluer correctement l'utilisation de votre application et vérifier tout ce qui ne sonne pas vrai.

5. Textes étranges

Qu'est-ce que vous pourriez simplement passer comme une nuisance, spam, ou un mauvais numéro peut effectivement être une alerte que quelque chose se passe avec votre smartphone.

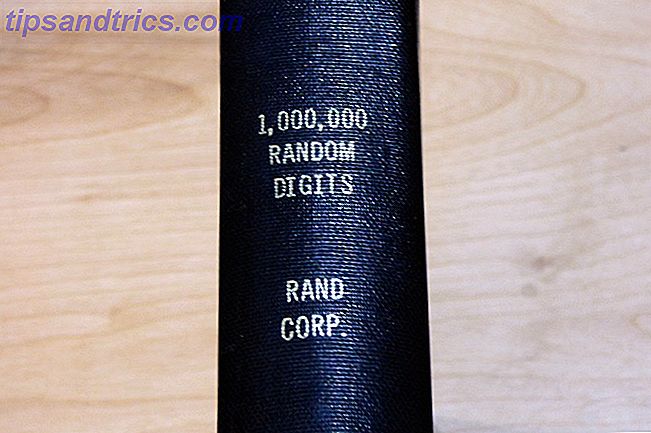

Les textes SMS suspects seront une série de chiffres, de caractères et de symboles apparemment aléatoires qui vous sembleront immédiatement étranges mais peut-être pas spécialement malveillants.

Ne les ignore pas.

La cause la plus probable de ceci est une faute dans les logiciels espions utilisés par les cybercriminels. S'il n'a pas été installé correctement, des messages codés apparaîtront dans votre boîte de réception, qui seraient autrement passés inaperçus. Ces ensembles de données aléatoires sont des instructions envoyées par les serveurs d'un pirate informatique afin de falsifier l'application frauduleuse. Alternativement, il pourrait être l'application essayant de contacter son créateur.

De même, si une famille ou des amis disent que vous leur envoyez des textes ou des e-mails bizarres, c'est un signe que votre téléphone est compromis - et potentiellement que le logiciel infecté par votre téléphone essaie d'installer sur les appareils de vos proches!

Gardez un œil sur toute activité que vous ne reconnaissez pas. Regardez les chaînes de messagerie, les profils de médias sociaux et vérifiez vos messages envoyés et envoyés 7 Conseils importants sur la sécurité des courriers électroniques À savoir sur la sécurité Internet est un sujet que nous savons tous important, mais il se pose souvent loin dans les recoins de nos esprits, nous trompant en croyant que "cela ne m'arrivera pas". Que ... Lire la suite. Si vous ne vous souvenez pas d'avoir envoyé quelque chose, méfiez-vous.

6. Sites Web changeant les apparences

C'est délicat, mais rester vigilant pourrait vous éviter de vous faire arnaquer.

C'est une arnaque que nous connaissons tous, mais personne n'est infaillible. Nous oublions tous les conseils, et faisons des erreurs Rendre votre navigation plus sûre avec ces 7 conseils simples Rendre votre navigation plus sûre avec ces 7 conseils simples Navigation sécurisée est plus d'une tâche continue qu'une affaire de set-it-and-it-it. C'est pourquoi nous avons mis au point sept astuces essentielles pour vous aider à naviguer en toute sécurité. Lire la suite . Si cette erreur est en cliquant sur une URL dans un texte ou un e-mail, cela peut vous coûter beaucoup d'argent. Cependant, vous n'avez même pas besoin d'être redirigé vers un lien frauduleux via un message: si une application malveillante fonctionne sur votre téléphone, cela peut modifier l'apparence des sites Web que vous consultez de toute façon.

Le malware agit comme un proxy, interceptant les communications entre vous et le site que vous essayez de visiter. Cela pourrait vous présenter une fausse page ou simplement garder une trace de tout ce que vous tapez. Et non, peu importe si vous êtes sur la navigation privée 4 façons dont vous pouvez être suivi en navigation privée 4 façons dont vous pouvez être suivi en navigation privée La navigation privée est privée dans 99% des cas, mais il existe plusieurs façons dans lequel il peut être contourné, grâce à des extensions de navigateur et des hacks. Certains d'entre eux n'ont même pas besoin de beaucoup de travail. Lire la suite .

Cela devient vraiment un problème si vous utilisez un site qui nécessite des informations personnelles, qu'il s'agisse d'un mot de passe, de coordonnées bancaires ou de simples informations personnelles identifiables (PII), qui est une monnaie importante sur le Web sombre. Il est mal à l'aise de penser à vous-même comme une marchandise, mais tous vos détails personnels, du nom et de l'adresse aux coordonnées bancaires, valent quelque chose pour les criminels en ligne. Combien valez-vous? Lire la suite . PayPal, par exemple, est un souci; de même que les services bancaires mobiles ou en ligne Votre application de services bancaires mobiles pourrait-elle être un gros risque pour la sécurité? Votre application bancaire mobile pourrait-elle être un gros risque de sécurité? Les applications bancaires mobiles apportent de la commodité à votre téléphone, mais pourraient-elles constituer un risque pour la sécurité? Les banques ont tendance à avoir une sécurité des données assez solide, mais quelle est la sécurité de leurs applications mobiles? Lire la suite .

Chaque demande de recherche que vous effectuez est enregistrée dans votre compte Google, que vous ayez effacé l'historique de votre navigateur ou que vous utilisiez la navigation privée.

- trutherbotgreen (@trutherbotgreen) 13 janvier 2017

Vous ne remarquerez peut-être pas de différences, mais si vous le faites (et en particulier si vous avez remarqué d'autres signes d'une éventuelle violation de la sécurité de votre smartphone), il se peut que le site expérimente une nouvelle interface. Comparez la version mobile avec celle affichée sur un PC, en gardant à l'esprit les thèmes sensibles seront légèrement différents Créer un portefeuille incroyablement réactif avec l'un de ces thèmes WordPress gratuits Créer un portefeuille incroyablement réactif avec l'un de ces thèmes WordPress Free Ces jours, il ne suffit pas de avoir un site Web magnifiquement conçu, surtout si vous êtes un photographe, un artiste ou un graphiste. Ces jours-ci, si votre site ne répond pas, il y a de fortes chances que vous perdiez une partie importante de ... Lire la suite.

Inquiet de votre téléphone?

Ne soyez pas paranoïaque: la plupart d'entre nous ne seront pas victimes d'une écoute téléphonique.

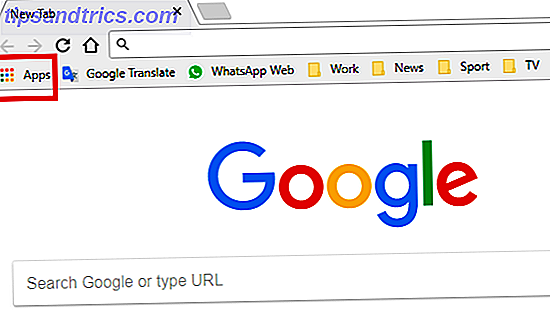

Néanmoins, il vaut la peine de se pencher sur certaines mesures de sécurité. Savoir quel est le système d'exploitation le plus sécurisé Quel est le système d'exploitation mobile le plus sécurisé? Quel est le système d'exploitation mobile le plus sécurisé? Luttant pour le titre de système d'exploitation mobile le plus sécurisé, nous avons: Android, BlackBerry, Ubuntu, Windows Phone et iOS. Quel système d'exploitation est le meilleur pour se défendre contre les attaques en ligne? Lire la suite vous aidera. Seul le téléchargement depuis les App Store officiels permettra également de réduire le risque, car Apple et Google examinent tous les programmes soumis avant de les mettre à la disposition des masses. De même, vous devriez certainement installer un logiciel anti-virus Votre smartphone a-t-il besoin de logiciels de sécurité et d'antivirus? Est-ce que votre smartphone a besoin de sécurité et de logiciels antivirus? Est-ce que votre téléphone Android a besoin d'un antivirus? Qu'en est-il de votre iPad? Votre BlackBerry ou Windows Phone? La réponse est en fait un peu compliquée. Jetons un coup d'oeil à vos options. Lire la suite .

Quels autres signes devriez-vous surveiller? Avez-vous déjà soupçonné l'interception de vos communications téléphoniques?