Une attaque de phishing réussie utilise la supercherie pour tromper des suspects non intentionnels en révélant des détails personnels ou en cliquant sur un lien malveillant. La complexité des attaques de phishing s'est également renforcée au fil des ans. Et tandis que l'e-mail simple avec un faux logo d'entreprise fonctionne toujours, les escrocs vont plus loin pour mettre en œuvre leurs arnaques.

Le dernier jeu du livre des escrocs d'hameçonnage est l'URL spoof, une URL ressemblant à celle que vous avez habituellement confiance. Mais comment un escroc fait-il ressembler son URL? Et comment pouvez-vous éviter d'être pris au dépourvu? Nous allons jeter un coup d'oeil.

Noms de domaine internationaux: une très brève histoire

Pour comprendre comment un escroc falsifie une URL, vous devez en savoir un peu plus sur le fonctionnement des noms de domaine.

Jusqu'en 2009, les URL pouvaient uniquement comprendre les lettres latines a à z, sans accents, glyphes ou autres symboles. L'Internet Corporation for Assigned Noms et Numbers (ICANN), une organisation à but non lucratif qui gère des bases de données vitales. Quelles sont les extensions de domaine d'URL et pourquoi sont-elles nécessaires Quelles sont les extensions de domaine et pourquoi sont-elles nécessaires? que juste les sites .com, .org et .net. Le monde des domaines de premier niveau a explosé il y a quelques années. Mais qu'est-ce qu'un TLD? Découvrons-le. Lire la suite intrinsèque au fonctionnement d'Internet, a changé ce système. Les internautes pouvaient maintenant enregistrer des URL en utilisant une vaste gamme de scripts alternatifs, y compris le grec, le cyrillique et le chinois, ainsi que des caractères latins contenant des accents et plus encore.

Il y a une bonne raison à ce changement. Comme l'Internet se développe, la démographie de son utilisateur change. Par exemple, de 2009 à 2017, le nombre d'internautes en Amérique du Nord est passé de 259 millions à 320 millions, soit une augmentation de 23%. Dans le même temps, le nombre d'internautes en Asie est passé de 790 millions à 1, 938 milliard, soit une augmentation de 145%.

Alors que l'Amérique du Nord et une grande partie du marché européen se dirigent vers la saturation, le reste du monde ne fait que se mettre en ligne, et ce sont ces langues et ces alphabets qui façonnent l'Internet.

Les scripts autorisent l'usurpation d'URL

L'introduction d'un large éventail de nouveaux scripts à l'enregistrement de domaine d'URL était une nouvelle avenue d'attaque pour les escrocs. Aussi connu sous le nom d'attaque de nom de domaine homographique, les escrocs enregistrent des URL en utilisant des caractères non latins qui ressemblent exactement à leurs homologues réguliers.

Utilisons l'URL makeuseof.com comme exemple. L'URL standard utilise des caractères latins standard. Mais nous pouvons apporter des modifications incroyablement subtiles à l'URL en utilisant des caractères non standard. En fait, cette fois, makeuseof.com est écrit différemment. Comment?

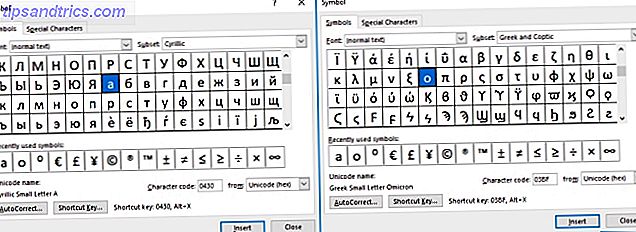

Je remplace le latin "a" (U + 0041, identifiant Unicode du personnage) par un "a" (U + 0430) de l'alphabet cyrillique, et le latin "o" (U + 006F) avec le petit Omicron (U + 03BF) de l'alphabet grec. Remarquez la différence? Bien sûr que non. Et c'est précisément pourquoi l'usurpation d'URL fonctionne. L'introduction de lettres homographes (visuellement similaires) à l'URL d'origine permet à un escroc potentiel d'enregistrer l'URL makeuseof.com.

Combinez la fausse URL avec un certificat HTTPS volé et un escroc peut usurper l'identité du site sur lequel vous lisez cet article (attendez ... est-ce le vrai site?).

D'autres variantes

L'URL makeuseof.com est un excellent exemple, car il a deux caractères homographiques. À d'autres moments, les escrocs remplacent des lettres similaires qui incluent également des accents, des glyphes, des signes diacritiques et plus encore. Utilisons à nouveau l'URL makeuseof.com, mais cette fois en utilisant un plus large éventail de caractères de remplacement.

Pour illustrer le point, j'ai inclus quelques modifications de caractères assez évidentes dans l'exemple ci-dessus. Voici à quoi ressemble notre fausse URL dans le Google Chrome Omnibox.

![]()

Se démarque, non? Si l'URL apparaît sous forme de lien dans un e-mail, certains utilisateurs ne verront pas la différence. La même chose peut être dite pour la barre d'état du navigateur qui affiche un aperçu de l'URL que vous êtes sur le point de cliquer. Il est petit et quelque peu hors de vue, de sorte que vous pourriez ne pas remarquer une URL avec des différences plus subtiles que notre exemple.

Punycode

Vous n'êtes pas obligé de devenir une victime. Certains navigateurs modernes prennent déjà des mesures pour empêcher les utilisateurs de visiter des sites similaires aux URL. Chrome, Safari, Opera et Microsoft Edge ont tous des atténuations en place.

Le site de Brian Krebs a un excellent exemple de cette tactique d'atténuation, où une version discrète mais fictive de ca.com se résout en réalité à xn--80a7a.com .

Cette traduction est connue sous le nom de "Punycode" et de nombreux navigateurs utilisent ce format d'encodage spécial pour fournir une protection directe contre les attaques d'hameçonnage homographes. Punycode verrouille essentiellement le jeu de caractères du navigateur sur un ensemble ASCII de base contenant az, AZ et 0-9 (également connu sous le nom de règle LDH, pour L ettres, D igits, H yphens).

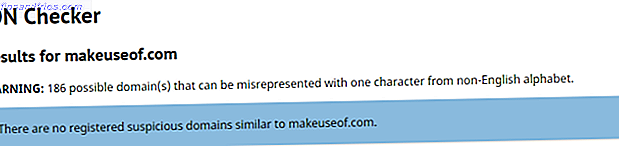

Vous voulez voir comment votre site Web se forme? Découvrez ce vérificateur de domaine que Hold Security a développé. Faites apparaître votre domaine et le domaine de premier niveau correspondant (tel que .com ou .org) dans la recherche, et c'est parti. Heureusement pour nous, il n'y a pas d'imitateurs makeuseof.com sur internet - mais il y a 186 variantes possibles si quelqu'un voulait imiter le site.

Typosquatting

Les attaques de phishing par homographes de noms de domaine internationalisés ne sont pas toutes nouvelles. Ils gagnent en notoriété car les escrocs font un meilleur usage de leurs outils disponibles. L'attaque d'homographes est en fait très semblable à une autre escroquerie d'hameçonnage: typosquatting Comment se protéger de ces 8 attaques d'ingénierie sociale Comment se protéger de ces 8 attaques d'ingénierie sociale Quelles techniques d'ingénierie sociale un hacker utiliserait-il et comment vous protégeriez-vous ? Jetons un coup d'oeil à certaines des méthodes d'attaque les plus courantes. Lire la suite .

Typosquatting est la pratique consistant à enregistrer un grand nombre de noms de domaine couramment mal orthographiés et hébergeant du contenu malveillant ou un faux portail de connexion pour les utilisateurs qui ne se doutent de rien. Par exemple, combien de fois avez-vous tapé rapidement "Amozon" ou "Facebok?" En fait, les sites plus importants comme celui-ci sont parfois responsables de fautes d'orthographe, et vous vous retrouverez au bon endroit ... la plupart du temps. Vous devriez rester vigilant, cependant.

Rester sécurisé et éviter les URL falsifiées

Repérer une URL trafiquée ou altérée vient avec son propre ensemble de difficultés. En outre, si l'URL malveillante a un certificat HTTPS "légitime" Qu'est-ce qu'un certificat de sécurité de site Web et pourquoi devriez-vous vous en soucier? Qu'est-ce qu'un certificat de sécurité de site Web et pourquoi devriez-vous vous en soucier? En savoir plus, cela rend la détection un peu plus difficile. Mais vous n'avez pas à lutter seul.

Comme mentionné précédemment, votre navigateur tente d'atténuer ce problème en forçant toutes les URL à adhérer à Punycode. En dehors du navigateur, cependant, vous volez plus ou moins en solo, mais voici quelques conseils.

- Emails : ne cliquez pas sur les liens dans les emails. Vous devriez toujours vérifier où le lien que vous êtes sur le clic vous prend, même si cela vient de quelqu'un en qui vous avez confiance.

- Client de messagerie : en fonction de votre client de messagerie, vous pouvez désactiver complètement les liens dans les e-mails entrants. Alternativement, en augmentant le niveau de filtre indésirable Comment éviter Outlook Junk Mail et Email Clutter Comment éviter Outlook Mail indésirable et Email Clutter Si vous avez du mal à passer à travers vos courriels, vous allez adorer ces fonctionnalités Outlook. Ils peuvent vous aider à filtrer et prioriser tous les e-mails entrants. En savoir plus va supprimer une quantité importante de courrier malveillant entrant.

- Vérification du lien : utilisez un vérificateur de liens si vous n'êtes pas sûr. Par exemple, vous recevez un lien suspect par e-mail. Au lieu de cliquer dessus, copiez et collez-le dans l'un de ces vérificateurs de cinq liens pour le valider. 5 Sites rapides qui vous permettent de vérifier si les liens sont sécurisés 5 Sites rapides qui vous permettent de vérifier si les liens sont sécurisés Lorsque vous recevez un lien, vérifiez qu'il ne s'agit pas d'une source de logiciels malveillants ou d'un site d'hameçonnage, et que ces vérificateurs de liens peuvent vous aider. Lire la suite . La même chose vaut pour vos comptes de médias sociaux.

- Médias sociaux: Semblable à votre courriel, ne cliquez pas simplement sur un lien qui apparaît sur votre flux.

- Navigateur: Gardez votre navigateur à jour. Une mise à jour de Chrome et Firefox en 2017 a soudainement modifié le processus d'encodage Punycode et rendu les deux navigateurs temporairement vulnérables à une attaque d'homographes.

Et, comme toujours, l'éducation quant à la myriade de menaces de sécurité auxquelles nous sommes confrontés en ligne 6 cours gratuits de cybersécurité qui vous maintiendront en sécurité 6 cours gratuits de cybersécurité qui vous garderont en sécurité en ligne Perplexe sur la sécurité en ligne? Confus au sujet du vol d'identité, du cryptage et de la sécurité de faire des achats en ligne? Nous avons compilé une liste de 6 cours de cyber-sécurité gratuits qui vous expliqueront tout, prêts à prendre aujourd'hui! Read More est la meilleure tactique d'atténuation de tous. Une fois que vous commencez à remarquer certaines des activités en ligne malveillantes les plus évidentes qui se déroulent autour de vous, vous travaillez immédiatement beaucoup plus en sécurité .