Bonnes nouvelles pour toute personne touchée par Cryptolocker. Les sociétés de sécurité informatique FireEye et Fox-IT ont lancé un service très attendu pour décrypter les fichiers retenus en otage par le ransomware notoire Ne pas tomber en faute des escrocs: Un guide pour les rançongiciels et autres menaces Ne tombez pas Faute des escrocs: A Guide de Ransomware et autres menaces Lire la suite.

Cela vient peu de temps après que les chercheurs travaillant pour Kyrus Technology ont publié un article sur le fonctionnement de CryptoLocker, ainsi que sur la manière dont ils l'ont modifié pour acquérir la clé privée utilisée pour chiffrer des centaines de milliers de fichiers.

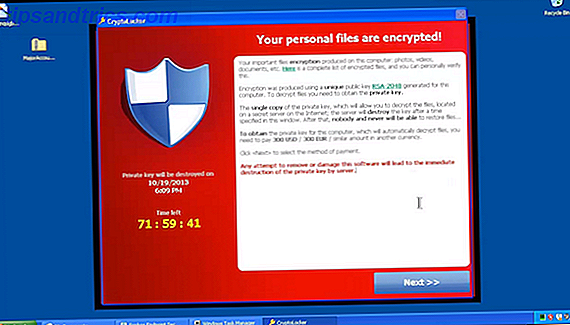

Le cheval de Troie CryptoLocker a été découvert par Dell SecureWorks en septembre dernier. Il fonctionne en cryptant les fichiers qui ont des extensions de fichiers spécifiques, et en les décryptant seulement une fois qu'une rançon de 300 $ a été payée.

Bien que le réseau qui a servi le cheval de Troie ait finalement été supprimé, des milliers d'utilisateurs restent séparés de leurs fichiers. Jusqu'à maintenant.

Avez-vous été frappé par Cryptolocker? Vous voulez savoir comment vous pouvez récupérer vos fichiers? Lire la suite pour plus d'informations.

Cryptolocker: Récapitulons

Quand Cryptolocker a fait son apparition sur le marché, je l'ai décrit comme le «plus mauvais malware jamais créé» CryptoLocker est le plus dangereux des logiciels malveillants et voici ce que vous pouvez faire CryptoLocker est le plus dangereux des logiciels malveillants et voici ce que vous pouvez faire CryptoLocker est un logiciel malveillant votre ordinateur est entièrement inutilisable en cryptant tous vos fichiers. Il exige ensuite un paiement monétaire avant que l'accès à votre ordinateur ne soit retourné. Lire la suite '. Je vais me tenir à cette déclaration. Une fois qu'il met la main sur votre système, il va saisir vos fichiers avec un cryptage quasi-incassable et vous facturer une petite fortune dans Bitcoin pour les récupérer.

Il n'a pas seulement attaqué les disques durs locaux, soit. S'il y avait un disque dur externe ou un lecteur réseau mappé connecté à un ordinateur infecté, il serait également attaqué. Cela a causé des ravages dans les entreprises où les employés collaborent souvent et partagent des documents sur les disques de stockage en réseau.

La propagation virulente de CryptoLocker était aussi quelque chose à voir, tout comme le montant phénoménal d'argent qu'il a recueilli. Les estimations vont de 3 millions de dollars à 27 millions de dollars, les victimes payant la rançon demandée en masse, désireuses d'obtenir leurs fichiers arrière.

Peu de temps après, les serveurs utilisés pour servir et contrôler le malware Cryptolocker ont été retirés dans 'Operational Tovar', et une base de données de victimes a été récupérée. Ce sont les efforts conjugués des forces policières de plusieurs pays, dont les États-Unis, le Royaume-Uni et la plupart des pays européens, qui ont vu le chef de la bande derrière le logiciel malveillant mis en accusation par le FBI.

Ce qui nous amène à aujourd'hui. CryptoLocker est officiellement mort et enterré, bien que beaucoup de gens soient incapables d'accéder à leurs fichiers saisis, surtout après que les serveurs de paiement et de contrôle ont été retirés dans le cadre d'Operation Server.

Mais il y a encore de l'espoir. Voici comment CryptoLocker a été inversé, et comment vous pouvez récupérer vos fichiers.

Comment Cryptolocker a été inversé

Après Kyrus Technologies inversé CryptoLocker, la prochaine chose qu'ils ont fait était de développer un moteur de déchiffrement.

Les fichiers chiffrés avec le malware CryptoLocker suivent un format spécifique. Chaque fichier chiffré est fait avec une clé AES-256 qui est unique à ce fichier particulier. Cette clé de cryptage est ensuite cryptée avec une paire de clés publique / privée, en utilisant un algorithme RSA-2048 plus proche de l'impénétrabilité.

La clé publique générée est unique à votre ordinateur, pas le fichier crypté. Ces informations, combinées à une compréhension du format de fichier utilisé pour stocker les fichiers cryptés, ont permis à Kyrus Technologies de créer un outil de décryptage efficace.

Mais il y avait un problème. Bien qu'il y avait un outil pour déchiffrer les fichiers, il était inutile sans les clés de chiffrement privées. Par conséquent, la seule façon de déverrouiller un fichier crypté avec CryptoLocker était avec la clé privée.

Heureusement, FireEye et Fox-IT ont acquis une part importante des clés privées de Cryptolocker. Les détails sur la façon dont ils ont géré cela sont minces sur le sol; ils disent simplement qu'ils les ont obtenus grâce à «divers partenariats et à des engagements de rétroingénierie».

Cette bibliothèque de clés privées et le programme de décryptage créé par Kyrus Technologies permettent aux victimes de CryptoLocker de récupérer leurs fichiers, sans frais. Mais comment l'utilisez-vous?

Décryptage d'un disque dur infecté par CryptoLocker

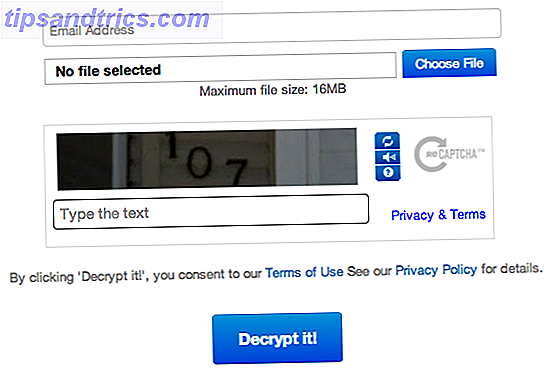

Tout d'abord, naviguez jusqu'à decryptcryptolocker.com. Vous aurez besoin d'un fichier d'exemple qui a été chiffré avec le malware Cryptolocker à la main.

Ensuite, téléchargez-le sur le site Web DecryptCryptoLocker. Ceci sera ensuite traité, et (heureusement) retournera la clé privée associée au fichier qui vous sera alors envoyée par mail.

Ensuite, il s'agit de télécharger et d'exécuter un petit exécutable. Cela s'exécute sur la ligne de commande, et nécessite que vous spécifiez les fichiers que vous souhaitez déchiffrer, ainsi que votre clé privée. La commande pour l'exécuter est:

Decryptolocker.exe -key ""

Juste pour réitérer - Cela ne fonctionnera pas automatiquement sur tous les fichiers concernés. Vous aurez besoin soit de scripter ceci avec Powershell ou un fichier Batch, soit de l'exécuter manuellement fichier par fichier.

Alors, quelle est la mauvaise nouvelle?

Mais ce ne sont pas toutes de bonnes nouvelles. Il y a un certain nombre de nouvelles variantes de CryptoLocker qui continuent à circuler. Bien qu'ils fonctionnent de manière similaire à CryptoLocker, il n'y a pas encore de solution pour eux, à part payer la rançon.

Plus de mauvaises nouvelles. Si vous avez déjà payé la rançon, vous n'allez probablement jamais revoir cet argent. Bien qu'il y ait eu d'excellents efforts pour démanteler le réseau CryptoLocker, aucun des revenus générés par le malware n'a été récupéré.

Il y a une autre leçon plus pertinente à apprendre ici. Beaucoup de gens ont pris la décision d'effacer leurs disques durs et de recommencer à zéro plutôt que de payer la rançon. C'est compréhensible. Cependant, ces personnes ne pourront pas profiter de DeCryptoLocker pour récupérer leurs fichiers.

Si vous êtes frappé avec des rançongiciels similaires Ne payez pas - Comment battre Ransomware! Ne payez pas - Comment battre Ransomware! Imaginez que quelqu'un se présente à votre porte et vous dise: «Eh, il y a des souris dans votre maison que vous ne connaissiez pas, donnez-nous 100 $ et nous nous débarrasserons d'elles. C'est le Ransomware ... Lire la suite et vous ne voulez pas payer, vous pourriez vouloir investir dans un disque dur externe bon marché ou un lecteur USB et copier vos fichiers cryptés. Cela laisse ouverte la possibilité de les récupérer à une date ultérieure.

Parlez-moi de votre expérience CryptoLocker

Avez-vous été frappé par Cryptolocker? Avez-vous réussi à récupérer vos fichiers? Parle-moi de ça. La boîte de commentaires est ci-dessous.

Crédits photo: System Lock (Yuri Samoiliv), disque dur externe OWC (Karen).

![Comment supprimer et effacer des données en toute sécurité [Linux]](https://www.tipsandtrics.com/img/linux/889/how-securely-delete-wipe-data.jpg)