SourceDNA, une plate-forme d'analyse de code qui vérifie les applications Android et iOS, a récemment publié un rapport indiquant que plus de 1 000 applications iOS présentent une grave faille de sécurité susceptible de compromettre les données financières d'un utilisateur.

Le bogue empêche les applications d'authentifier correctement les certificats SSL. Qu'est-ce qu'un certificat SSL, et en avez-vous besoin? Qu'est-ce qu'un certificat SSL, et avez-vous besoin d'un? La navigation sur Internet peut être effrayante lorsque des informations personnelles sont impliquées. En savoir plus, l'ouverture des applications à un certain nombre d'attaques man-in-the-middle. Bien que cette application n'affecte pas la sécurité de iOS elle-même Smartphone Security: Peut iPhones Get Malware? Smartphone Security: les iPhones peuvent-ils être infectés par des logiciels malveillants? Les logiciels malveillants affectant «des milliers» d'iPhones peuvent voler les informations d'identification de l'App Store, mais la majorité des utilisateurs d'iOS sont parfaitement en sécurité - alors, quel est le problème avec iOS et les logiciels malveillants? Lire la suite, il pourrait compromettre les données de l'utilisateur transmises par le biais des applications touchées ...

Un bogue simple qui brise le SSL

Le bug en question est dans le paquet AFNetworking, une solution de réseautage open-source populaire utilisée dans des milliers d'applications App Store. Le bogue est une erreur logique simple qui empêche la vérification SSL de se dérouler, rendant tous les contrôles de certificats valides. Ce n'est pas une catastrophe de sécurité massive comme HeartBleed Heartbleed - Que pouvez-vous faire pour rester en sécurité? Heartbleed - Que pouvez-vous faire pour rester en sécurité? Lire la suite ou ShellShock pire que Heartbleed? Rencontrez ShellShock: une nouvelle menace de sécurité pour OS X et Linux, pire que Heartbleed? Découvrez ShellShock: une nouvelle menace de sécurité pour OS X et Linux En savoir plus - mais c'est un problème si vous utilisez une application qui contient le bogue. Heureusement, le bug existait depuis environ six semaines, ajouté en 2.5.1, et corrigé en 2.5.2. Vous pourriez raisonnablement supposer que c'est la fin de l'histoire.

Malheureusement non.

Malheureusement, de nombreux développeurs ne conservent pas activement leurs applications à jour avec des corrections de bugs, et il y a un tas d'applications qui utilisent encore la version cassée de AFNetworking, malgré la disponibilité d'un correctif. SourceDNA a analysé 20 000 applications qui contiennent des versions du package AFNetworking et a déterminé qu'environ 1 000 utilisent encore la vérification SSL rompue.

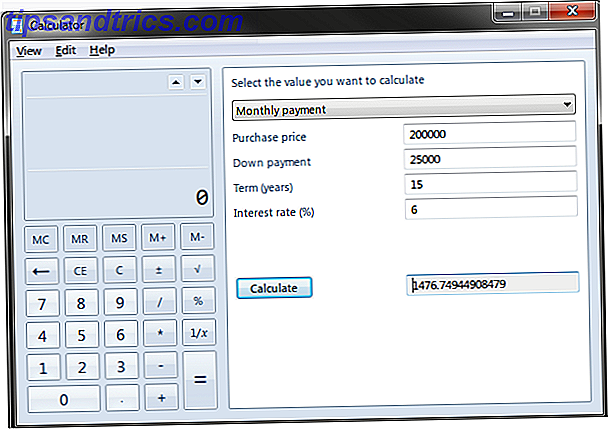

SourceDNA a pu effectuer cette vérification en utilisant des outils d'analyse qui permettent d'analyser les fichiers binaires de milliers d'applications. Leur technologie leur permet d'identifier non seulement les bibliothèques avec lesquelles ces applications ont été compilées, mais également les versions de ces bibliothèques. En fait, cela s'avère extrêmement utile pour identifier les applications susceptibles d'être affectées par des bogues connus et des vulnérabilités. Selon le document publié,

"SourceDNA a créé une empreinte différentielle d'eux pour trouver le code vulnérable. Pensez-y comme un ensemble de caractéristiques uniques qui étaient présentes ou absentes seulement dans la version ciblée et pas d'autres avant ou après. Avec cet ensemble de signatures, notre moteur d'analyse nous dirait exactement quelle version de AFNetworking était utilisée dans chaque application. "

La plupart des applications concernées stockent et transmettent les données des cartes de crédit des utilisateurs, notamment l'application mobile Alibaba.com, KYBankAgent 3.0 et le point de vente du restaurant Revo. Plusieurs millions d'utilisateurs ont une application vulnérable installée sur leur appareil iOS - une quantité étonnante d'exposition à partir d'un tel bug.

"5% ou environ 1000 applications avaient la faille. Ces applications sont-elles importantes? Nous les avons comparés à nos données de classement et avons trouvé de gros joueurs: Yahoo !, Microsoft, Uber, Citrix, etc. Nous nous étonnons qu'une bibliothèque open-source qui a introduit une faille de sécurité pendant seulement 6 semaines a exposé des millions d'utilisateurs à l'attaque.

Évaluer l'impact du bug AFNetworking

Quelle est la gravité de cette vulnérabilité? Le bug permet aux attaquants de tromper les applications en leur faisant croire qu'elles communiquent via une connexion sécurisée avec un serveur de confiance. Si vous utilisez une application vulnérable, n'importe qui sur le même réseau Wi-Fi que vous pouvez mettre en place une attaque man-in-the-middle. Qu'est-ce qu'une attaque Man-in-the-Middle? Le jargon de sécurité a expliqué ce qu'est un homme dans le milieu? Explication du jargon de la sécurité Si vous avez entendu parler d'attaques «d'homme à l'autre», mais que vous ne savez pas très bien ce que cela signifie, c'est l'article pour vous. Lire la suite et intercepter les informations des applications, y compris les données sensibles comme les informations de carte de crédit. Cette information pourrait ensuite être utilisée pour faciliter le vol d'identité 6 Signes avant-coureurs du vol d'identité numérique Vous ne devriez pas ignorer 6 Signes avant-coureurs du vol d'identité numérique Vous ne devriez pas ignorer Le vol d'identité n'est pas trop rare ces jours-ci. tomber dans le piège de penser que ça arrivera toujours à "quelqu'un d'autre". N'ignorez pas les signes avant-coureurs. Lire la suite et d'autres formes de fraude. Potentiellement, ce type d'attaque pourrait être automatisé pour cibler les applications populaires.

Un certain nombre d'entreprises ont publié des mises à jour et des correctifs depuis que les nouvelles ont éclaté, y compris Microsoft et Yahoo. Cependant, la plupart des applications restent non corrigées. Pour voir si les applications que vous utilisez sont affectées, vous pouvez utiliser l'outil de recherche SourceDNA. Si vous découvrez que l'une de vos applications est encore vulnérable, la stratégie la plus sûre consiste à la supprimer temporairement et à envoyer un message aux développeurs pour leur demander d'installer un correctif le plus rapidement possible.

SourceDNA est un outil intelligent, ce qui démontre que leur technologie est vraiment utile. La sécurité informatique est difficile, et un outil qui peut automatiser le processus de recherche de bogues non corrigés - avec ou sans coopération avec les développeurs - est une énorme victoire pour la sécurité des utilisateurs. Sans ce type de vérification, ce virus répandu aurait persisté, probablement pendant assez longtemps. Ce type d'analyse permet une honte publique massive qui rend les développeurs beaucoup plus responsables, et il semble probable que SourceDNA découvrira d'autres problèmes non détectés et non résolus.

Votre appareil iOS est-il affecté par le bogue AFNetworking? Êtes-vous enthousiasmé par ces nouveaux outils d'analyse? Faites le nous savoir dans les commentaires!

Crédits image: "US Navy Cyberwarfare", "iPhone face, " iPhone camera ", par Wikimedia