Une attaque de l'homme dans le milieu est difficile à identifier et à défendre. Les attaques MITM ne dépendent généralement pas des ordinateurs infectant les deux extrémités du système. Au lieu de cela, ils dépendent du contrôle de l'équipement de communication entre deux systèmes. Par exemple, un routeur malveillant offrant une connexion Wi-Fi gratuite 3 Dangers de connexion au Wi-Fi public 3 Dangers de connexion au Wi-Fi public Vous avez entendu que vous ne devriez pas ouvrir PayPal, votre compte bancaire et même éventuellement votre email en utilisant le WiFi public. Mais quels sont les risques réels? En savoir plus dans un lieu public peut effectuer une attaque de type man-in-the-middle.

Une attaque Man-in-the-Middle hors ligne

Les attaques de l'homme dans le milieu étaient autour avant les ordinateurs. Ce type d'attaque implique un attaquant qui s'interpose entre deux parties communiquant entre elles. Les attaques de type Man-in-the-Middle sont essentiellement des attaques d'écoute.

Par exemple, disons que vous communiquez avec quelqu'un par courrier physique - vous écrivez des lettres les uns aux autres. Si vous aviez un facteur fou, ils pourraient intercepter chaque lettre que vous postez, l'ouvrir, le lire, puis reconditionner la lettre et l'envoyer à votre destinataire d'origine. Le destinataire initial vous enverrait une lettre par la poste, et le facteur ouvrirait la lettre, la lirait, la reconditionnerait et vous la donnerait. Vous ne savez pas qu'il y a un homme au milieu de votre canal de communication - correctement exécuté, ce type d'attaque est invisible pour les participants.

Ce genre d'écoute - en passant par un canal de communication entre deux participants et en espionnant le trafic - est au cœur d'une attaque de l'homme du milieu. Cela pourrait être pire que de simplement lire une correspondance personnelle. Si vous envoyez des lettres avec des plans d'affaires, l'attaquant pourrait intercepter ces données sans que vous le sachiez.

L'attaquant pourrait également modifier les messages en transit. Disons que vous envoyez une lettre à quelqu'un. L'homme au milieu pourrait ajouter une note à cette lettre, demandant une sorte de faveur - peut-être qu'ils demandent à la personne à l'autre extrémité d'inclure de l'argent parce que vous avez vraiment besoin d'argent. Bien sûr, l'écriture peut ne pas sembler identique, mais l'homme du milieu pourrait réécrire votre lettre mot pour mot, ajouter leur message personnalisé, et envoyer la lettre au destinataire. Tant que l'homme du milieu le faisait tout le temps, le destinataire ne remarquait pas que ce n'était pas votre écriture. Le destinataire pourrait écrire une lettre et mentionner qu'ils ont inclus de l'argent, et l'homme au milieu pourrait garder l'argent, réécrire leur lettre - en omettant la référence à l'argent - et vous envoyer la lettre. Cela prend un peu de travail dans un monde hors ligne, mais il est beaucoup plus facile de faire ce genre de chose en ligne où il peut être automatisé par un logiciel.

Attaques de l'homme dans le milieu en ligne

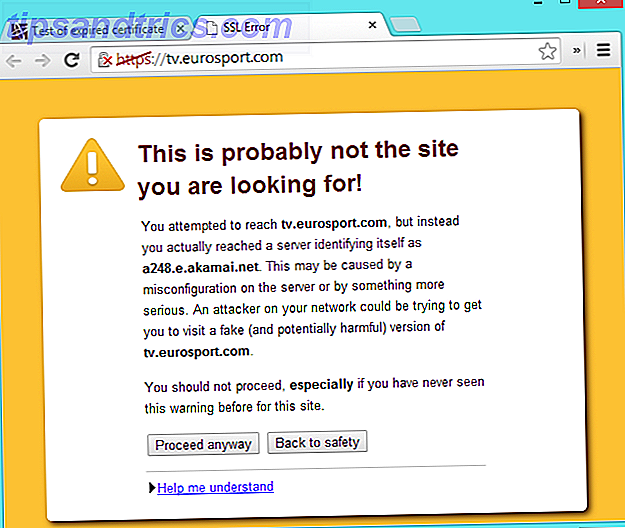

Les attaques d'intrus en ligne fonctionnent de la même manière. Par exemple, disons que vous vous connectez à un routeur sans fil malveillant - peut-être un routeur offrant une connexion Wi-Fi gratuite dans un lieu public. Vous essayez ensuite de vous connecter au site Web de votre banque. Dans le scénario d'attaque le plus évident, vous verrez une erreur de certificat vous informant que le site Web de la banque ne possède pas le certificat de chiffrement approprié. Cela vous alerterait d'une attaque de type "man-in-the-middle", mais de nombreuses personnes pourraient cliquer sur ce message d'erreur. Vous vous connectez à votre banque et effectuez des transactions comme vous le feriez normalement. Tout semble aller bien.

En réalité, un attaquant pourrait avoir mis en place un faux serveur qui semble être votre banque. Lorsque vous vous y connectez, il récupère la page Web de la banque, la modifie un peu et vous la présente. Vous vous connectez avec les détails de votre compte et ces informations sont envoyées au serveur man-in-the-middle. Le serveur se connecte alors pour vous, récupère la page de détails de votre compte et vous en envoie une copie. Tout peut sembler normal, mais il y a vraiment un serveur au milieu, qui transmet les données et qui écoute les informations sensibles. Le problème de certificat était le seul avertissement - le serveur man-in-the-middle n'aurait pas le certificat de sécurité approprié pour le site Web de votre banque.

Avec des sites HTTP HTTPS non cryptés - HTTPS et comment activer des connexions sécurisées par défaut Qu'est-ce que HTTPS et comment activer des connexions sécurisées par défaut Les problèmes de sécurité se répandent largement et occupent la première place dans l'esprit de tout le monde. Les termes comme antivirus ou pare-feu ne sont plus un vocabulaire étrange et sont non seulement compris, mais aussi utilisés par ... Lire la suite - vous n'étiez pas avertis d'une attaque d'homme dans le milieu. C'est pourquoi les pages Web sensibles telles que les pages de connexion au compte, les systèmes bancaires en ligne, les sites d'achat et les services de messagerie sont généralement proposés via HTTPS.

L'attaque ci-dessus ne dépend pas de vous en cliquant sur un avertissement de certificat. L'outil d'attaque SSLStrip peut supprimer le cryptage HTTPS d'un site, vous pouvez donc visiter le site Web de votre banque, être redirigé vers une version HTTP non cryptée et être compromis si vous tentez de vous connecter. La seule indication d'un problème est que votre Le site de la banque était offert sur HTTP au lieu de HTTPS - quelque chose de très facile à manquer.

Les autres attaques de l'homme du milieu peuvent dépendre des logiciels infectant votre ordinateur - par exemple, des logiciels malveillants 10 étapes à suivre lorsque vous découvrez Malware sur votre ordinateur 10 étapes à suivre lorsque vous découvrez Malware sur votre ordinateur Nous aimerions penser que le Internet est un endroit sûr pour passer notre temps (la toux), mais nous savons tous qu'il y a des risques à chaque coin de rue. Les e-mails, les réseaux sociaux, les sites malveillants qui ont fonctionné ... Read More peuvent se cacher en arrière-plan sur votre ordinateur, s'insérant entre votre navigateur et les serveurs qu'il contacte pour effectuer une attaque de type man-in-the-middle sur votre navigateur. Ces logiciels malveillants devraient être détectables par de bons logiciels antivirus, bien sûr.

Défense contre les attaques MITM

Les attaques MITM sont difficiles à défendre contre votre fin. Ils indiquent généralement qu'un canal de communication lui-même - tel qu'un routeur Wi-Fi - est compromis. Il est possible de remarquer des attaques de type "man-in-the-middle", mais le serveur distant devra utiliser le cryptage HTTPS et vous aurez peut-être besoin d'un œil averti. Voici quelques conseils:

- Ne pas ignorer les avertissements de certificat : un avertissement de certificat de sécurité indique qu'il y a un problème sérieux. Le certificat ne correspond pas au serveur que vous voyez, ce qui signifie que vous communiquez avec un serveur d'hameçonnage ou un serveur imposteur effectuant une attaque MITM. Cela peut également indiquer un serveur mal configuré, c'est pourquoi de nombreuses personnes ont été formées pour l'ignorer. Ne cliquez pas simplement sur des pages d'avertissement comme celle-ci, surtout lorsque vous accédez à des sites sensibles tels que votre adresse e-mail ou vos services bancaires en ligne.

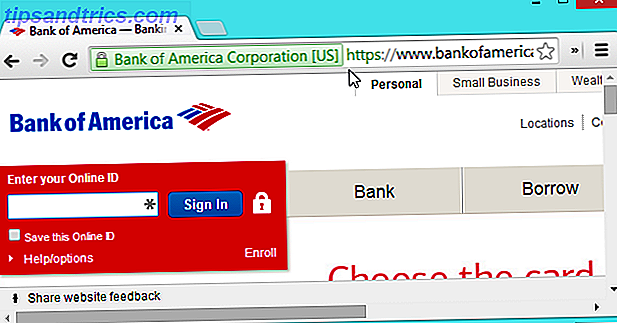

- Vérifiez HTTPS : Lorsque vous vous connectez à un site sensible où vous entrez un mot de passe important ou des détails de carte de crédit, assurez-vous que le site utilise le cryptage HTTPS. Jetez rapidement un coup d'œil à votre barre d'adresse et assurez-vous que le cryptage est en place avant de vous connecter, en particulier sur les réseaux Wi-Fi publics. Le plug-in HTTPS Everywhere d'EFF vous aidera un peu ici, forçant votre navigateur à utiliser HTTPS là où les sites le supportent. Chiffrer votre navigation Web avec HTTPS Everywhere [Firefox] Chiffrer votre navigation Web avec HTTPS Everywhere [Firefox] HTTPS Everywhere est une de ces extensions que seul Firefox rend possible. Développé par Electronic Frontier Foundation, HTTPS Everywhere vous redirige automatiquement vers la version cryptée des sites Web. Cela fonctionne sur Google, Wikipedia et ... Lire la suite.

- Faites preuve de prudence avec les réseaux Wi-Fi publics : soyez particulièrement prudent lorsque vous vous connectez à des réseaux Wi-Fi publics auxquels vous ne faites pas confiance. Évitez de faire des opérations bancaires en ligne et d'autres choses particulièrement sensibles sur ces réseaux. Soyez particulièrement méfiant si vous voyez des messages d'erreur de certificat et des sites sensibles sans cryptage HTTPS sur les réseaux Wi-Fi publics.

- Exécutez le logiciel antivirus : Logiciel antivirus Comparaison libre d'Anti-Virus: 5 choix populaires Go Toe-to-Toe Comparaison libre d'Anti-Virus: 5 choix populaires Go Toe-To-Toe Quel est le meilleur antivirus libre? C'est l'une des questions les plus fréquentes à MakeUseOf. Les gens veulent être protégés, mais ils ne veulent pas avoir à payer une redevance annuelle ou à utiliser ... Lire la suite et d'autres pratiques de sécurité Internet de base vous aideront à vous protéger contre les attaques man-in-the-middle qui nécessitent des logiciels malveillants ton ordinateur.

Les attaques Man-in-the-middle dépendent de la compromission d'un canal de communication. Le canal de communication sera généralement hors de votre contrôle, donc vous voudrez utiliser un canal de communication différent si vous rencontrez une attaque potentielle MITM. Cela peut signifier se déconnecter d'un réseau Wi-Fi public suspect et utiliser une connexion Internet plus sécurisée.

Crédit d'image: Andy Rennie sur Flickr, Josh McGinn sur Flickr, Erin Pettigrew sur Flickr