Environ 33% de tous les utilisateurs de Chrome ont une sorte de plugin de navigateur installé. Plutôt que d'être un créneau, la technologie de pointe utilisée exclusivement par les utilisateurs de puissance, les modules complémentaires sont positivement dominants, la majorité provenant du Chrome Web Store et du Firefox Add-Ons Marketplace.

Mais comment sont-ils en sécurité?

Selon une recherche qui sera présentée au symposium de l'IEEE sur la sécurité et la confidentialité, la réponse n'est pas très bonne. L'étude financée par Google a révélé que des dizaines de millions d'utilisateurs de Chrome ont installé une variété de logiciels malveillants basés sur des add-ons, ce qui représente 5% du trafic total de Google.

La recherche a permis de supprimer près de 200 plug-ins du Chrome App Store et de remettre en question la sécurité globale du marché.

Alors, que fait Google pour assurer notre sécurité et comment repérer un ajout indésirable? J'ai découvert.

D'où viennent les add-ons

Appelez-les comme vous voulez - extensions de navigateur, plugins ou add-ons - ils viennent tous du même endroit. Des développeurs indépendants et tiers qui produisent des produits qu'ils jugent utiles ou qui résolvent un problème.

Les extensions de navigateur sont généralement écrites à l'aide de technologies Web, telles que HTML, CSS et JavaScript. Qu'est-ce que JavaScript, et Internet peut-il exister sans cela? Qu'est-ce que JavaScript, et Internet peut-il exister sans? JavaScript est l'une de ces choses que beaucoup considèrent comme allant de soi. Tout le monde l'utilise. En savoir plus, et sont généralement construits pour un navigateur spécifique, bien qu'il existe des services tiers qui facilitent la création de plug-ins de navigateur multiplateformes.

Une fois qu'un plugin a atteint un niveau d'achèvement et est testé, il est ensuite libéré. Il est possible de distribuer un plugin indépendamment, bien que la grande majorité des développeurs choisissent plutôt de le distribuer via les magasins d'extensions de Mozilla, Google et Microsoft.

Bien que, avant qu'il ne touche jamais l'ordinateur d'un utilisateur, il doit être testé pour s'assurer qu'il est sûr à utiliser. Voici comment cela fonctionne sur le Google Chrome App Store.

Garder Chrome Safe

De la soumission d'une extension à sa publication éventuelle, il y a une attente de 60 minutes. Que se passe t-il ici? Eh bien, en coulisses, Google s'assure que le plugin ne contient aucune logique malveillante, ou tout ce qui pourrait compromettre la vie privée ou la sécurité des utilisateurs.

Ce processus, connu sous le nom de «Enhanced Item Validation» (IEV), est une série de contrôles rigoureux qui examine le code d'un plugin et son comportement lorsqu'il est installé, afin d'identifier les logiciels malveillants.

Google a également publié un «guide de style» qui indique aux développeurs quels sont les comportements autorisés et décourage expressément les autres. Par exemple, il est interdit d'utiliser le JavaScript en ligne - JavaScript qui n'est pas stocké dans un fichier séparé - afin de réduire le risque d'attaques par script inter-site. Qu'est-ce que le Cross-Site Scripting (XSS)? -Site Scripting (XSS), et pourquoi c'est une menace de sécurité Les vulnérabilités de script inter-site sont le plus grand problème de sécurité de site Web aujourd'hui. Des études ont trouvé qu'ils sont extrêmement répandus - 55% des sites Web contenaient des vulnérabilités XSS en 2011, selon le dernier rapport de White Hat Security, publié en juin ... Lire la suite.

Google déconseille fortement l'utilisation de 'eval', qui est une construction de programmation qui permet au code d'exécuter du code, et peut introduire toutes sortes de risques de sécurité. Ils ne sont pas non plus très friands de plugins se connectant à des services distants, non-Google, car cela présente le risque d'une attaque de type Man-In-The-Middle (MITM). Le jargon de sécurité a expliqué ce qu'est un homme dans le milieu? Explication du jargon de la sécurité Si vous avez entendu parler d'attaques «d'homme à l'autre», mais que vous ne savez pas très bien ce que cela signifie, c'est l'article pour vous. Lire la suite .

Ce sont des étapes simples, mais qui sont pour la plupart efficaces pour assurer la sécurité des utilisateurs. Javvad Malik, Security Advocate chez Alienware, pense que c'est un pas dans la bonne direction, mais note que le plus grand défi pour assurer la sécurité des utilisateurs est une question d'éducation.

"Faire la distinction entre le bon et le mauvais logiciel devient de plus en plus difficile. Pour paraphraser, un logiciel légitime est un autre virus malveillants de l'identité qui vole, intimidant-compromettant codé dans les entrailles de l'enfer.

"Ne vous méprenez pas, je me réjouis du déménagement par Google pour supprimer ces extensions malveillantes - certaines d'entre elles n'auraient jamais dû être rendues publiques pour commencer. Mais le défi pour les entreprises comme Google consiste à contrôler les extensions et à définir les limites de ce qui est acceptable. Une conversation qui s'étend au-delà d'une sécurité ou d'une technologie et d'une question pour la société utilisatrice d'Internet en général. "

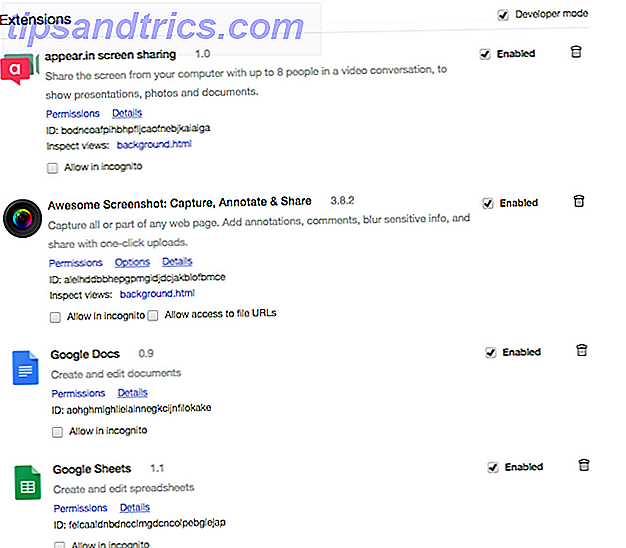

Google vise à s'assurer que les utilisateurs sont informés des risques associés à l'installation de plugins de navigateur. Chaque extension du Google Chrome App Store est explicite sur les autorisations requises et ne peut pas dépasser les autorisations que vous lui accordez. Si une extension demande à faire des choses qui semblent inhabituelles, vous avez alors des raisons de suspicion.

Mais de temps en temps, comme nous le savons tous, les logiciels malveillants se faufilent.

Quand Google se trompe

Google, étonnamment, garde un navire très serré. Pas grand-chose ne passe devant leur montre, du moins en ce qui concerne le Google Chrome Web Store. Quand quelque chose fait, cependant, c'est mauvais.

- AddToFeedly était un plugin Chrome qui permettait aux utilisateurs d'ajouter un site Web à leur lecteur RSS Feedly Feedly, Revu: Qu'est-ce qui le rend si populaire Remplacement Google Reader? Feedly, a examiné: Ce qui le rend un tel remplacement Google Reader populaire? Maintenant que Google Reader n'est plus qu'un lointain souvenir, la lutte pour l'avenir de RSS est vraiment lancée. Feedly est l'un des produits les plus remarquables qui lutte contre le bon combat. Google Reader n'était pas un ... Lire la suite des abonnements. Il a commencé sa vie comme un produit légitime publié par un développeur amateur, mais a été acheté pour une somme de quatre chiffres en 2014. Les nouveaux propriétaires ont ensuite associé le plug-in SuperFish, qui injecte de la publicité dans les pages et génère des pop-ups. SuperFish a acquis une notoriété plus tôt cette année quand il a transpiré Lenovo l'avait expédié avec tous leurs ordinateurs portables Windows bas de gamme Lenovo Laptop Owners Attention: votre appareil peut avoir installé des malwares Lenovo Attention: votre appareil peut avoir des logiciels malveillants préinstallés À la fin de l'année 2014, les ordinateurs portables livrés aux magasins et aux consommateurs étaient préinstallés. Lire la suite .

- WebPage Screenshot permet aux utilisateurs de capturer une image de l'intégralité d'une page Web qu'ils visitent, et a été installé sur plus d'un million d'ordinateurs. Cependant, il a également transmis des informations d'utilisateur à une seule adresse IP aux États-Unis. Les propriétaires de WebPage Screenshot ont nié tout acte répréhensible et ont insisté sur le fait que cela faisait partie de leurs pratiques d'assurance qualité. Google l'a depuis supprimé du Chrome Web Store.

- Google Chrome était une extension voyous qui a détourné les comptes Facebook 4 choses à faire immédiatement lorsque votre compte Facebook est piraté 4 choses à faire immédiatement lorsque votre compte Facebook est piraté Avoir votre compte Facebook piraté est un cauchemar. Un étranger a maintenant accès à toutes vos informations personnelles et pourrait harceler vos amis et vos abonnés. Voici ce que vous pouvez faire pour contenir les dégâts. En savoir plus et partagé des statuts, des publications et des photos non autorisés. Le malware a été diffusé sur un site qui imitait YouTube, et a demandé aux utilisateurs d'installer le plugin afin de regarder des vidéos. Google a depuis retiré le plugin.

Étant donné que la plupart des gens utilisent Chrome pour faire la grande majorité de leur informatique, il est troublant que ces plugins aient réussi à passer entre les mailles du filet. Mais au moins il y avait une procédure pour échouer. Lorsque vous installez des extensions d'ailleurs, vous n'êtes pas protégé.

Comment installer manuellement les extensions Chrome Comment installer les extensions Chrome Manuellement, Google a récemment décidé de désactiver l'installation des extensions Google Chrome sur les sites Web tiers, mais les utilisateurs veulent toujours installer ces extensions. Voici comment le faire. En savoir plus, y compris ceux qui ne proviennent pas du Chrome Web Store. Ce n'est pas seulement pour donner aux consommateurs un peu plus de choix, mais plutôt pour permettre aux développeurs de tester le code sur lequel ils ont travaillé avant de l'envoyer pour approbation.

Cependant, il est important de se rappeler que toute extension installée manuellement n'a pas subi les procédures de test rigoureuses de Google et peut contenir toutes sortes de comportements indésirables.

Comment à risque êtes-vous?

En 2014, Google a dépassé Microsoft Internet Explorer en tant que navigateur Web dominant, et représente désormais près de 35% des internautes. En conséquence, pour ceux qui cherchent à faire de l'argent rapidement ou à distribuer des logiciels malveillants, cela reste une cible tentante.

Google, pour la plupart, a été capable de faire face. Il y a eu des incidents, mais ils ont été isolés. Lorsque les logiciels malveillants ont réussi à passer inaperçus, ils l'ont fait rapidement et avec le professionnalisme que vous attendez de Google.

Cependant, il est clair que les extensions et plugins sont un vecteur d'attaque potentiel. Si vous envisagez de faire quelque chose de sensible, comme vous connecter à vos services bancaires en ligne, vous pouvez le faire dans un navigateur séparé, sans plug-in ou une fenêtre de navigation privée. Et si vous avez l'une des extensions listées ci-dessus, tapez chrome: // extensions / dans votre barre d'adresse Chrome, puis trouvez-les et supprimez-les, juste pour être sûr.

Avez-vous déjà accidentellement installé des logiciels malveillants Chrome? Vivre pour raconter l'histoire? Je veux en entendre parler. Déposez-moi un commentaire ci-dessous, et nous discuterons.

Crédits image: Marteau sur verre brisé Via Shutterstock