Ce que tout le monde devrait savoir sur le traitement du courrier indésirable par courrier électronique Ce qu'il faut savoir sur le traitement du courrier indésirable par courrier électronique Il est presque impossible d'arrêter complètement le courrier indésirable, mais il est certainement possible de réduire son flux. Nous décrivons certaines des différentes mesures que vous pouvez prendre. Lire la suite . Au mieux, c'est irritant et gaspille quelques secondes de votre temps; cas plus graves peuvent aborder phishing Qu'est-ce que le phishing exactement et quelles sont les techniques utilisées fraudeurs? Qu'est-ce que l'hameçonnage et quelles techniques utilisent les escrocs? Je n'ai jamais été un fan de la pêche, moi-même. C'est principalement à cause d'une expédition tôt où mon cousin a réussi à attraper deux poissons pendant que j'ai attrapé le zip. Semblables à la pêche réelle, les escroqueries par phishing ne sont pas ... Lire la suite et constituent un danger pour quiconque interagit avec les messages illégitimes. Nous avons tous probablement reçu un email pour faire de la publicité pour des célibataires dans notre région ou pour faire un tas d'argent pendant la nuit, mais quand votre compte est celui qui envoie le spam, la situation est différente.

Il est important d'être conscient des signes indiquant que quelqu'un a falsifié votre compte de messagerie et des actions à entreprendre en cas de problème. Assurons-nous de savoir comment faire ces deux choses, puis résumons comment éviter que ces déchets ne se produisent en premier lieu.

Preuve que votre compte est compromis

Malheureusement, lorsque votre compte email a été attaqué, les signes ne se manifesteront pas toujours de la même manière. Cependant, cela ne signifie pas que vous n'aurez aucune idée de ce qui se passe. Si vous observez certains de ces symptômes, vous devez agir.

Quelque chose est avec votre dossier envoyé

La plupart d'entre nous ne vérifient pas le dossier Envoyé de l'email autant que nous sommes obsédés par la boîte de réception Zero 5 Fraction d'action pour guérir votre boîte de réception Zero Email Frenzy 5 Étapes d'action pour guérir votre boîte de réception Zero Email Frenzy Inbox Zero est l'un des mots à la mode les plus populaires. . Pour vraiment résoudre vos problèmes de messagerie, vous devez aller au-delà de Inbox Zero et résoudre les problèmes sous-jacents. Lire la suite, mais c'est une bonne idée de garder un œil sur ce qui laisse votre email, aussi. Parcourez les titres et si quelque chose a l'air louche, regardez de plus près. Bien sûr, juste parce que votre courrier envoyé est clair ne signifie pas un manque de jeu déloyal. Un spammeur aurait pu facilement les supprimer pour couvrir ses traces.

Un non-sens trouvé dans une activité récente

La plupart des fournisseurs de messagerie ont une page qui vous permet de voir où votre compte a été touché récemment. Jetez un coup d'œil sur cette page une fois par mois environ et si vous voyez un accès à partir d'appareils que vous ne possédez pas ou de pays dont vous n'êtes même pas proche, c'est un signe fort que quelqu'un d'autre a saisi dans votre e-mail.

Pour les utilisateurs de Gmail, Google Dashboard fournit toutes vos informations pour divers services Google. 3 Plus de services Google impressionnants que vous n'auriez probablement jamais connus 3 Plus de services Google géniaux que vous n'auriez probablement jamais connus Bien que ce soit d'origine et de gloire, Google a avancé bien au-delà d'être juste le moteur de recherche le plus populaire du monde. Vous et moi savons tous les deux que Google est l'hôte de nombreux ... En savoir plus. En haut, sous Compte, vous pouvez voir les appareils et les emplacements auxquels votre compte a été accédé au cours du dernier mois. Faites défiler jusqu'à Gmail et vous pouvez voir combien de messages ont été envoyés, ainsi que le plus récent. Si ce nombre est à travers le toit, c'est probablement un bot spamming.

Les utilisateurs de Yahoo peuvent faire la même chose avec l'historique de connexion de Yahoo; Les utilisateurs de Hotmail doivent se diriger vers l'activité récente du compte Microsoft. D'autres sites de courrier électronique devraient fournir une option similaire.

Vous n'obtenez pas d'e-mail

Ce n'est pas aussi commun, mais si votre compte est sous contrôle hostile, vous pourriez ne pas recevoir les courriels que vous attendez (sans compter un autre de ces bulletins interminables!) 4 Conseils de débrouillage pour les bulletins Si vous ne voulez pas les tromper 4 Si vous êtes comme moi, vous n'avez absolument aucune idée, mais vous savez que c'est beaucoup, il est temps de passer à l'action. Lire la suite ). Si vous soupçonnez cela, un bon test consiste à demander à un ami de vous envoyer un e-mail pour vous assurer qu'il est transmis. Pour faire bonne mesure, répondez-leur pour vous assurer que votre courriel n'est pas modifié ou qu'une signature indésirable n'y est pas ajoutée.

Amis se plaignent

Ceci est un point évident, mais cela dépend vraiment de qui est dans votre carnet de contacts, car ils seront probablement sur le bout du spam .. J'espère que si vous envoyez régulièrement des images drôles Regardez cette photo: 7 sites Web complet De drôles de photos regardent cette photographie: 7 sites Web plein de photos drôles Il ya beaucoup d'entre nous ici à MakeUseOf qui sont très friands de la photographie. Je me considère comme l'une de ces personnes, bien que je le fasse purement pour le plaisir. Je ne suis même pas que ... Lire la suite et des histoires ou avoir des conversations profondes avec vos amis par courriel, ils sauront que ce n'était pas votre main qui a envoyé ce "hey cliquez ici pour perdre du poids" indésirable - ils peuvent vous laisser savoir si le problème ne dure pas pendant des semaines.

Avoir moins d'utilisateurs technophiles dans votre carnet d'adresses peut être un problème, car ils sont plus susceptibles de tomber pour les voleurs demandant de l'argent Comment je me suis presque connecté via une escroquerie de transfert Western Union Comment je me suis presque connecté via une escroquerie de transfert Western Union Voici une petite histoire sur la dernière "escroquerie nigériane", qui est trop évidente avec le recul et pourtant si crédible quand vous êtes sur le crochet. Lire plus vous usurpant. Cela pourrait valoir la peine d'avoir une conversation avec eux si vous ne l'avez pas déjà fait.

Arrêter le problème

Tout d'abord, passons en revue les causes les plus courantes d'un courrier électronique compromis répandant le spam. Un mot de passe faible est un coupable commun; Si vous utilisez un mot de passe facile à deviner Disséquer les 25 pires mots de passe dans le monde [Weird & Wonderful Web] Disséquer les 25 pires mots de passe dans le monde [Weird & Wonderful Web] Il existe de nombreuses façons simples de se souvenir facilement, mais difficile de briser les mots de passe. Mais tout le monde ne l'obtient pas. Comme le prouve cette liste des mots de passe les plus faibles, c'est une grande tribu. Lire la suite, vous devez le remplacer immédiatement par un solide comme un souvenir 6 Conseils pour créer un mot de passe incassable que vous pouvez vous rappeler 6 Conseils pour créer un mot de passe incassable que vous pouvez vous rappeler Si vos mots de passe ne sont pas uniques et incassables, vous pourrait aussi bien ouvrir la porte d'entrée et inviter les voleurs à déjeuner. Lire la suite . 5 façons de vous assurer que les ordinateurs publics que vous utilisez sont sûrs 5 façons de s'assurer que les ordinateurs publics que vous utilisez sont sûrs Le Wi-Fi public est dangereux, peu importe l'ordinateur sur lequel vous vous trouvez, mais les machines étrangères exigent encore plus de prudence. Si vous utilisez un ordinateur public, suivez ces consignes pour assurer votre confidentialité et votre sécurité. Lisez la suite pour ne pas partager accidentellement vos informations de connexion. Lorsque vous recevez le spam, ne cliquez jamais sur un lien hypertexte étrange et ne saisissez jamais votre mot de passe, sans être sûr que c'est le vrai site.

Maintenant, regardons comment vous pouvez empêcher votre courrier électronique d'être utilisé comme une usine produisant du spam.

Changez votre mot de passe

La première chose à faire lorsque vous soupçonnez une violation de votre compte est de changer votre mot de passe. Un intrus pourrait être en sommeil, donc le temps est essentiel une fois que vous découvrez ce qui se passe. Lire notre guide de gestion des mots de passe Guide de gestion des mots de passe Ne vous sentez pas dépassé par les mots de passe, ou utilisez simplement le même sur chaque site pour vous en souvenir: concevez votre propre stratégie de gestion des mots de passe. En savoir plus peut aider à résoudre les questions que vous pourriez avoir. En changeant votre mot de passe, vous vous assurez qu'ils seront bloqués à l'avenir, mais vous devez toujours en faire un peu plus.

Scan pour Malware

À ce stade, il n'est pas certain que le spam provienne de votre ordinateur ou de quelqu'un d'autre. Il est donc judicieux d'effectuer une analyse pour vous assurer que vous n'avez pas d'infection sur votre système. Consultez nos ressources pour supprimer les logiciels malveillants Le Guide de suppression complète de Malware Le Guide complet de suppression de Malware Malware est partout ces jours-ci, et l'éradication des logiciels malveillants de votre système est un processus long, nécessitant des conseils. Si vous pensez que votre ordinateur est infecté, c'est le guide dont vous avez besoin. Lire la suite - en utilisant Malwarebytes ou SUPERAntiSpyware (que nous avons couvert en profondeur SUPERAntiSpyware est un outil essentiel dans la lutte contre les logiciels malveillants SUPERAntiSpyware est un outil essentiel dans la lutte contre les logiciels malveillants Lire la suite) devrait faire le travail. Si vous découvrez quelque chose de particulièrement méchant, passez par les étapes à suivre lorsque vous trouvez des logiciels malveillants 10 étapes à suivre lorsque vous découvrez des logiciels malveillants sur votre ordinateur 10 étapes à suivre lorsque vous découvrez des logiciels malveillants sur votre ordinateur Nous aimerions penser que l'Internet est un coffre-fort endroit pour passer notre temps (toux), mais nous savons tous qu'il y a des risques dans tous les coins. Email, les médias sociaux, les sites malveillants qui ont travaillé ... Lire la suite avant de passer à votre problème de messagerie.

Il est également sage de vérifier les infections de navigateur à ce stade - nous avons examiné comment nettoyer Chrome 3 étapes essentielles pour se débarrasser des pirates de l'air Chrome en quelques minutes 3 étapes essentielles pour se débarrasser des pirates de Chrome en quelques minutes Avez-vous déjà ouvert votre navigateur de choix et a été accueilli avec une page d'accueil bizarre ou une barre d'outils disgracieuse collée en haut de la page? Restaurez votre navigateur pour obtenir une forme optimale. En savoir plus, et peu importe le navigateur que vous utilisez, vous pouvez vaincre les publicités pop-up Mettons un terme aux publicités pop-up Browser une fois pour toutes! Mettons un terme aux publicités pop-up du navigateur une fois pour toutes! Les fenêtres pop-up peuvent vous prendre au dépourvu, et si vous ne faites pas attention, elles peuvent créer des problèmes. Apprenez comment les éviter et comment les gérer s'ils arrivent. En savoir plus et nettoyez vos extensions dans le processus. Changer votre mot de passe à nouveau si vous trouvez des preuves de keyloggers 4 façons de vous protéger contre Keyloggers 4 façons de vous protéger contre Keyloggers Keyloggers sont l'une des menaces de sécurité les plus connues et les plus redoutées sur les ordinateurs aujourd'hui. Cependant, il existe de nombreuses façons de se protéger contre les enregistreurs de frappe et de ne pas devenir victime de vol d'identité ... Lisez plus sur votre système; vous ne voudriez pas remettre votre nouveau mot de passe à un logiciel malveillant!

Vérifiez l'adresse IP du spam

Il est maintenant temps de découvrir comment le spam est apparu. Il y a deux options possibles: soit quelqu'un a pénétré dans votre compte en volant votre mot de passe, phishing, ou d'autres moyens, ou l'e-mail n'a jamais touché votre compte et il a simplement été usurpé pour donner l'impression qu'il venait de vous. Dans le cas du deuxième scénario, vous pouvez retracer les e-mails à leur source Comment faire pour suivre vos courriels Retour à la source Comment suivre vos courriels à la source Lire la suite et voir à travers la supercherie. Nous allons illustrer comment procéder dans Gmail, mais le processus sera similaire pour les autres clients de messagerie.

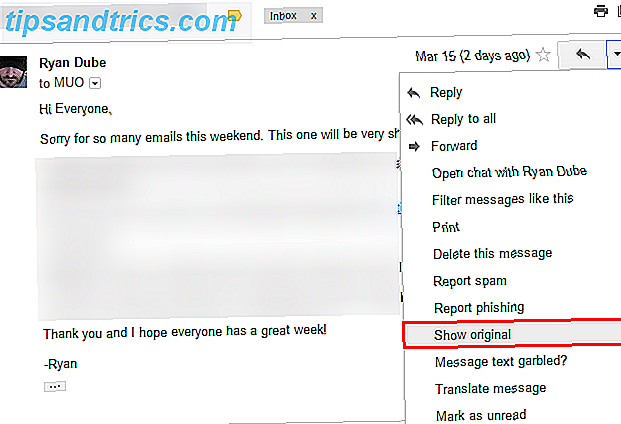

Sur n'importe quel e-mail (demandez à quelqu'un qui a reçu le spam de vous l'envoyer si vous n'avez pas de copie), cliquez simplement sur la petite flèche à droite du bouton Répondre pour afficher toutes les options et choisissez Afficher l'original . Ici vous pouvez voir tous les détails techniques de l'e-mail (c'est regrettable, mais la vue à laquelle nous sommes habitués peut facilement être truquée).

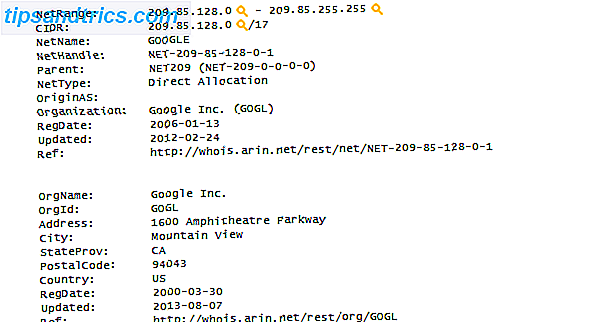

Recherchez Reçu de près du haut de tout ce texte; c'est l'adresse IP d'origine du message. Vous pouvez suivre son parcours dans la liste jusqu'à ce qu'il atteigne votre adresse. Mettez l'adresse IP dans un site d'information comme IP-Lookup pour voir d'où il vient et qui possède l'adresse. Si l'adresse semble totalement aléatoire, il est probable qu'elle a été utilisée comme une falsification dans le but explicite du spam.

Dans ce cas, nous voyons que le courrier électronique de Ryan provient du serveur de messagerie de Google, qui vérifie parce qu'il utilisait Gmail. S'il s'agissait de spam, nous avons déjà examiné les étapes permettant de savoir ce qui s'est passé: une adresse IP étrange dans l'historique de votre compte signifie que quelqu'un s'est effectivement connecté à votre compte à partir de son adresse IP. Trouver que votre email est envoyé à une adresse étrange ou se souvenir que vous avez cliqué sur un lien suspect signifie probablement que votre email est usurpé.

Assurez-vous que tout est en ordre

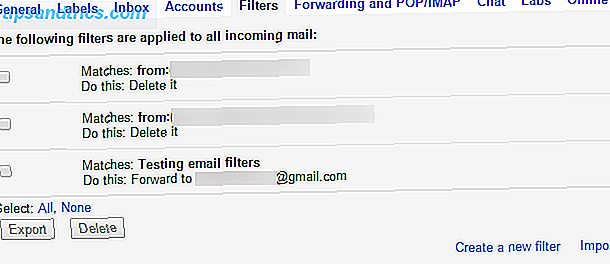

Maintenant que vous avez identifié et arrêté le problème, assurez-vous qu'il ne reste aucune trace. Vous voudrez vérifier les zones telles que votre signature Vous pouvez également bénéficier du pouvoir des signatures électroniques Vous pouvez aussi bénéficier du pouvoir des signatures électroniques Une signature vous dit quelque chose sur une personnalité. De même que deux personnes ne s'écrivent guère, elles signent aussi différemment. C'est ainsi que la «science» de la graphologie a vu le jour. Mais l'ère numérique et l'email ... Lire la suite et les règles de transfert Comment configurer les filtres de messagerie dans Gmail, Yahoo Mail et Outlook Comment configurer les filtres de messagerie dans Gmail, Yahoo Mail et Outlook Le filtrage des emails est votre meilleur outil garder votre boîte de réception propre et organisée. Voici comment configurer et utiliser les filtres de messagerie dans Gmail, Yahoo Mail et Outlook. Lisez la suite pour être sûr que personne n'a mis en place un filtre pour envoyer tous vos emails à leur propre adresse, par exemple. Pour revérifier, envoyez un e-mail à l'un de vos contacts et demandez-lui de vous le renvoyer, ou envoyez-le à une autre adresse afin de vous assurer que tout est propre.

En outre, saisissez cette opportunité pour vous assurer que les informations de votre compte sont à jour. Avez-vous un ancien numéro de téléphone ou une adresse email morte enregistrée comme contact d'urgence? Assurez-vous de pouvoir accéder à votre compte s'il devait être à nouveau attaqué. Consultez les applications autorisées à accéder à votre compte (partout où vous vous êtes connecté avec votre compte Google Connexion Google+: est-ce mauvais ou bon pour vous? Connexion Google+: est-ce mauvais ou bon pour vous? pour accepter le fait que Google ne peut pas annuler la connexion Google+, quel que soit le nombre de personnes qui la détestent, mais est-ce vraiment aussi grave que vous le croyez?), et assurez-vous qu'aucun d'entre eux n'abuse des privilèges.

Avertissez vos contacts

Enfin, vous souhaiterez envoyer un e-mail de courtoisie à vos contacts pour leur faire savoir que votre compte a été compromis et que vous maîtrisez à nouveau les choses. Peut-être pourriez-vous même leur demander de vous faire savoir à l'avenir (par d'autres moyens, tels que Facebook ou appel, ce serait mieux) si le problème revient. J'espère que vos amis savent comment détecter les e-mails frauduleux 5 Exemples pour vous aider à détecter une fraude ou un faux courriel 5 Exemples pour vous aider à détecter une fraude ou un faux courriel Le passage du spam aux attaques de phishing est notable. S'il y a un seul mantra à garder à l'esprit, c'est ceci: la défense numéro un contre le phishing est la sensibilisation. Lisez la suite et ne craignez pas les spams qui viennent à leur rencontre, mais il est préférable de les avertir au cas où.

Ne faisons plus jamais ça

Heureusement, une fois que vous avez nettoyé ce gâchis, il ne doit pas se reproduire à l'avenir. La plupart des choses que vous avez faites ci-dessus vous aideront à protéger votre compte dans le futur, par exemple en utilisant un meilleur mot de passe. Aller le mile supplémentaire est intelligent dans ce cas; essayez d'utiliser l'authentification à deux facteurs Qu'est-ce que l'authentification à deux facteurs? Pourquoi l'utiliser? Qu'est-ce que l'authentification à deux facteurs et pourquoi l'utiliser? L'authentification à deux facteurs (2FA) est une méthode de sécurité qui nécessite deux méthodes différentes votre identité Il est couramment utilisé dans la vie quotidienne. Par exemple payer avec une carte de crédit nécessite non seulement la carte, ... Lire la suite sur les principaux sites Web qui le supportent Verrouiller ces services maintenant avec l'authentification à deux facteurs Verrouiller ces services maintenant avec l'authentification à deux facteurs L'authentification à deux facteurs est la façon intelligente de protéger vos comptes en ligne. Jetons un coup d'oeil à quelques-uns des services que vous pouvez verrouiller avec une meilleure sécurité. Lire la suite . Un autre bon plan consiste à créer une autre adresse e-mail permanente et à l'ajouter à la liste de contacts de votre e-mail principal. De cette façon, si jamais vous recommencez à produire du spam, votre email secondaire recevra une copie et vous le saurez tout de suite.

Surtout, soyez vigilant. Vous avez la responsabilité de garder vos comptes sans infection Pourquoi vous avez la responsabilité de garder votre matériel Sécurisé et logiciel malveillant gratuit Pourquoi vous avez la responsabilité de garder votre matériel Sécurisé et logiciels malveillants gratuit Garder votre ordinateur propre n'est pas seulement intelligent: c'est votre civique devoir. Un ordinateur infecté par des logiciels malveillants ne vous ralentit pas seulement, il infecte les ordinateurs de vos amis et de votre famille, les mettant en danger. Lire la suite, dans ce cas en raison de la menace très réelle d'envoyer des liens malveillants à vos amis. Même si vous n'avez pas rencontré ce problème, prenez le temps de suivre les étapes ci-dessous pour effectuer un petit audit de sécurité (Google a encore plus de conseils) et assurez-vous de faire votre part pour vous protéger des spams. Trop de gens ne le sont pas et c'est pourquoi ces problèmes persistent.

Sur la réception de spam à la place? Savoir repérer une pièce jointe dangereuse à un courriel Comment repérer une pièce jointe à un courriel dangereux Comment repérer une pièce jointe à un courriel dangereux Les courriels peuvent être dangereux. La lecture du contenu d'un e-mail doit être sûre si vous disposez des derniers correctifs de sécurité, mais que les pièces jointes peuvent être dangereuses. Recherchez les signes avant-coureurs communs. En savoir plus et comment les spammeurs reçoivent votre e-mail en premier lieu Comment les spammeurs trouvent-ils votre adresse e-mail? Comment les spammeurs trouvent-ils votre adresse e-mail? Le spam est la chose la plus proche que nous trouverons jamais à un fléau d'Internet. Peu importe qui vous êtes, le spam vous trouvera un jour et vous n'aurez pas d'autre choix que de supporter sa pestilence .... Read More sera intéressant et utile.

Votre compte de messagerie a-t-il déjà diffusé des spams? Avez-vous déjà craqué pour le compte d'un ami en vous envoyant un lien malveillant? Partagez vos histoires et astuces dans les commentaires!

Crédits image: homme dormant Via Shutterstock, Spam via Shutterstock, Frustrated Caller via Shutterstock