Les révélations massives de Spectre / Meltdown le 2018 Meltdown et Spectre ouverts Laissez chaque CPU vulnérable à l'attaque Meltdown et Spectre Laissez chaque CPU vulnérable à l'attaque Un énorme défaut de sécurité avec les processeurs Intel a été découvert. Meltdown et Spectre sont deux nouvelles vulnérabilités qui affectent le CPU. Vous êtes affecté. Que peux-tu y faire? Lire la suite a secoué le monde informatique. Alors que les vulnérabilités sont maintenant fermement hors du cycle principal des nouvelles, cela est sur le point de changer. Les chercheurs en sécurité ont découvert huit nouvelles vulnérabilités de type Spectre affectant les processeurs Intel, propulsant Specter sous les feux de la rampe.

Jetons un coup d'œil aux nouvelles vulnérabilités du Spectre, à leur différence par rapport aux problèmes existants et à ce que vous pouvez faire, le cas échéant.

Spectre nouvelle génération

La publication allemande Heise rapporte que les chercheurs en sécurité ont découvert huit nouvelles vulnérabilités dans les processeurs Intel. Les nouvelles vulnérabilités, baptisées "Specter Next Generation" (ou Specter-NG), confirment les failles fondamentales de tous les processeurs modernes. Heise affirme qu'Intel a classé quatre des nouvelles vulnérabilités comme «à haut risque», tandis que les quatre autres sont classées «moyennes».

Il semble que 2018 s'annonce comme l'année des vulnérabilités du CPU. Dites adieu à l'augmentation de la vitesse du processeur.https: //t.co/4OujvxPtCf

- Martin Thompson (@ mjpt777) 3 mai 2018

À l'heure actuelle, on croit que les vulnérabilités Specter-NG présentent un risque et une chance d'attaque similaires à ceux du Spectre original. Il y a cependant une exception à cela.

L'un des nouveaux exploits Spectre-NG simplifie un vecteur d'attaque "à un point tel que nous estimons que le potentiel de menace est significativement plus élevé qu'avec Spectre." Un attaquant peut lancer du code d'exploitation dans une machine virtuelle et attaquer directement la machine hôte depuis l'intérieur la VM. L'exemple donné est un serveur d'hébergement cloud. La machine virtuelle peut être utilisée pour attaquer d'autres machines virtuelles clientes dans la recherche de mots de passe et d'autres informations d'identification sensibles.

Qui a découvert Specter-NG?

Tout comme Specter / Meltdown, Project Zero de Google a découvert Specter-NG. Project Zero est la tentative de Google de trouver et de divulguer de manière responsable les vulnérabilités «zero-day» avant les individus infâmes. Le fait qu'ils aient trouvé au moins une des nouvelles failles de Spectre-NG signifie qu'il pourrait bien y avoir des correctifs de sécurité dans un proche avenir, car l'équipe de Project Zero est réputée pour respecter la date limite de divulgation de 90 jours. (Le délai de 90 jours vise à donner à l'entreprise suffisamment de temps pour régler les problèmes.)

Mais après cette période, l'équipe de Project Zero publiera les détails de la vulnérabilité, même sans un patch fonctionnel.

Quand votre système est patché?

Malheureusement, il n'y a pas de calendrier précis pour le moment où votre système recevra un correctif de sécurité pour Spectre-NG. Étant donné que cette vulnérabilité est a) complètement nouvelle et b) difficile à exploiter, les ingénieurs prendront du temps pour s'assurer que les correctifs résolvent le problème.

En fait, Intel aurait demandé aux chercheurs une préparation supplémentaire de 14 jours avant de divulguer les défauts. Cependant, l'équipe de recherche a poursuivi son calendrier de divulgation. Intel devait émettre un correctif le 7 mai. Cependant, la période supplémentaire de 14 jours, en prenant le patch au 21 mai, semble également être sur le point de s'écrouler. Mais compte tenu de leur demande de temps supplémentaire, les clients d'Intel devraient s'attendre à un patch sous peu.

Comment protéger Windows contre les menaces de sécurité Meltdown et Spectre Comment protéger Windows contre les menaces de sécurité Meltdown et Spectre Meltdown et Specter sont des menaces de sécurité majeures qui affectent des milliards de dispositifs. Découvrez si votre ordinateur Windows est affecté et ce que vous pouvez faire. Lire la suite .

La série précédente de patchs pour Spectre est-on sécurisé contre Spectre et Meltdown? Sommes-nous à l'abri de Specter et Meltdown pourtant? Les révélations de vulnérabilité du processeur Spectre et Meltdown ont été un début choquant pour 2018. Les correctifs ont-ils fonctionné? Sommes-nous plus près de corriger ces vulnérabilités? Lire la suite n'a pas rencontré l'éloge universel. Au fur et à mesure que les patchs Spectre commençaient à être lancés, les utilisateurs ont remarqué des problèmes avec leurs systèmes. Révélé: Comment les mises à jour du spectre affecteront votre PC Révélé: Comment les mises à jour des spectres affecteront votre PC Nous supposons que vous connaissez parfaitement Meltdown et Spectre. Ce qui signifie qu'il est temps de découvrir exactement comment les mises à jour de Windows publiées par Microsoft affecteront votre PC ... Lisez plus. Glitches, les bogues nouvellement créés, les vitesses d'horloge CPU plus lent et plus ont tous été signalés. À ce titre, certaines entreprises ont retiré leurs correctifs jusqu'à ce qu'ils puissent être optimisés. Mais avec un tel nombre de CPU vulnérables fournissant un seul Band-Aid était hautement improbable. Surtout à la première tentative.

D'autres entreprises ont adopté une approche différente. Par exemple, Microsoft offre maintenant jusqu'à 250 000 $ dans leur programme de primes de bogue pour les failles Spectre.

Spectre-NG va-t-il exploiter votre système?

L'une des grâces salvatrices de la première série de vulnérabilités du Spectre était l'extrême difficulté d'utiliser avec succès l'un des exploits contre une cible. L'attaquant moyen ne serait pas en mesure d'utiliser Specter (ou Meltdown) en raison de l'énorme quantité de connaissances requises. Malheureusement, cet exploit Spectre-NG semble plus facile à mettre en œuvre - même si ce n'est toujours pas une tâche facile, par n'importe quel effort d'imagination.

fusion, spectre, branchscope et maintenant spectre-NG ... du point de vue de la sécurité Le silicium d'Intel ressemble à un tas de merde brûlant. J'espère que les membres de l'industrie et eux-mêmes se concerteront et arrêteront de réduire leurs coûts afin d'améliorer leurs repères. ^ HU

- Whixix (@Whonix) 6 mai 2018

Le simple fait est qu'il existe d'autres possibilités exploitables beaucoup plus faciles pour un attaquant. Ou au moins le type d'attaque en ligne que la majorité d'entre nous rencontrerait au jour le jour.

Cependant, cela ne doit pas diminuer du fait que la grande majorité des processeurs dans le monde ont une forme de vulnérabilité Spectre / Meltdown ou Specter-NG. La première série de taches est la partie émergée d'un iceberg insondable. Les correctifs sont évidemment nécessaires. Mais un flot ininterrompu de patchs avec des résultats parfois imprévisibles? Cela ne fera pas.

Vérifiez votre statut de vulnérabilité Spectre / fusion système

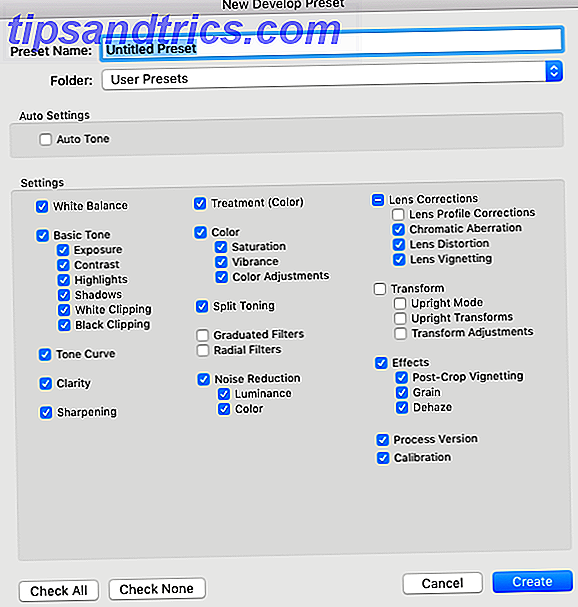

L'outil InSpectre: Check Spectre et Meltdown Protection est un moyen rapide de savoir si votre système est vulnérable. Suivez le lien ci-dessus et téléchargez l'outil. Ensuite, lancez l'outil et vérifiez votre niveau de protection. Comme vous pouvez le voir ci-dessous, mon ordinateur portable a la protection Meltdown mais est vulnérable à Specter.

Vous pouvez faire défiler vers le bas pour en savoir plus sur la situation de sécurité de votre PC et sur ce que signifie Spectre / Fusion.

Les processeurs AMD sont-ils vulnérables à Specter-NG?

Au moment de l'écriture, davantage de recherches sur les processeurs AMD sont en cours. Il n'y a pas de réponse définitive. La conjecture générale semble pencher vers les processeurs AMD n'étant pas affectés par cet ensemble particulier de vulnérabilités. Mais encore une fois, ce n'est pas une réponse définitive.

La série précédente de vulnérabilités aurait été transmise par AMD, seulement pour que le fabricant du CPU se rende compte par la suite que c'est le contraire. Donc, maintenant Bien sûr, vous allez bien. Mais dans une semaine, après des tests plus importants? Les nouvelles vulnérabilités d'AMD Ryzen sont réelles: ce que vous devez savoir Les nouvelles vulnérabilités d'AMD Ryzen sont réelles: ce que vous devez savoir Malheureusement, il y a beaucoup de vérité dans les rapports récents de vulnérabilités critiques. dans les processeurs AMD Ryzen. Lire la suite .

Specter continue de peser grand

L'ensemble de vulnérabilités Spectre-NG s'ajoute à la liste des vulnérabilités inquiétantes au niveau du processeur. Est-ce que Intel a besoin de les réparer? Bien sûr, sans aucun doute. Intel peut-il les réparer sans modifier leur architecture CPU? C'est la question la plus difficile à répondre. Le consensus est que non, Intel ne peut pas complètement éradiquer la vulnérabilité Specter sans modifier de manière significative la conception de leur CPU.

Après tout, Intel n'est pas capable de se rappeler et de réparer manuellement les milliards de processeurs. Des ordinateurs non affectés par les Bâtons de Meltdown et de Spectre ne sont-ils pas concernés? Les ordinateurs ne sont-ils pas affectés par les bugs Meltdown et Specter? Les vulnérabilités Meltdown et Specter ont affecté le matériel dans le monde entier. Il semble que tout ne soit pas sûr. Mais ce n'est pas le cas. Consultez cette liste de matériel sécurisé et nos conseils pour l'avenir. Lire la suite en circulation. En cela, Spectre continuera à peser lourd, même s'il est difficile à exploiter.