La protection des données personnelles et des informations est souvent mise en lumière grâce à des incidents comme le scandale Facebook et Cambridge Analytica. Mais la plupart des fuites d'informations ne sont pas dues à des entreprises qui vendent volontiers vos données. Au contraire, ils sont le résultat de violations et de hacks.

Pour aggraver les choses, vous entendez souvent parler de ces violations de données des années plus tard. Heureusement, il existe plusieurs outils en ligne qui peuvent vous aider à déterminer si vos comptes sont sécurisés. Voici quelques-uns des meilleurs outils pour vérifier si vos comptes en ligne ont été piratés ou compromis.

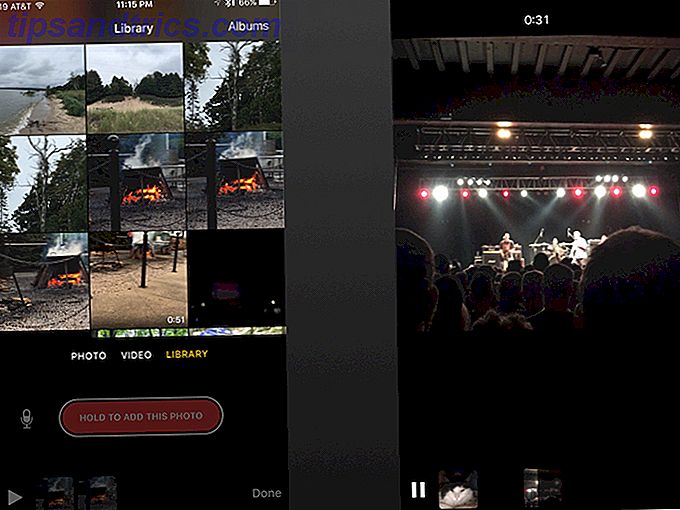

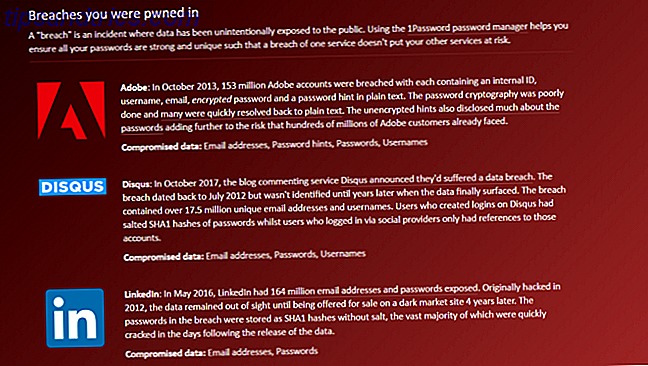

Ai-je été appelé?

Ai-je été testé est l'un des meilleurs moyens de vérifier si vos comptes en ligne ont été compromis. L'outil utilise votre adresse e-mail pour vérifier s'il est associé à des données piratées. L'expert en sécurité, Troy Hunt, a créé le site Web, qui permet aux utilisateurs de faire des références croisées entre leurs informations et des bases de données d'informations d'identification brisées qui ont été rendues publiques sur des sites tels que Pastebin.

Tout ce que vous devez faire est d'écrire votre adresse e-mail dans la barre de recherche du site. Le site identifiera alors si votre email est apparu dans des données compromises.

Si votre adresse e-mail est associée à une violation de données, le site Web spécifie la date de la violation, le service ou la société concernée et les détails sur les données divulguées.

Vous pouvez également utiliser J'ai été enregistré pour vous inscrire à un service de notification qui vous permettra de savoir si votre compte apparaît dans de nouvelles violations de données.

Facebook Historique de connexion

Au fil du temps, Facebook a publié plus d'outils pour les utilisateurs de vérifier si leur compte est sécurisé. Le dernier outil de ce genre vous permet de vérifier si Facebook a vendu vos données Comment vérifier si vos données Facebook ont été vendues Comment vérifier si vos données Facebook ont été vendues Vous pouvez maintenant vérifier si vos données ont été consultées pendant le scandale de Cambridge Analytica sans avoir attendre que Facebook affiche l'information sur votre fil de nouvelles ... Lire la suite à Cambridge Analytica.

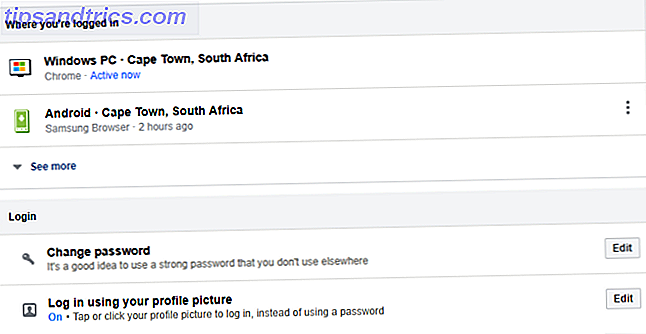

Toutefois, le tableau de bord de votre compte Facebook peut vous aider à garder un œil sur la sécurité de votre compte en vous fournissant des informations sur les emplacements de connexion et les sessions actives en cours. Vous pouvez trouver cet outil sous Paramètres> Sécurité et connexion .

Facebook fournit une liste des emplacements et des appareils avec des sessions actives sous un onglet intitulé "Où vous êtes connecté". Si vous voyez quelque chose hors de l'ordinaire, comme un périphérique non reconnu ou un emplacement que vous n'avez pas visité, vous pouvez le signaler ou vous déconnecter de la session en utilisant le menu déroulant à côté de chaque liste. La liste vous permet également de voir la dernière date de connexion pour vous donner plus de contexte.

Si vous avez des tonnes de sessions actives sur des appareils que vous n'utilisez pas, nous vous recommandons de vous déconnecter afin d'augmenter la sécurité globale de votre compte.

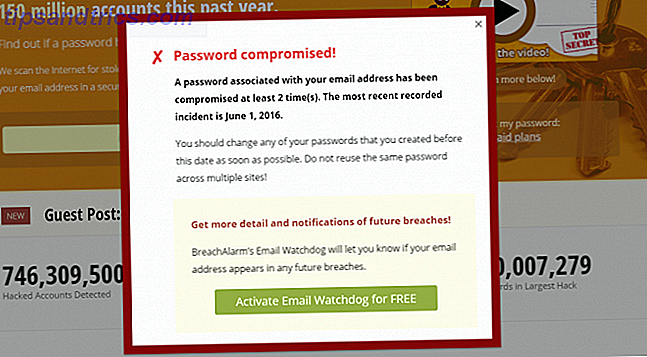

BreachAlarm

BreachAlarm est un outil alternatif à Have I Been Pwned, qui utilise un processus similaire pour vérifier si une adresse e-mail est associée à des données piratées. Il fournit également des données sur les mots de passe qui ont fui.

La principale différence entre BreachAlarm et Have I Been Pwned est que le premier offre un service payant pour les entreprises. Ce service permet aux utilisateurs de s'abonner à des notifications sur les violations de données lorsque leurs comptes de messagerie et leurs informations d'identification d'employé sont apparus.

Vous pouvez également vous inscrire à d'autres plans qui offrent différents niveaux de soutien par courriel des employés de BreachAlarm.

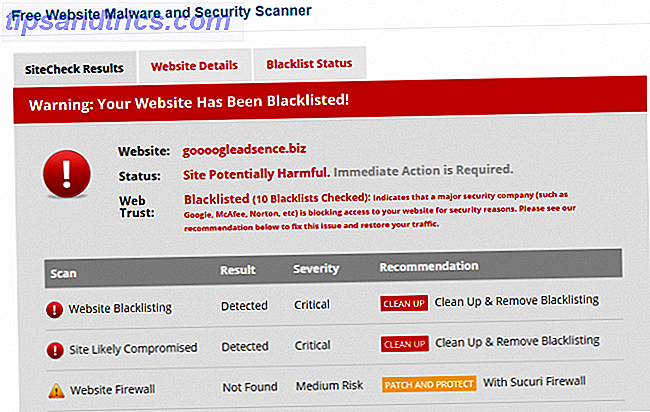

Sucuri SiteCheck

Les pirates ne ciblent pas uniquement les comptes personnels en ligne tels que les réseaux sociaux, mais aussi les sites Web. Alors que de plus grands sites Web ont mis en place un certain nombre de mesures de sécurité, les sites Web des petites entreprises ou des blogueurs souffrent souvent de piratage.

Vous pouvez vérifier votre propre site Web pour les logiciels malveillants avec Sucuri SiteCheck, un outil d'analyse de logiciels malveillants de domaine gratuit. Sucuri recherche dans une adresse de domaine tous les logiciels malveillants connus, leur statut de liste noire, les erreurs de site Web et tout logiciel obsolète. Il identifiera également si vous avez un pare-feu de site Web.

Nous avons testé l'outil avec des sites malveillants connus par rapport à des sites que nous savons être sécurisés pour confirmer que l'outil peut identifier avec précision un site compromis.

Alors que SiteCheck offre aux utilisateurs la possibilité de s'inscrire aux services Sucuri pour résoudre les vulnérabilités, l'outil est gratuit.

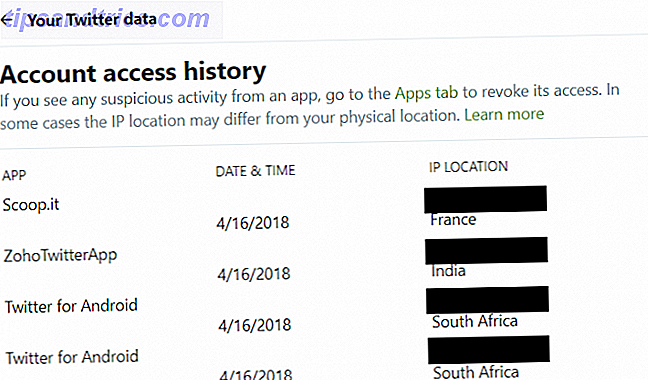

Historique et autorisations d'accès au compte Twitter

Tout comme Facebook, Twitter permet aux utilisateurs de surveiller les emplacements de connexion et les sessions actives. Cela peut vous aider à déterminer si une tierce partie non autorisée accède à votre compte.

Pour ce faire, il suffit d'ouvrir le menu Your Twitter Data dans vos paramètres Twitter. Ici vous pouvez trouver un historique de connexion pour votre compte. Cet historique inclut une liste des emplacements depuis lesquels votre compte a été consulté, ainsi que l'application qui a accédé à votre compte.

Si vous utilisez des applications de planification telles que Zoho Social ou Buffer, vous pouvez vous attendre à voir quelques emplacements étrangers dans l'historique de votre compte. C'est parce que Twitter note l'emplacement IP de l'application, plutôt que l'emplacement physique où vous utilisez l'application.

Si vous voyez un pays étranger dans votre historique de localisation, vérifiez sous les noms des applications pour voir si c'est un service que vous avez autorisé. Si vous voyez une application que vous ne reconnaissez pas ou que vous n'utilisez plus, vous pouvez révoquer l'accès sous l'onglet Applications Twitter.

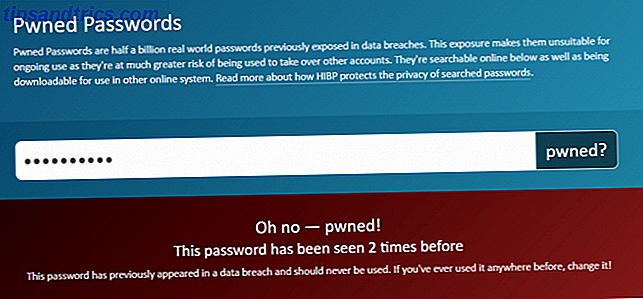

Pwned Mots de passe

Pwned Passwords fait partie de Have I Been Pwned, mais au lieu de vérifier les adresses e-mail, l'outil vérifie les listes de mots de passe qui ont fui. Ceci est particulièrement utile pour savoir que de nombreux pirates utilisent le bourrage des informations d'identification pour accéder aux comptes d'utilisateurs.

Si vous êtes une personne qui recycle son mot de passe ou utilise le même mot de passe sur tous les comptes, il est essentiel de savoir si votre mot de passe est réellement sécurisé. Pwned Passwords comprend un demi-milliard de mots de passe exposés par des violations.

L'outil note que même si votre mot de passe n'est pas apparu dans les violations, cela ne signifie pas que c'est un bon mot de passe. Amélioration de la sécurité Web à l'aide des mots de passe générés automatiquement par Google Chrome Amélioration de la sécurité Web à l'aide des mots de passe générés automatiquement par Google Chrome Saviez-vous que Google Chrome est doté d'un générateur de mot de passe intégré? Lire la suite pour tous vos comptes.

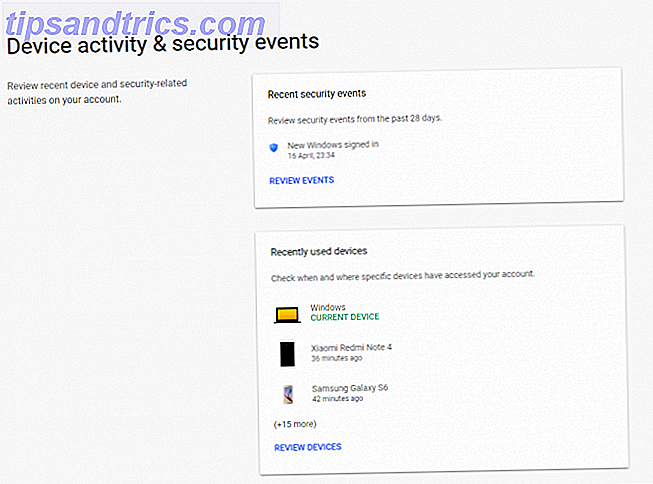

Comptes Google: activité de l'appareil et événements de sécurité

L'outil de sécurité de Google permet aux utilisateurs de vérifier l'activité et les emplacements de connexion pour toutes les applications et tous les comptes liés à Google. Pour accéder à cet historique, il vous suffit de vous connecter à votre profil Google et de sélectionner "Evénements d'activité et de sécurité". Sous cet onglet, vous verrez les modifications de mot de passe ou les options de récupération ajoutées qui ont eu lieu au cours des 28 derniers jours.

Vous pouvez également vérifier combien d'appareils sont actuellement connectés à vos comptes Google. Tous les événements de sécurité auront également une balise de géolocalisation, ce qui signifie que vous pouvez vérifier exactement où cela s'est produit.

Si vous remarquez quelque chose de suspect, vous devez sélectionner l'option pour sécuriser votre compte.

Pour gérer les applications qui ont accès à votre compte Google, accédez à Connexion et sécurité> Applications avec accès à votre compte> Gérer les applications . Ici, vous pouvez consulter vos applications et révoquer les autorisations si nécessaire.

Vérification manuelle des violations de données

Bien que de nombreux outils de cette liste soient assez complets, ils vous permettent uniquement de vérifier certaines informations d'identification ou certains comptes spécifiques. C'est pourquoi l'utilisation d'un outil tel que PrivacyRights.org peut être utile pour déterminer la sécurité de votre compte.

Le site Web enregistre toutes les violations de données aux États-Unis depuis 2005. Il s'agit d'un total de plus de 8 000 violations.

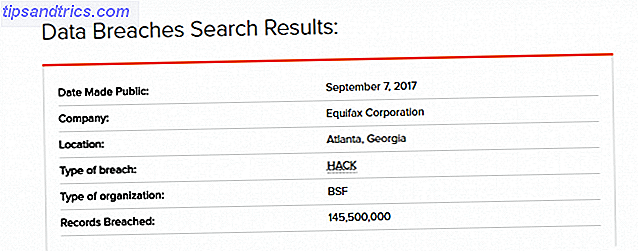

Les droits de confidentialité agissent comme un moteur de recherche de violation de données, vous permettant de filtrer les résultats selon les noms de l'entreprise, l'industrie, la date des violations et plus encore. Cela nécessite un peu plus d'efforts que les autres outils de cette liste, mais cela permet de combler certaines lacunes. Par exemple, BreachAlarm et Have I Been Pwned ne seront pas en mesure de vous informer des violations de données sur les comptes qui n'incluent pas votre adresse e-mail, tels que les comptes bancaires en ligne ou les comptes universitaires en ligne.

Mais avec l'outil de recherche des droits de confidentialité, vous pouvez vérifier si votre banque ou votre université a subi une violation de données au cours de la dernière décennie. Recherchez simplement le nom de votre établissement pour voir s'il a été piraté.

Le site ne pourra pas vous dire si vos données spécifiques ont été compromises. Cependant, en identifiant si une institution a été violée, vous pouvez vous demander si vous devez modifier vos informations de connexion. Par exemple, la recherche d'Equifax apportera des détails sur la violation de données infâme Equifax Comment vérifier si vos données ont été volées dans la violation Equifax Comment vérifier si vos données ont été volées dans Equifax Breach News juste fait surface d'une violation de données Equifax qui affecte jusqu'à 80% de tous les utilisateurs de cartes de crédit américaines. Êtes-vous un d'entre eux? Voici comment vérifier. Lire la suite .

Ne vous laissez pas tromper en voyant si vous avez été piraté

Il est extrêmement important de sécuriser vos comptes et de vous assurer que vos données ne sont pas compromises. En même temps, votre empressement à le faire ne devrait pas être la source d'une violation.

Certains outils disponibles sur le Web ne sont pas sécurisés. Ou pire, ils se font passer pour des outils de sécurité, mais tentent en fait de récolter des informations d'identification. C'est juste l'une des façons dont les pirates informatiques accèdent à vos comptes.

Lorsque vous vérifiez la sécurité de votre compte, assurez-vous de n'utiliser que des outils dont d'autres se sont portés garants. Si un site tiers nécessite que vous fournissiez plus qu'une simple adresse e-mail, évitez-la plutôt.

Même si vous n'avez pas été touché par une violation, vous devriez toujours envisager d'augmenter la sécurité de votre compte en ligne. Pour obtenir des conseils sur la façon de procéder, lisez notre guide sur la configuration de l'authentification à deux facteurs. Comment configurer l'authentification à deux facteurs sur tous vos comptes sociaux Comment configurer l'authentification à deux facteurs sur tous vos comptes sociaux Voyons quelles plateformes de médias sociaux soutenir l'authentification à deux facteurs et comment vous pouvez l'activer. Lire la suite pour vos comptes sociaux.

Crédit d'image: belchonock / Depositphotos