Quand Edward Snowden a divulgué un véritable trésor de documents aux journalistes de Guardian Glenn Greenwald et Laura Poitras, personne n'aurait pu prédire l'impact que ses révélations auraient eu sur le monde. En particulier, les révélations de Snowden Qu'est-ce que PRISM? Tout ce que vous devez savoir Qu'est-ce que PRISM? Tout ce que vous devez savoir La National Security Agency aux États-Unis a accès à toutes les données que vous stockez avec des fournisseurs de services américains tels que Google Microsoft, Yahoo et Facebook. Ils sont également susceptibles de surveiller la plupart du trafic qui circule à travers le ... Read More a eu un effet profond et significatif sur le monde crypto pour deux raisons importantes.

Premièrement, pour la première fois, il y avait une conscience générale des profondeurs de la surveillance gouvernementale de l'Internet, en particulier par les services de sécurité britanniques et américains. À la suite de cela, les consommateurs, de plus en plus nombreux, ont commencé à se tourner vers le cryptage pour protéger leur vie privée.

La seconde était la perte catastrophique de la confiance du public dans les forfaits de cryptage d'entreprise exclusifs. C'était en grande partie un produit de la découverte que la RSA avait été payée 10 000 000 $ par l'American National Security Agency pour compromettre leur logiciel phare de cryptage.

Ces deux facteurs ont suscité un intérêt phénoménal pour le cryptage open source, à la fois par les consommateurs et les utilisateurs de pouvoir.

Le problème est que crypter des messages Comment crypter facilement des e-mails ou des documents texte [Windows] Comment crypter facilement des e-mails ou des documents texte [Windows] Lire la suite n'a jamais été particulièrement simple. La science derrière le cryptage sécurisé 4 façons surprenantes de crypter vos données 4 façons surprenantes de crypter vos données Le cryptage est souvent considéré comme le terrain de jeu des geeks seuls, mais il ne doit pas être. Le cryptage signifie simplement que l'information est brouillée et que vous ne pouvez accéder à l'information réelle avec un mot de passe spécial ou ... Lire la suite est ridiculement compliqué, et la plupart des paquets de cryptage ne sont pas particulièrement conviviaux. En conséquence, ils n'ont pas vraiment pénétré la sphère du consommateur de manière significative.

Jusqu'à maintenant. Rencontrez Keybase.io.

Alors, quelle est cette chose Keybase alors?

Fondé par Max Krohn et Chris Coyne, qui a déjà fondé OK Cupid, Sparknotes et TheSpark, il est actuellement disponible uniquement en alpha privé. Il se présente comme «un répertoire public de clés publiques auditables publiquement. Tous appariés, pour plus de commodité, avec des noms d'utilisateur uniques ".

Basée sur le système de confidentialité GNU Privacy Guard, une solution vénérable et éprouvée, Keybase permet aux utilisateurs de crypter, déchiffrer et partager facilement des messages au sein d'une norme de chiffrement éprouvée. En outre, toutes les clés publiques sont liées aux comptes d'utilisateurs sur les sites Web Keybase, en plus des comptes Twitter et Github.

Les messages peuvent être chiffrés via une application de ligne de commande basée sur Node.js relativement intuitive ou via le site Web Keybase. Comment ça marche? Eh bien, un peu comme ça.

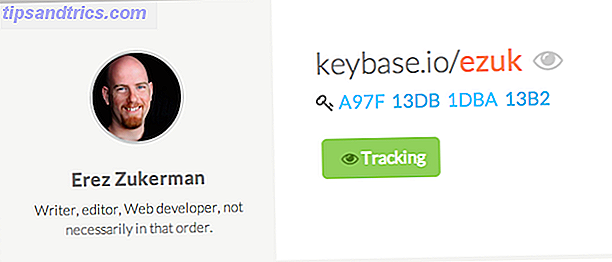

D'abord, vous devez suivre l'utilisateur que vous envoyez. Ici, je suis l'éditeur Android de MakeUseOf, Erez Zukerman. Salut Erez!

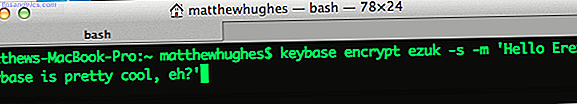

Puis ouvrez une fenêtre de terminal et tapez ce qui suit.

keybase crypter ezuk -s -m 'Hey Erez! Keybase est plutôt cool, hein?

Alors, que font les indicateurs '-s' et '-m'? Autrement dit, «-s» signifie que vous «signez» votre message, en ajoutant une couche d'authentification supplémentaire pour montrer que vous étiez l'expéditeur d'origine. '-m' signifie que tout ce qui suit sera le message que j'envoie à Erez.

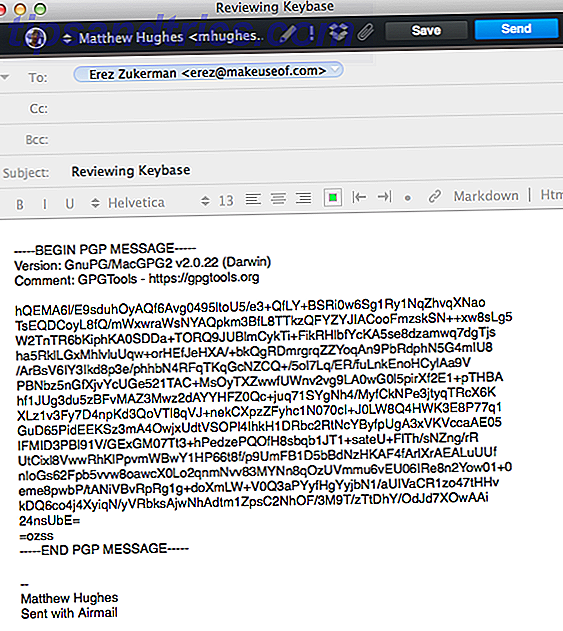

Je copie ensuite la sortie dans un email, que je tire ensuite sur Erez, où il le décrypte ensuite en utilisant la commande suivante.

keybase decrypt -m "message"

Mais vous avez mentionné un site Web?

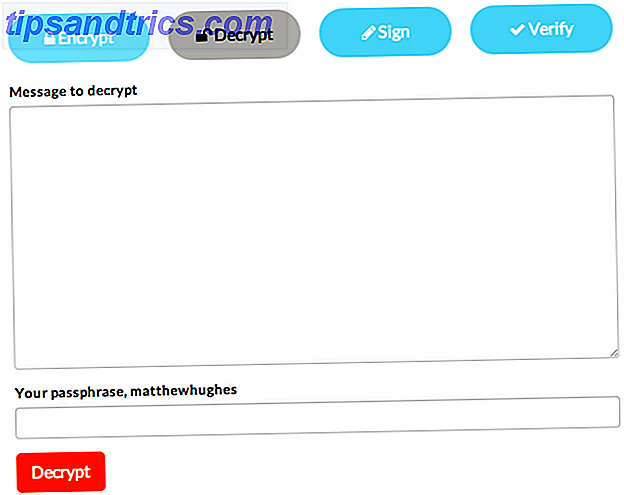

J'ai beaucoup parlé de l'application de ligne de commande Keybase, qui est un produit impressionnant et impressionnant. Mais j'ai également mentionné qu'il est également possible d'utiliser le site Web Keybase pour crypter et décrypter les messages.

Cela nécessite d'abord que vous téléchargez votre clé privée sur leurs serveurs. C'est la clé qui vous est propre et qui vous permet de chiffrer et de déchiffrer des messages. Comme son nom l'indique, c'est quelque chose que vous devez garder absolument, 100% secret.

Si votre clé privée est divulguée, il devient alors possible de décoder tous les messages que vous avez précédemment cryptés. Keybase a assuré aux utilisateurs que toutes les clés privées stockées sur leurs serveurs sont conservées de manière sécurisée. Malgré cela, je ne suis pas content que Keybase demande à ses utilisateurs d'abandonner leurs clés privées en premier lieu. Erez Zukerman a quelques réflexions à ce sujet:

@matthewhughes J'ai juste mon compte Keybase. Ça a l'air sympa, mais j'espère vraiment que vous n'avez pas téléchargé votre clé privée, "crypto côté client" ou pas!

- Erez Zukerman (@the_ezuk) 8 mars 2014

@matthewhughes Et je ne peux pas dire que je pense que c'est génial qu'ils encouragent les gens à télécharger leurs clés privées - aucun service de chiffrement ne devrait vous demander

- Erez Zukerman (@the_ezuk) 8 mars 2014

Bien que je ne doute pas de la compétence de l'équipe derrière Keybase, je me demande ce qui se passerait si elles étaient assignées pour les clés privées qui ont été soumises par leurs utilisateurs. Je suis préoccupé par ce qui se passerait s'ils subissaient une importante violation de sécurité. Par conséquent, je ne peux pas recommander que vous utilisiez l'application Web Keybase en toute bonne conscience.

Conclusion

Je prédis que Keybase se retrouvera face à une montagne de défis dans les mois à venir. Ceux-ci vont de la protection des utilisateurs contre l'intrusion du gouvernement, à la simplification de leur plate-forme à un point où le chiffrement devient accessible sans exiger que les utilisateurs fournissent leurs clés privées.

Malgré cela, dans sa création actuelle, Keybase est un produit solide, et je le recommande de tout coeur. Je suis assez épris de l'application en ligne de commande, qui est facile à installer, facile à utiliser et qui ne nécessite pas que l'utilisateur fournisse ses clés privées les plus importantes.

Mais qu'est ce que tu penses? Déposez-moi un commentaire ci-dessous et laissez-moi savoir ce que vous en pensez.

![Créez des DVD et des sauvegardes de disques Blu-ray sans effort avec DVDFab Copy Suite [Giveaway]](https://www.tipsandtrics.com/img/windows/513/create-dvds-blu-ray-disc-backups-effortlessly-with-dvdfab-copy-suite.png)