Vous avez un logiciel anti-virus sur votre PC, un scanner anti-malware, un scanner en direct pour détecter les vers et autres intrusions actives, et un pare-feu. Votre ordinateur et ses données sont sécurisés ... non?

Comme nous l'avons vu de plus en plus récemment, disposer d'une configuration PC sécurisée n'est qu'une partie de la sécurité de vos données. Connectez-vous à un routeur non sécurisé et tout votre travail acharné est en vain.

Les routeurs arrivent rarement dans un état sécurisé, mais même si vous avez pris le temps de configurer correctement votre routeur sans fil (ou câblé), il peut encore s'avérer être le maillon faible de la sécurité de votre ordinateur.

C'est comme un défaut: sécuriser votre nouveau routeur

Les options par défaut pour les routeurs sont peut-être la plus grande faiblesse. Comme les caméras de sécurité à domicile qui sont diffusées en ligne Vos caméras de sécurité à domicile sont-elles diffusées en ligne à votre insu? Vos caméras de sécurité à domicile sont-elles diffusées en ligne à votre insu? Lire la suite, les gens ont tendance à installer-et-oublier, en oubliant le fait que pratiquement chaque modèle a le même nom d'utilisateur et mot de passe.

Brian Krebs a récemment rapporté que le spam par courrier électronique a été utilisé pour pirater des routeurs en usurpant des courriels de fournisseurs de services de télécommunication, en demandant à la cible de cliquer sur un lien et de l'envoyer à une page avec du code caché.

"... exécuter ce que l'on appelle une attaque de falsification de requêtes inter-sites sur des vulnérabilités connues dans deux types de routeurs, UT Starcom et TP-Link. La page malveillante appelle ensuite des trames en-ligne cachées (également appelées «iframes») qui tentent de se connecter à la page d'administration du routeur de la victime à l'aide d'une liste d'informations d'identification par défaut intégrées à ces périphériques.

Une attaque réussie réécrit les paramètres DNS du routeur, envoyant la victime à des versions frauduleuses des sites qui collectent les connexions.

Quiconque installe un nouveau routeur sur son réseau domestique doit prendre le temps d'effacer tous les noms d'utilisateur et mots de passe par défaut et de les remplacer par leurs propres mots de passe / mots de passe sûrs et mémorables qui sont ensuite changés régulièrement.

La vulnérabilité NAT-PMP

Fin 2014, Matt Hughes a rapporté que la vulnérabilité NAT-PMP affectait quelque chose dans la région de 1, 2 million de routeurs, la société de sécurité américaine Rapid7 constatant que 1, 2 millions de routeurs sont vulnérables à être détournés. Est-ce que le vôtre est l'un d'entre eux? 1, 2 millions de routeurs sont vulnérables à être détournés. Est-ce que le vôtre est l'un d'entre eux? Lire la suite "2, 5% [de routeurs] vulnérables à un attaquant interceptant le trafic interne, 88% à un attaquant interceptant le trafic sortant, et 88% à une attaque par déni de service à la suite de cette vulnérabilité."

Alors que la passerelle NAT sur les routeurs ne doit pas accepter les données internes qui ne sont pas destinées à une adresse interne, les périphériques dont le firmware est mal configuré autorisent les ordinateurs externes à créer des règles, potentiellement génératrices de fuites de données et de vol d'identité.

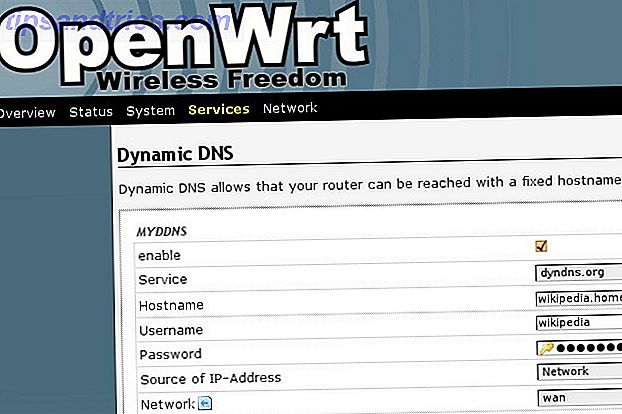

La résolution de ce problème nécessite que les fabricants de routeurs publient des correctifs. Vous pouvez également installer un micrologiciel open source sécurisé, tel que DD-WRT. Qu'est-ce qu'OpenWrt et pourquoi l'utiliser pour mon routeur? Qu'est-ce qu'OpenWrt et pourquoi dois-je l'utiliser pour mon routeur? OpenWrt est une distribution Linux pour votre routeur. Il peut être utilisé pour tout ce pour quoi un système Linux embarqué est utilisé. Mais cela vous conviendrait-il? Votre routeur est-il compatible? Nous allons jeter un coup d'oeil. Lire la suite ou Open-WRT.

Votre routeur WPA est-il aussi sécurisé que vous le pensez?

Toute personne utilisant WPA pour sécuriser son routeur serait pardonnée de penser qu'avec le mot de passe entré (et régulièrement changé), ils établissaient une connexion sécurisée à Internet.

La plupart des routeurs Wi-Fi modernes sont dotés de la technologie WPS qui contourne le protocole WPA et facilite grandement la connexion au routeur au moyen d'un bouton ou d'un code PIN à 8 chiffres.

Malheureusement avec la facilité vient la vulnérabilité. Tel que rapporté par James Bruce, avec une connexion forte et un routeur susceptible, le code PIN WPS peut être brutalement forcé en seulement 2 heures Pensez que votre Wifi WPA-protégé est sécurisé? Réfléchissez - Ici vient le Reaver Pensez que votre Wifi WPA-protégé est sécurisé? Think Again - Here Comes The Reaver Maintenant, nous devrions tous être conscients des dangers de la sécurisation des réseaux avec WEP, que j'ai démontré avant de pouvoir pirater en 5 minutes. Le conseil a toujours été d'utiliser WPA ou ... Lire la suite, et l'obtention de ce code PIN révélera le code WPA à l'attaquant.

Sur certains routeurs, la désactivation du code PIN WPS est une option, mais cela ne fait pas toujours ce qu'il prétend, désactivant plutôt un code PIN défini par l'utilisateur au lieu de l'option par défaut. Pas vraiment idéal. La meilleure solution dans ce cas serait de désactiver la mise en réseau sans fil sur votre routeur et d'attendre une mise à jour de la part de votre FAI ou du fabricant du routeur (consultez leur site Web).

Votre fournisseur de services Internet est-il responsable?

Plus tôt en 2015, nous avons appris qu'un modèle particulier de routeur Pirelli a été expédié à des clients avec un bug Est-ce que votre FAI rend votre réseau domestique non sécurisé? Votre FAI rend-il votre réseau domestique non sécurisé? Votre routeur laisse-t-il des intrus sur votre réseau domestique? Ne soyez pas pris au dépourvu par les problèmes de sécurité du routeur domestique, apporté sur vous par votre propre FAI! Nous vous montrons comment tester votre routeur. Lire plus qui est si facile à exploiter votre grand-mère pourrait le faire.

Comme je l'ai signalé:

"Tout ce que vous avez à faire est d'entrer l'adresse IP web d'un routeur, suffixez-le avec wifisetup.html (donc quelque chose comme 1.2.3.4 / wifisetup.html) et vous pouvez commencer à jouer avec la configuration du routeur. Les hackers experts pourraient alors commencer à configurer des routes dans le réseau, commencer à renifler le trafic Internet, voire même attaquer un ordinateur sans pare-feu. "

Jusqu'à présent, ce problème a été limité à ce modèle unique Pirelli P.DGA4001N, mais il soulève des questions inquiétantes sur la façon dont les routeurs sont configurés par les fabricants.

Avez-vous rencontré des problèmes avec les paramètres par défaut de votre routeur? Peut-être avez-vous été affecté par un ou plusieurs des problèmes mis en évidence ici. Que devraient faire les fabricants de routeurs et les FAI pour atténuer ces problèmes? Dites-nous vos pensées dans les commentaires.

Crédits image: Asim18, Moxfyre