Oh cher. Dell est dans un peu d'eau chaude. Le troisième plus grand fabricant d'ordinateurs au monde a été surpris en train d'expédier des certificats racine non autorisés sur tous ses ordinateurs et, ce faisant, présentant un risque de sécurité énorme pour tous ses clients.

Si cela vous semble étrangement familier, c'est parce que c'est le cas. L'année dernière, Lenovo a été pris en train de faire la même chose avec son malware SuperFish Lenovo Laptop Owners Attention: Votre appareil peut avoir installé des malwares préinstallés Lenovo Laptop Owners Attention: Votre appareil peut avoir des logiciels malveillants préinstallés Lenovo a admis que les ordinateurs portables sont livrés aux magasins et aux consommateurs à la fin de 2014, un logiciel malveillant était préinstallé. Lire la suite, dans un mouvement qui a provoqué la furie des consommateurs, et a abouti à la censure du fabricant chinois par le département américain de la sécurité intérieure.

Alors que se passe-t-il? Et devriez-vous être concerné?

Rencontrez eDellRoot

Peu importe qui a fabriqué votre ordinateur, il est venu avec une collection de certificats sécurisés et de confiance Qu'est-ce qu'un certificat de sécurité de site Web et pourquoi vous en soucier? Qu'est-ce qu'un certificat de sécurité de site Web et pourquoi devriez-vous vous en soucier? Lire la suite pour quelques serveurs de confiance exploités par des sociétés comme Verisign et Thawte. Pensez à ceux-ci comme étant des mots de passe, ou des signatures.

Ces certificats sont essentiels pour que le chiffrement fonctionne. Ils vous permettent d'accéder en toute sécurité aux pages Web cryptées, de télécharger les mises à jour du système et de vérifier les certificats des autres pages Web. Par conséquent, il est important que ces certificats soient gérés correctement.

Tôt le lundi matin, un utilisateur de Reddit du nom de RotorCowboy (de son vrai nom Kevin Hicks) a soumis un message texte au Subreddit de la technologie, l'avertissant d'une autorité de certification racine (CA) autosignée qu'il avait installée sur son tout nouveau Dell. Ordinateur portable XPS, appelé eDellRoot.

Le certificat livré avec une clé privée, qui a été marqué comme "non exportable". Mais en utilisant un outil produit par le groupe NCC appelé Jailbreak, il a été capable de l'extraire. Après quelques recherches, Hicks a découvert que eDellRoot était livré sur tous les nouveaux ordinateurs portables Dell avec le même certificat et la même clé privée.

Cela présente un risque de sécurité important pour les utilisateurs. Mais pourquoi?

Les risques Publié par eDellRoot

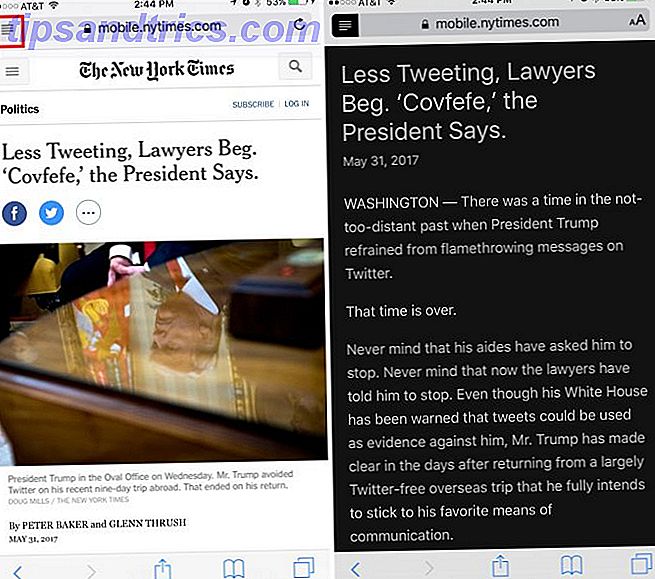

Il y a une raison pour laquelle les sites de commerce électronique, les applications bancaires en ligne et les réseaux sociaux chiffrent tous leur trafic. Qu'est-ce que HTTPS et Comment activer les connexions sécurisées par défaut Qu'est-ce que HTTPS et Comment activer les connexions sécurisées par défaut? ont atteint l'avant-garde de l'esprit de tout le monde. Les termes comme antivirus ou pare-feu ne sont plus un vocabulaire étrange et sont non seulement compris, mais aussi utilisés par ... Lire la suite. Sans cela, tout le monde pourrait intercepter les messages envoyés de leurs serveurs à leurs utilisateurs, et à son tour avoir accès à leurs informations privées, et même les informations d'identification de connexion.

Si vous pouvez précharger un faux ou dupliquer un certificat, il devient alors possible d'intercepter toutes les communications sécurisées envoyées par cet utilisateur, l'utilisateur n'étant pas plus avisé. Ce type d'attaque s'appelle une attaque «homme au milieu». Qu'est-ce qu'une attaque d'homme dans le milieu? Le jargon de sécurité a expliqué ce qu'est un homme dans le milieu? Explication du jargon de la sécurité Si vous avez entendu parler d'attaques «d'homme à l'autre», mais que vous ne savez pas très bien ce que cela signifie, c'est l'article pour vous. Lire la suite .

Si quelqu'un devait copier le certificat racine de l'ordinateur portable Dell et faire semblant d'être le site Web de la banque HSBC, l'utilisateur verrait toujours le cadenas vert dans la barre d'adresse, et serait en mesure d'interagir avec le site comme d'habitude. Il n'y aurait pas d'écran rouge. Pas d'avertissement.

Mais voici où ça devient vraiment intéressant. Dell a expédié le même certificat et la même clé avec tous les ordinateurs portables Dell. Si vous avez acheté un ordinateur portable Dell au cours de la dernière année, il y a de fortes chances que vous soyez à risque.

Un autre effet secondaire terrifiant est que cela signifie également qu'un attaquant pourrait signer un logiciel malveillant avec un certificat racine légitime, ce qui le rendrait légèrement plus légitime et même obscurcirait l'origine du logiciel.

C'est un truc méchant. À ce stade, vous pourriez être pardonné de vous gratter la tête, et se demander pourquoi Dell choisirait de faire une telle chose, surtout après les retombées après SuperFish.

Qu'est-ce que l'enfer était la pensée de Dell?

Nous savons tous pourquoi Lenovo souhaitait expédier sa propre autorité de certification racine avec ses ordinateurs. Cela leur a permis d'injecter des publicités dans chaque page Web . Même les cryptés.

Les ordinateurs - en particulier les moins chers - sont une activité à faible marge. Les détaillants ne gagnent pas beaucoup d'argent avec eux, ce qui explique pourquoi vous êtes constamment en train de vendre des produits et des services supplémentaires chaque fois que vous achetez une nouvelle machine. Mais les fabricants ne font pas beaucoup d'argent avec eux non plus. Ils essaient de compenser cela en installant régulièrement des montagnes d'essai et crapware Comment faire pour supprimer Bloatware et l'éviter sur de nouveaux ordinateurs portables Comment faire pour supprimer Bloatware et l'éviter sur de nouveaux ordinateurs portables Fatigué de logiciels que vous avez jamais voulu consommer les ressources de votre ordinateur portable? Votre ordinateur n'est pas un espace publicitaire gratuit. Voici comment se débarrasser de bloatware. Lire la suite sur toutes les nouvelles machines.

Mais la plupart des ordinateurs qui ont été identifiés comme infectés par eDellRoot ne sont pas des ordinateurs bas de gamme. Le Dell XPS le moins cher, par exemple, coûte 799 $.

Personne ne sait vraiment ce que les motivations de Dell étaient. Rien ne suggère qu'ils essayaient d'injecter leurs propres publicités ou de détourner le trafic Web.

Jusqu'à présent, tout indique qu'il y a eu un manque de jugement significatif chez Dell. D'autant plus que l'eDellRoot CA a été créée six mois après le fiasco de SuperFish.

Remarque: Dell a créé son certificat #eDellRoot six mois après le scandale Superfish de Lenovo. Aucune leçon apprise

- Mikko Hypponen (@mikko) 23 novembre 2015

Comment se débarrasser de eDellRoot

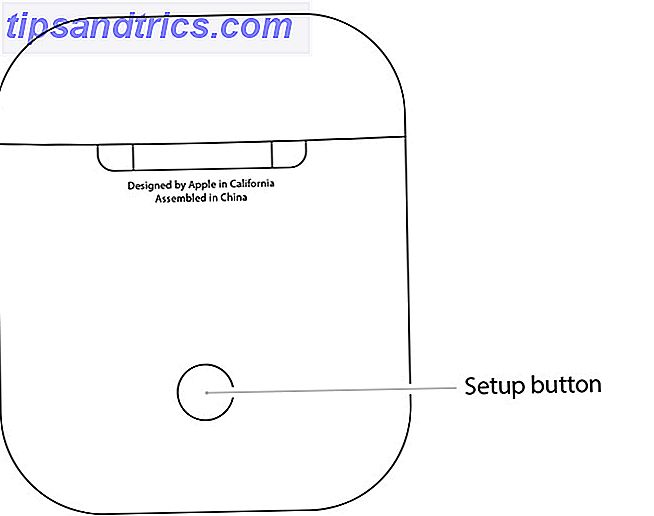

Se débarrasser de eDellRoot est simple. D'abord, ouvrez le menu Démarrer et recherchez " certmgr.msc ". C'est l'outil Windows standard utilisé pour gérer, modifier, supprimer et demander des certificats. Pour l'utiliser, vous devez être connecté à un compte avec des privilèges d'administrateur.

Ensuite, cliquez sur Autorités de certification racine de confiance> Certificats . Cela répertorie toutes les autorités de certification racine installées sur votre ordinateur. Recherchez eDellRoot. Ça devrait ressembler à ça.

Dell XPS 15 avec le certificat eDellRoot installé pic.twitter.com/X5UFZKFoU7

- Adam (@_xpn_) 23 novembre 2015

Si c'est là, vous avez installé le certificat douteux. Pour le supprimer, cliquez avec le bouton droit sur le certificat, puis cliquez sur Supprimer .

Vous pouvez également savoir si vous êtes effectué avec une seule ligne de code Powershell.

Testez votre Dell avec #PowerShell: if (ls cert: -re |? {$ _. Empreinte -eq "98A04E4163357790C4A79E6D713FF0AF51FE6927"}) {"eDellRoot trouvé"}

- Mathias Jessen (@IISResetMe) 23 novembre 2015

Un désastre de PR des proportions épiques

Compte tenu de la taille de Dell, du nombre important de machines concernées et de la propension des entreprises à utiliser des machines Dell, je garantis qu'il y aura des retombées majeures de cet épisode. Des excuses seront envoyées de plus haut, et les gens vont perdre leur emploi. Les consommateurs technophiles réfléchiront à deux fois avant d'acheter un ordinateur portable Dell. Et toi?

Etiez-vous affecté? Achèterez-vous un Dell plus jamais? Parlez-moi de cela dans les commentaires ci-dessous.

Crédits photo: Clavier Dell (David Precious)